Dlaczego Twój telefon lub laptop przestaje otrzymywać aktualizacje i co możesz zrobić w takiej sytuacji?

Klasyfikacja urządzenia jako „końca cyklu życia” (EoL) to przemyślana strategia biznesowa. Ten etap stanowi kluczowy kamień milowy w cyklu życia produktu i sygnalizuje użytkownikom konieczność zaplanowania modernizacji lub wymiany.

Zrozumienie tej strategii wyjaśnia, dlaczego urządzenia ostatecznie stają się przestarzałe. To złożona zależność ograniczeń technicznych, realiów ekonomicznych i wymogów bezpieczeństwa, która napędza tę decyzję.

Wyjaśnijmy powody decyzji o wycofaniu produktu z oferty i ich znaczenie dla konsumentów, ze szczególnym uwzględnieniem wpływu tych decyzji na urządzenia z systemem Android i Windows.

Starsze urządzenia nie są w stanie nadążać za nowoczesnym oprogramowaniem.

Zasadniczo, osiągnięcie końca cyklu życia jest bezpośrednim skutkiem osiągnięcia przez sprzęt limitu technicznego i braku możliwości obsługi nowoczesnego oprogramowania. Mówiąc prościej, podzespoły stają się przestarzałe i nie są w stanie sprostać rosnącym wymaganiom operacyjnym.

W miarę rozwoju systemów operacyjnych i aplikacji, wymagają one coraz większej mocy obliczeniowej, pamięci i funkcji sprzętowych – możliwości, których starsze komponenty nie posiadają. Ta ciągła ewolucja sprawia, że starsze urządzenia stają się przestarzałe.

Procesor (CPU) jest często głównym czynnikiem ograniczającym. Nowoczesne procesory posiadają zintegrowany kontroler pamięci, który określa maksymalną ilość, typ i szybkość pamięci RAM obsługiwanej przez system.

Na przykład procesor Intel Core i7-2637M Stary procesor jest ograniczony architektonicznie do obsługi maksymalnie 8 GB pamięci DDR3 z prędkością 1333 MT/s. Natomiast procesor może i7-6700K Najnowsze procesory obsługują do 64 GB szybszej pamięci DDR4. To oznacza znacznie lepszą wydajność.

Ta różnica w pojemności i szybkości pamięci bezpośrednio wpływa na zdolność urządzenia do obsługi systemów operacyjnych intensywnie wykorzystujących pamięć oraz efektywnego wykonywania wielu zadań jednocześnie. Urządzenia z ograniczoną pamięcią będą odczuwalnie spowalniać działanie nowoczesnych aplikacji.

Firmy przestają wspierać nieopłacalne urządzenia.

Oprócz ograniczeń technicznych, decyzja o zakończeniu wsparcia technicznego (EoL) dla danego urządzenia opiera się na starannych kalkulacjach ekonomicznych.

Koniec cyklu życia produktu (EoL) definiuje się jako moment, w którym produkt osiąga punkt, w którym zwrot z inwestycji staje się ujemny, co oznacza, że koszty opracowywania i wydawania poprawek lub aktualizacji przekraczają przychody generowane przez ten produkt.

Wysokie koszty wsparcia stanowią podstawę modelu biznesowego. planowane przestarzałeStrategia ta polega na projektowaniu produktu ze sztucznie ograniczonym okresem przydatności do spożycia, aby skrócić czas między kolejnymi zakupami. Innymi słowy, produkty są projektowane tak, aby po pewnym czasie stały się przestarzałe lub nie były wspierane, zmuszając konsumentów do zakupu nowszych wersji.

Ta strategia jest szczególnie skuteczna w przypadku firm o silnej lojalności wobec marki i znaczącej dominacji na rynku, takich jak Apple czy Samsung. Firmy te są w stanie wpływać na decyzje konsumentów i skłaniać ich do zakupu nowych produktów, nawet gdy starsze urządzenia nadal dobrze działają, poprzez zaprzestanie wsparcia lub wprowadzenie nowych, ekskluzywnych funkcji dla nowszych wersji. Zapewnia to stały strumień przychodów i utrzymuje ich konkurencyjną pozycję na rynku.

Zagrożenia cyberbezpieczeństwa związane z korzystaniem ze starych urządzeń

Dalsze wspieranie starszych urządzeń stanowi poważne obciążenie dla bezpieczeństwa. Dla firm ryzyko wycieku danych na dużą skalę z nieobsługiwanego urządzenia to katastrofalny scenariusz, który może zniszczyć ich reputację i kondycję finansową.

Gdy urządzenie oficjalnie osiąga datę końca cyklu życia (EoL), producent zaprzestaje dystrybucji poprawek bezpieczeństwa i przeprowadzania oceny podatności. Tworzy to trwałą, niezałataną powierzchnię zagrożeń, czyniąc urządzenie łatwym celem dla cyberprzestępców.

Cyberprzestępcy doskonale zdają sobie z tego sprawę i aktywnie atakują te urządzenia, zmieniając prawdopodobieństwo naruszenia z „czy” na „kiedy”. To tylko kwestia czasu, zanim te luki zostaną wykorzystane.

Niesławna epidemia ransomware WannaCry w 2017 roku, która dotknęła systemy na całym świecie, przypomina o tym zagrożeniu. Ten ransomware wykorzystywał lukę w zabezpieczeniach przestarzałych i niezałatanych wersji systemu Microsoft Windows, zakłócając kluczowe operacje biznesowe i powodując ogromne straty finansowe.

W przypadku każdej organizacji działającej w sektorach podlegających ścisłym regulacjom, takich jak finanse, opieka zdrowotna czy kontrakty rządowe, korzystanie z urządzeń wycofanych z eksploatacji może automatycznie skutkować niepowodzeniem audytów zgodności. Organizacje muszą przestrzegać odpowiednich standardów i przepisów, aby chronić poufne dane i uniknąć kar.

Powiązanie naruszenia danych z urządzeniami niezgodnymi z przepisami i nieobsługiwanymi może skutkować karami pieniężnymi i pozwami zbiorowymi. Konieczne jest przeprowadzenie kompleksowej oceny ryzyka i regularna aktualizacja urządzeń, aby zapewnić zgodność z przepisami i ograniczyć potencjalne zagrożenia bezpieczeństwa.

Wpływ zaprzestania wsparcia produktu na konsumentów: bliższe spojrzenie

Chociaż decyzje o zakończeniu cyklu życia produktu (EoL) są podejmowane z uwzględnieniem logiki korporacyjnej, konsumenci odczuwają ich konsekwencje na własnej skórze. Zakończenie wsparcia produktu oznacza, że producent nie zapewnia już aktualizacji zabezpieczeń, wsparcia technicznego ani innych powiązanych usług dla produktu, niezależnie od tego, czy jest to smartfon, tablet, czy inne urządzenie elektroniczne. Ma to znaczący wpływ na komfort użytkowania, naraża użytkowników na zagrożenia bezpieczeństwa i zmniejsza długoterminową wartość produktu. Konsumenci muszą zrozumieć te konsekwencje, aby podejmować świadome decyzje zakupowe i planować proaktywną wymianę starych urządzeń.

Twoje urządzenie stopniowo staje się bezużyteczne.

Urządzenie rzadko przestaje działać całkowicie po osiągnięciu daty końca okresu eksploatacji (EoL). Zamiast tego, jego śmierć następuje powoli i stopniowo.

Krytycznym momentem zwrotnym w tym procesie jest to, co można by nazwać „końcem wsparcia aplikacji”. Dzieje się tak, gdy niezbędne aplikacje innych firm przestają działać na starszym systemie operacyjnym, co w efekcie powoduje zamrożenie czasu działania urządzenia.

Twórcy aplikacji regularnie aktualizują swoje aplikacje, aby wykorzystać nowe funkcje i Interfejsy programowania aplikacji (API) Protokoły bezpieczeństwa są dostępne tylko w nowszych wersjach systemów operacyjnych.

Deweloperzy ustalają nowe minimalne wymagania systemowe, aby obniżyć koszty rozwoju i testowania, skutecznie ograniczając wsparcie dla starszych urządzeń. Taka praktyka zapewnia użytkownikom jak najlepsze doświadczenia z najnowszymi technologiami.

Na przykład szeroko komentowana aktualizacja z WhatsApp Od 1 czerwca 2025 r. aplikacja nie będzie działać na telefonach iPhone z systemem iOS 15.1 ani na telefonach z systemem Android 5.1.

Już sama ta decyzja sprawia, że popularne starsze modele, takie jak iPhone 6 i Samsung Galaxy S4, stają się przestarzałe dla milionów użytkowników, którzy polegają na tej aplikacji w codziennej komunikacji. To podkreśla wagę zrozumienia cyklu życia urządzenia i jego wpływu na dostęp do niezbędnych aplikacji.

Przestarzałe urządzenia: punkty zapalne dla cyberataków

Gdy urządzenie przestaje otrzymywać aktualizacje zabezpieczeń, staje się realną podatnością na zagrożenia. Bez ciągłych aktualizacji zabezpieczeń urządzenie staje się podatne na szeroką gamę cyberzagrożeń wykorzystujących znane luki w zabezpieczeniach.

Ransomware to jeden z najczęstszych rodzajów ataków, w których atakujący szyfrują pliki osobiste użytkowników, a następnie żądają okupu za przywrócenie dostępu. Ten rodzaj ataku może spowodować znaczne straty finansowe i zakłócenia w działalności gospodarczej.

Wycieki danych stanowią kolejne poważne zagrożenie, ponieważ mogą skutkować ujawnieniem poufnych informacji, takich jak prywatne zdjęcia, wiadomości i dane finansowe. Wycieki te mogą mieć poważne konsekwencje dla prywatności i reputacji użytkowników.

W niektórych przypadkach złośliwe oprogramowanie może zostać zainstalowane w celu kradzieży danych uwierzytelniających do bankowości, rejestrowania naciśnięć klawiszy, a nawet przejęcia kontroli nad urządzeniem i przekształcenia go w botnet – sieć zainfekowanych urządzeń wykorzystywanych do przeprowadzania innych cyberataków na dużą skalę. Botnety są często wykorzystywane w atakach DDoS (Distributed Denial of Service) w celu przeciążenia serwerów i zakłócenia działania usług.

Konsumenci ponoszą koszty krótkiego cyklu życia inteligentnych urządzeń.

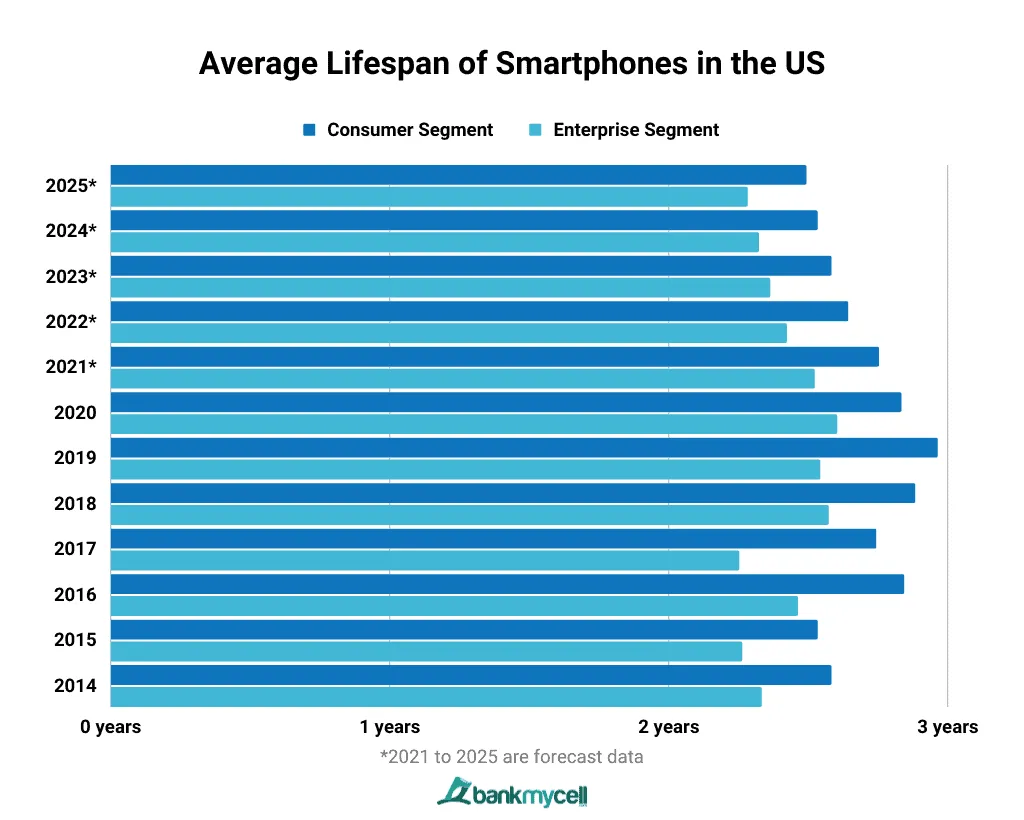

Najnowsze dane wskazują na spadek średniego cyklu wymiany smartfonów konsumenckich. W 2024 roku średni okres użytkowania smartfona konsumenckiego w Stanach Zjednoczonych wynosił 2.53 roku, w porównaniu ze szczytowym okresem 2.96 roku w 2019 roku.

Regularna wymiana wiąże się z wysokimi kosztami. Podczas gdy średnia cena sprzedaży smartfonów na świecie osiągnął rekordową liczbę Oczekuje się, że w 2024 r. cena osiągnie 356 USD, ale na tę kwotę w dużym stopniu wpływają tańsze modele dostępne na rynkach rozwijających się.

Dla konsumentów na rynkach rozwiniętych, którzy kupują urządzenia flagowe lub średniej klasy, koszty są znacznie wyższe.

Na przykład to jest Średnia cena sprzedaży telefonów iPhone firmy Apple Około 900 dolarów. Jeśli rozłożymy te koszty na dłuższy okres, szybko się sumują.

Konsument, który wymienia swój smartfon co 2.5 roku, a średnia cena nowego wynosi 800 dolarów, wyda 3,200 dolarów na sam sprzęt w ciągu dekady.

Te przewidywalne, cykliczne wydatki, napędzane przestarzałością oprogramowania, a nie awariami sprzętu, są bezpośrednim rezultatem modelu biznesowego skoncentrowanego na końcu cyklu życia (EoL). Model ten promuje ciągłe modernizacje urządzeń, obciążając konsumentów rosnącymi kosztami i przyczyniając się do wyzwań środowiskowych związanych z gospodarką elektrośmieciami.

Przed zakupem nowej technologii sprawdź zasady aktualizacji.

Przed zainwestowaniem w jakiekolwiek nowe urządzenie technologiczne, konieczne jest przeprowadzenie dogłębnego researchu online, używając konkretnych słów kluczowych. Na przykład, wyszukaj dokładną nazwę modelu urządzenia wraz z frazami takimi jak „polityka aktualizacji oprogramowania” lub „wsparcie techniczne oprogramowania”. Spowoduje to przekierowanie bezpośrednio na oficjalną stronę pomocy technicznej producenta, gdzie znajdziesz szczegółowe informacje na temat jego polityki aktualizacji.

Gwarancje aktualizacji oprogramowania stały się istotnym elementem kampanii marketingowych firm i nie są już ukryte w drobnym druku. Odzwierciedla to rosnące znaczenie regularnych aktualizacji dla utrzymania wydajności i bezpieczeństwa urządzeń.

Badania te należy rozszerzyć i objąć nimi bardziej złożone urządzenia, np. laptopy.

W szczególności należy zapoznać się z polityką producenta dotyczącą aktualizacji sterowników i oprogramowania sprzętowego. Ten rodzaj wsparcia różni się od aktualizacji systemu operacyjnego i jest niezbędny do utrzymania długoterminowej stabilności, wydajności i bezpieczeństwa podzespołów sprzętowych urządzenia. Aktualizacje sterowników zapewniają zgodność urządzenia z najnowszym oprogramowaniem i aplikacjami, a aktualizacje oprogramowania sprzętowego eliminują luki w zabezpieczeniach i poprawiają ogólną wydajność.

Na przykład firma Microsoft prowadzi ogólną i szczegółową stronę na temat cyklu życia swoich urządzeń Surface, Jasno wskazuje datę zakończenia wsparcia technicznego (EoL) oprogramowania sprzętowego każdego modelu.Taka przejrzystość pomaga użytkownikom podejmować świadome decyzje dotyczące zakupu sprzętu i planowania przyszłych modernizacji.

Bezpieczne sposoby ponownego wykorzystania starych urządzeń

Nawet jeśli urządzenie osiągnie koniec swojego cyklu życia (EoL) i nie nadaje się już do codziennego użytku, można je ponownie wykorzystać na innowacyjne sposoby, zmniejszając w ten sposób ilość odpadów elektronicznych i minimalizując wpływ na środowisko.

Na przykład, tablet montowany na ścianie można przekształcić w stylową cyfrową ramkę na zdjęcia lub ustawić w kuchni jako dedykowaną stację do przeglądania przepisów lub czytnik e-booków. Takie zastosowania dają starym urządzeniom nowe życie i zmniejszają potrzebę zakupu nowych.

Ponadto może Wykorzystanie starych aparatów telefonicznych jako bezprzewodowych kamer internetowych Dzięki aplikacjom takim jak DroidCam czy Camo kamery te często oferują lepszą jakość obrazu i więcej funkcji niż kamery internetowe wbudowane w laptopy, stanowiąc ekonomiczne rozwiązanie poprawiające komfort rozmów wideo.

Należy zachować ostrożność przy pozostawianiu starych urządzeń podłączonych do Internetu.

Należy pamiętać, że te nieobsługiwane urządzenia to relikty minionej ery bezpieczeństwa i stanowią poważne zagrożenie dla bezpieczeństwa, zwłaszcza po podłączeniu do internetu. Ich standardy i protokoły bezpieczeństwa są przestarzałe i podatne na ataki hakerów.

Ze względów bezpieczeństwa podłącz te urządzenia do sieci. Wi-Fi dla gości Trzymaj je oddzielnie od sieci głównej i unikaj używania ich do zadań wrażliwych, takich jak transakcje bankowe czy zakupy online. Oddzielenie ich od sieci głównej ogranicza ich dostęp do ważnych danych w przypadku ich naruszenia. Zaleca się również regularną aktualizację haseł, jeśli to możliwe, ponieważ aktualizacje zabezpieczeń od producenta nie są dostępne dla tych urządzeń.

Możliwość dodawania komentarzy nie jest dostępna.