Ochrona pakietu Office przed luką w zabezpieczeniach CVE-2026-21509: przewodnik krok po kroku

Niedawno, 26 stycznia 2026 r., firma Microsoft natychmiast wydała krytyczną aktualizację rozwiązującą problem wysokiego ryzyka. Luka typu zero-day w zabezpieczeniach firmy Microsoft Pakiet Office umożliwia złośliwym podmiotom omijanie funkcji bezpieczeństwa. Ta luka została zidentyfikowana jako CVE-2026-21509. Komponenty pakietu Microsoft Office pozostają atrakcyjnym celem ataków typu zero-day.

Biorąc pod uwagę, że pakiet Microsoft Office stanowi podstawę działalności każdej organizacji — od poczty e-mail po arkusze kalkulacyjne, prezentacje i dokumenty — odkrycie to wywołało szok w społeczności zajmującej się cyberbezpieczeństwem.

Biorąc pod uwagę, że pakiet Microsoft Office stanowi podstawę działalności każdej organizacji — od poczty e-mail po arkusze kalkulacyjne, prezentacje i dokumenty — odkrycie to wywołało szok w społeczności zajmującej się cyberbezpieczeństwem.

Co jest dobrą wiadomością? Nie musisz już czekać na pełną dystrybucję poprawki; zamiast tego możesz podjąć praktyczne kroki, aby chronić swój system.

Poniżej przedstawiono szczegółowe informacje na temat tych kroków.

groźba

Wykorzystanie luki w zabezpieczeniach CVE-2026-21509 umożliwia atakującym ominięcie funkcji bezpieczeństwa, które izolują luki w środowisku Office. W związku z tym zagrożenie rozciąga się na:

- Microsoft Office 2016

- Microsoft Office 2019

- LTSC 2021 i 2024

- Aplikacje korporacyjne Microsoft 365

Ponadto główną przyczyną tego zagrożenia było opieranie się na niepewnych danych wejściowych przy podejmowaniu decyzji dotyczących bezpieczeństwa CWE-807.

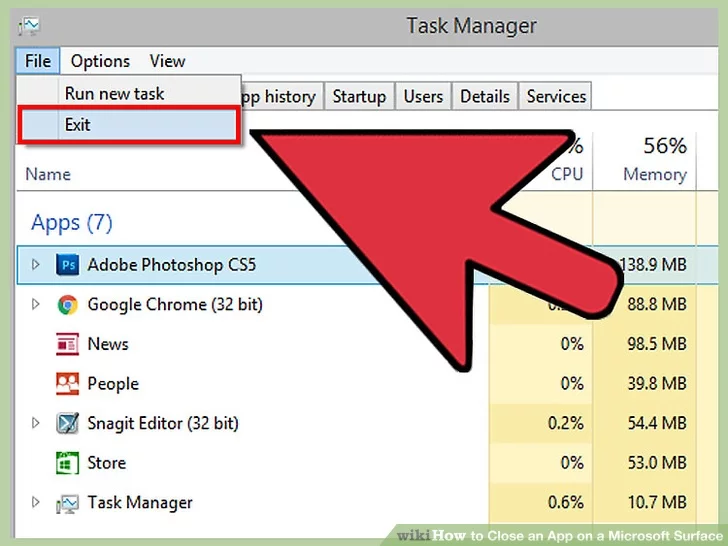

Krok 1: Uruchom ponownie aplikacje pakietu Office

Firma Microsoft wprowadziła strategię łagodzenia ryzyka, która aktywuje się automatycznie, jeśli korzystasz z pakietu Microsoft 365 lub Office 2021. Działa ona jednak dopiero po ponownym uruchomieniu aplikacji.

Co można zrobić?

- Wybierz i zamknij całkowicie programy PowerPoint, Word, Excel i Outlook.

- Po wykonaniu tej czynności otwórz ją ponownie.

- Powtórz ten sam krok na wszystkich urządzeniach w organizacji.

Ta metoda zmusza pakiet Microsoft Office do ponownego załadowania zaktualizowanych konfiguracji zabezpieczeń, co dodatkowo blokuje większość typowych wektorów ataków.

Obraz kredytowych WikiHowtech

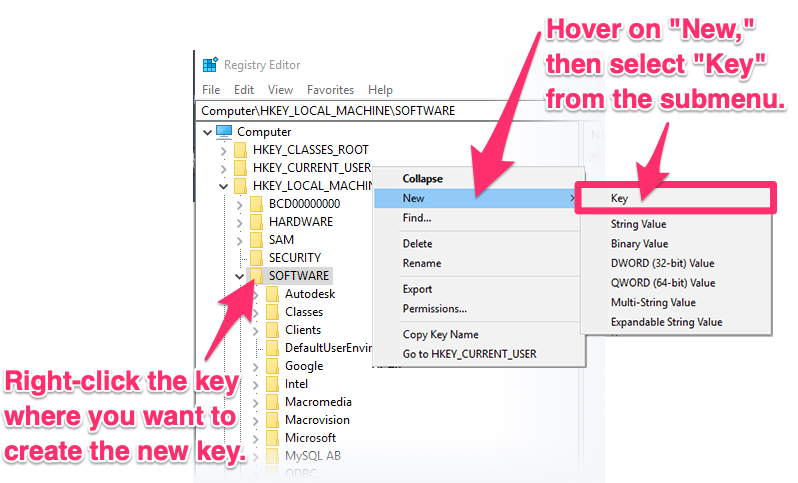

Krok 2: Napraw rejestr dla pakietu Microsoft Office 2019 i 2016

Jeśli Twoja firma korzysta już z pakietu Office 2019 lub 2016, wykonaj ręczną naprawę opisaną w dzienniku poniżej. Windows.

Przed wprowadzeniem jakichkolwiek zmian:

- Naciśnij Win+R i wpisz regeditNastępnie naciśnij Enter

- W Edytorze rejestru wybierz Plik, a następnie Eksportuj.

- Dodatkowo zapisz nazwę pliku jako „Registry_Backup.reg” w swoim systemie.

Wdrażanie reform:

Idź i poszukaj

HKEY_LOCAL_MACHINESOFTWAREMicrosoftOffice16.0Common

- Kliknij prawym przyciskiem myszy wspólnyi wybierz New, a następnie wybierz Klawisz

- Teraz należy nadać kluczowi nazwę {EAB22AC3-30C1-11CF-A7EB-0000C05BAE0B}.

Następnie podaj ten nowy klucz:

- Kliknij prawym przyciskiem myszy i przejdź do NOWYM, następnie wybierz Wartość DWORD (32-bitowa)

- Nazwij to: Flagi zgodności

- Po wykonaniu tej czynności kliknij dwukrotnie i ustaw wartość na: 400

- ضغط OKNastępnie zamknij Edytor rejestru.

- Na koniec uruchom ponownie komputer.

Ta modyfikacja rejestru blokuje podatny na ataki obiekt, który może zostać wykorzystany przez atakujących.

Obraz kredytowych Efekty lądowe

Krok 3: Wzmocnij Outlooka pod kątem załączników

Najważniejszą rzeczą, na którą należy zwrócić uwagę, jest to, że większość ataków związanych z luką CVE-2026-21509 rozpoczyna się od wiadomości phishingowych. Dlatego warto wzmocnić swoją obronę poprzez odpowiednie ustawienia programu Outlook.

Zalecane opcje:

- Wyłącz automatyczny podgląd.

- Wyłącz automatyczne pobieranie wszelkich treści zewnętrznych.

- Upewnij się także, że używasz wyłącznie widoku chronionego.

Kliknij Plik, następnie wybierz Opcje, przejdź do Centrum zaufania, następnie Ustawienia i wybierz Obsługa załączników.

Wskazówki, jak unikać phishingu:

Przeszkol swoich pracowników, ponieważ sama technologia nie wystarczy, aby zapobiec tego typu atakom.

Zwróć uwagę na znaki ostrzegawcze:

- Wiadomości e-mail wskazujące na pilność, np. „Otwórz natychmiast” lub „Konto zablokowane”.

- Adresy nadawcy, które mogą wydawać się nietypowe. Na przykład support@microsoft.com.

- Otrzymywanie nieoczekiwanych faktur i powiadomień o dostawie.

- Ponadto uzyskaj skompresowane pliki o nietypowych formatach, takich jak .img, .iso i .hta.

- Linki, które nie są zsynchronizowane z domeną nadawcy.

Bezpieczne nawyki:

- Upewnij się, że potwierdzasz zamówienia telefonicznie lub przez czat.

- Najedź kursorem myszy na dowolny link i kliknij w niego.

- Natychmiast zgłaszaj podejrzane wiadomości e-mail do działu IT.

- Nie włączaj makr w dokumentach.

Możliwość dodawania komentarzy nie jest dostępna.