Po 30 latach: Microsoft rezygnuje z NTLM... Oto dlaczego!

Od ponad 30 lat NTLM (New Technology LAN Manager) jest podstawowym protokołem uwierzytelniania w systemie Windows. Pomógł firmom przejść ze starszego uwierzytelniania LAN Manager do nowoczesnych sieci korporacyjnych.

Ale czasy się zmieniły. Zostało to ogłoszone Microsoft Niedawno firma ogłosiła plan domyślnego wyłączenia protokołu NTLM w nowych wersjach systemu Windows. Oznacza to koniec tego protokołu, formy uwierzytelniania organizacji, od czasu jego wprowadzenia w 1993 roku.

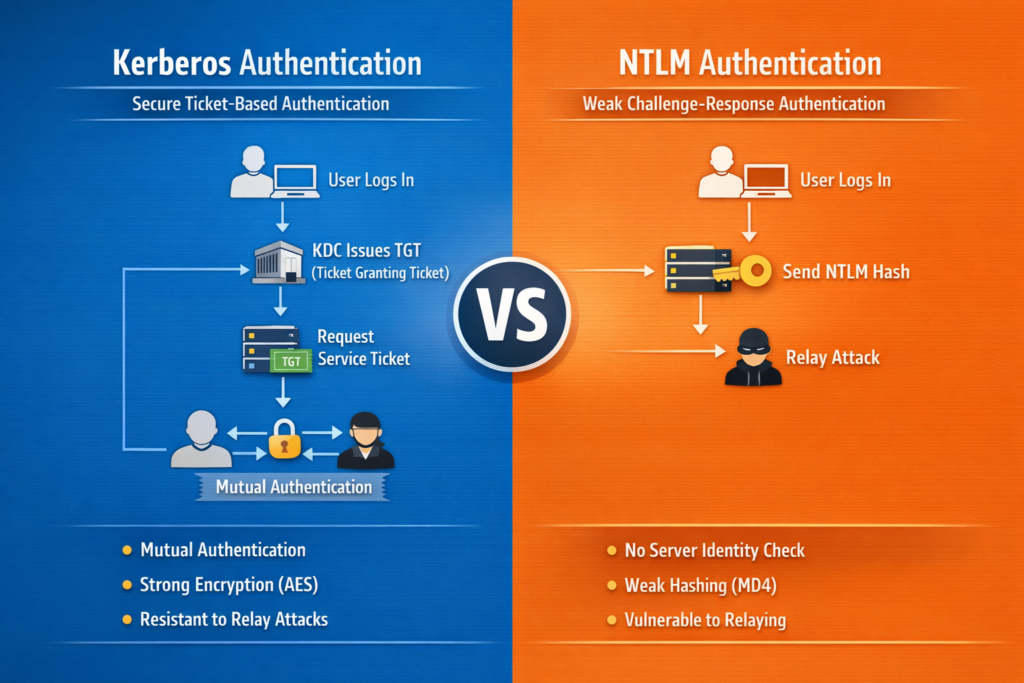

Ten krok wskazuje, że starsze modele zabezpieczeń nie sprawdzają się już w dzisiejszym świecie, w którym dominuje nieufność. Poniżej przedstawiono analizę przyczyn wycofania protokołu NTLM i zastąpienia go protokołem Kerberos.

Krótkie podsumowanie NTLM

Sieć LAN oparta na standardzie Network Management for New Technology (NTLM) została opracowana w latach 90. XX wieku, gdy sieci korporacyjne były stosunkowo niewielkie i ograniczone do fizycznych granic biura. Co więcej, jako protokół uwierzytelniania typu wyzwanie-odpowiedź, NTLM wykorzystuje zaszyfrowaną wersję hasła, zamiast przesyłać je przez sieć.

Protokół NTLM lepiej sprawdzał się w środowiskach, w których sieci były lokalne i pozbawione centralnego kontrolera domeny, a urządzenia pracowały w grupach roboczych, a nie w domenach.

Jednak NTLM nie został zaprojektowany specjalnie dla sieci hybrydowych, zdalnych pracowników, środowisk chmurowych i współczesnych zagrożeń. Pomimo tych ograniczeń, nie znika całkowicie. Będzie służyć jako zapasowa metoda uwierzytelniania, gdy Kerberos będzie niedostępny.

Dlaczego Microsoft wyłącza NTLM?

Decyzja Microsoftu o wyłączeniu maszyny wirtualnej NTLM wynika z jednego kluczowego faktu: NTLM jest zasadniczo niebezpieczny według współczesnych standardów. Wymieńmy kilka powodów:

- NTLM wykorzystuje słabe szyfrowanie i w dużej mierze opiera się na przestarzałych skrótach, podatnych na nowoczesne techniki hakerskie. Używając narzędzi takich jak Hashcat, John the Ripper i Rainbow Tables, hakerzy mogą łatwo wydobyć hasła z skrótów NTLM.

- Protokół ten jest podatny na ataki typu hijacking. W ataku typu hijacking atakujący manipulują użytkownikami, aby uwierzytelnili się na złośliwym serwerze. Przechwytując żądania uwierzytelnienia, atakujący przekierowują je na inny serwer, aby uzyskać nieautoryzowany dostęp. Kerberos został zaprojektowany specjalnie po to, aby zapobiegać tego typu atakom.

- Ponieważ protokół NTLM został opracowany wiele lat temu, nie obsługuje on nowoczesnych modeli zabezpieczeń, takich jak Zero Trust Security, Cloud Identity Management czy Multi-Factor Authentication (MFA).

Wejście Kerberos

W przeciwieństwie do systemu wymiany haseł używanego przez NTLM, Kerberos Jest to system uwierzytelniania oparty na biletach. Zapewnia on rozwiązanie bezpieczeństwa dla organizacji każdej wielkości. Począwszy od systemu Windows 2000, stał się domyślnym protokołem uwierzytelniania dla każdego urządzenia z systemem Windows podłączonego do domeny.

Protokół ten wykorzystuje szyfrowanie kluczem symetrycznym wraz z Centrum Dystrybucji Kluczy (KDC) do weryfikacji tożsamości użytkowników. KDC składa się z systemu zgłoszeń (TGS), bazy danych Kerberos do przechowywania haseł oraz serwera uwierzytelniającego.

Podczas początkowego procesu uwierzytelniania protokół Kerberos przechowuje wybrany bilet na urządzeniu użytkownika końcowego. Zamiast szukać hasła, usługa weryfikuje ten bilet. W związku z tym uwierzytelnianie Kerberos odbywa się w jego własnym środowisku, w którym centrum dystrybucji kluczy (KDC) jest upoważnione do weryfikacji hosta, użytkownika lub usługi.

Dlaczego Kerberos?

Jedną z kluczowych zalet korzystania z Kerberosa jest wzajemne uwierzytelnianie. Kerberos umożliwia użytkownikom i innym systemom usług wzajemną weryfikację. W trakcie całego procesu serwer i użytkownicy będą świadomi wzajemnej wiarygodności.

Dodatkowo, każdy bilet posiada znacznik czasu i okres ważności, a administratorzy kontrolują okres uwierzytelnienia. Dzięki systemowi uwierzytelniania wielokrotnego użytku, każdy użytkownik zostanie zweryfikowany w protokole Kerberos tylko raz. Po tym czasie użytkownik nie musi ponownie wprowadzać danych osobowych.

Możliwość dodawania komentarzy nie jest dostępna.