Niezbędne nawyki w zakresie ochrony danych i cyberbezpieczeństwa: przewodnik po ochronie poufnych informacji

Ta historia stała się już znana. Latem 2025 roku naruszenia danych dotknęły duże firmy, w tym Google و TransUnionDane klientów pochodzące z kilkudziesięciu źródeł trafiły w ręce przestępców.

Hakerzy nie włamali się bezpośrednio do systemów centralnych. Uzyskali do nich dostęp poprzez słabe ogniwo w większym łańcuchu. Taka jest rzeczywistość naszego cyfrowego świata. Nie ma barier nie do przebicia.

Skuteczne cyberbezpieczeństwo opiera się na prostych, stałych nawykach i uczynieniu z siebie trudnego celu. W ten sposób, gdy pojawią się nieuniknione zagrożenia, zostaną one wykryte, odparte lub usunięte z minimalnymi szkodami.

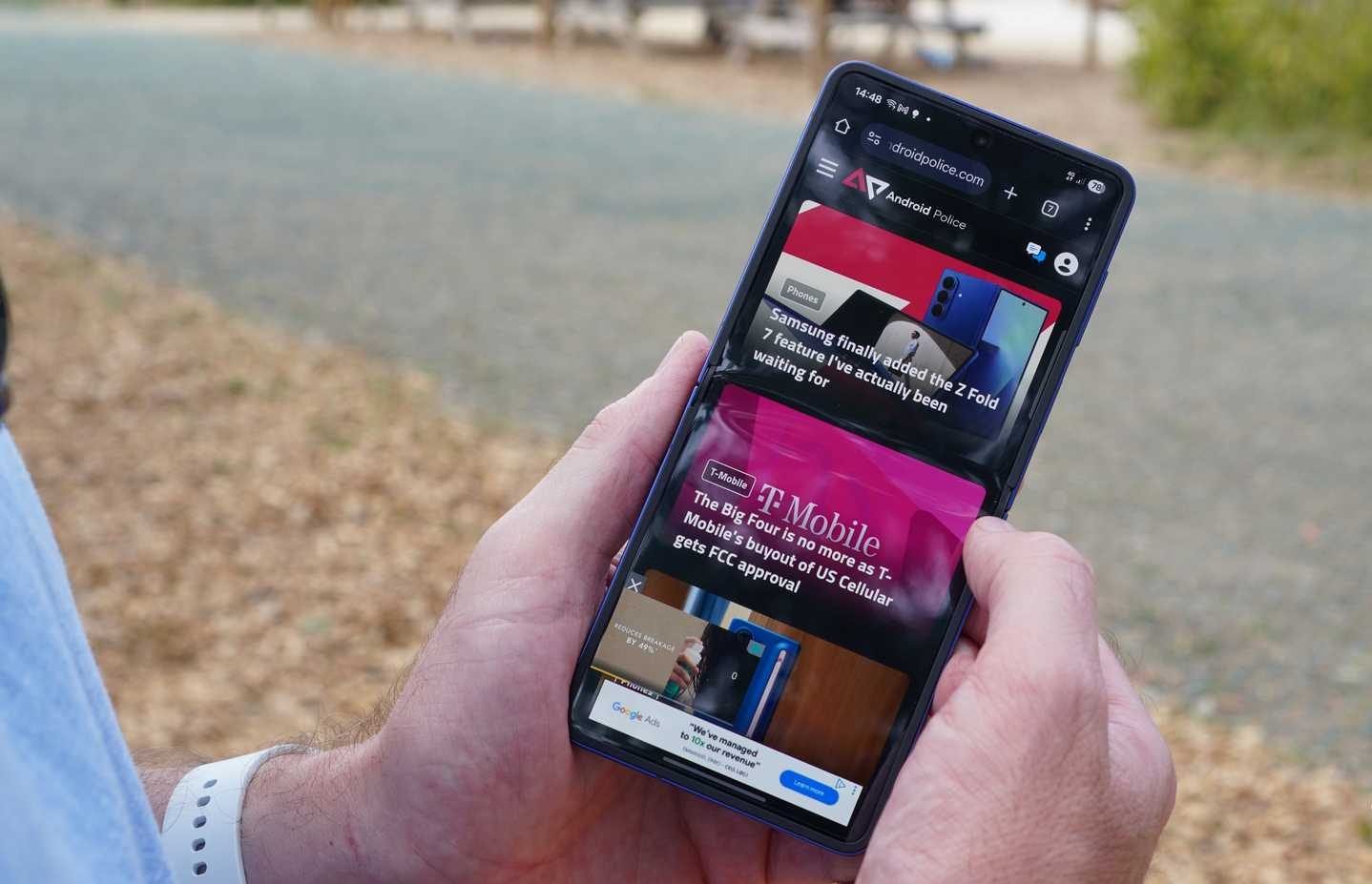

Wyjaśnię Ci 7 nawyków cyberbezpieczeństwa, które stanowią podstawę mojego systemu obronnego. telefon z systemem Android I mój komputer.

7. Przechytrz hakerów dzięki menedżerowi haseł i uwierzytelnianiu dwuskładnikowemu.

Dane pokazują Ponad 80% naruszeń bezpieczeństwa wiąże się ze słabymi, skradzionymi lub ponownie wykorzystanymi hasłami. Cyberprzestępcy wykorzystują to do zautomatyzowanych ataków zwanych credential stuffing.

Biorą duże listy nazw użytkowników i haseł pochodzących z jednego włamania i sprawdzają je na tysiącach witryn, aż znajdą pasujące.

Choć wszyscy wiedzą, że ponowne używanie haseł jest ryzykowne, nadal to robimy. System oczekuje od nas, że zapamiętamy więcej niż 90 unikalnych logowań średnio, co nie jest możliwe.

Menedżery haseł to szyfrowane sejfy, które rozwiązują ten problem. Generują długie, losowe hasła, przechowują je pod jednym hasłem głównym i automatycznie uzupełniają je w aplikacjach i na stronach internetowych.

Skonfigurowanie uwierzytelniania wieloskładnikowego (MFA) to ostatni krok w zabezpieczaniu konta. Nawet jeśli haker kupi Twoje hasło w dark webie, będzie ono bezużyteczne bez drugiego czynnika.

6. Wyćwicz swój wzrok, aby rozpoznawać sygnały ostrzegawcze świadczące o phishingu.

Cyberprzestępcy mają cały słownik taktyk manipulacyjnych, ale wszystkie one sprowadzają się do oszustwa.

Phishing odbywa się za pośrednictwem poczty elektronicznej, SMS-ów i phishingu głosowego. Nowsza odmiana phishingu głosowego wykorzystuje sztuczną inteligencję.

Teraz, dzięki sztucznej inteligencji, zaledwie kilka sekund nagrania audio opublikowanego w mediach społecznościowych lub nagranego z przemówienia publicznego może wygenerować przekonującą wersję Twojego głosu. Ktoś podszywający się pod bliską osobę może do Ciebie zadzwonić, zgłosić wypadek lub aresztowanie i natychmiast zażądać pieniędzy.

Na szczęście sygnały ostrzegawcze są często podobne, jeśli nauczysz się je rozpoznawać.

Oszuści chcą wywołać panikę, a nie skłonić do refleksji. Używają sformułowań takich jak „Twoje konto zostanie zawieszone”, „Wykryto podejrzaną aktywność” lub „Podejmij natychmiastowe działania, aby uniknąć grzywny”.

Mimo że sztuczna inteligencja sprawia, że oszustwa są bardziej wyrafinowane, wiele z nich nadal zawiera oczywiste błędy ortograficzne lub niedbałe sformułowania, na które zespół ds. komunikacji renomowanej firmy nie pozwoliłby sobie.

Przed kliknięciem najedź kursorem myszy na dowolny link, aby wyświetlić adres URL docelowy w dolnym rogu przeglądarki. Zazwyczaj możesz nacisnąć i przytrzymać link na telefonie, aby zobaczyć podgląd.

Sprawdź, czy w adresie e-mail nadawcy nie ma błędów ortograficznych, np. support@micros0ft.com.

Nieoczekiwane załączniki to sygnał ostrzegawczy. Legalne firmy rzadko wysyłają niezamówione faktury lub raporty bezpieczeństwa.

Te załączniki często się ukrywają złośliwe oprogramowanieW razie wątpliwości przejdź bezpośrednio na oficjalną stronę internetową. Nigdy nie klikaj w link, nie pobieraj załącznika ani nie dzwoń pod numer z podejrzanej wiadomości.

5. Ćwicz świadome przeglądanie stron i klikanie.

Przeglądarka jest Twoim głównym oknem na internet i podstawowa świadomość tego, jak ją chronić, pomoże Ci ją zabezpieczyć.

Zawsze szukaj kłódki. Ikona kłódki i „https://Na początku tytułu znajduje się szyfrowane połączenie.

HTTPS szyfruje dane podczas transmisji, podczas gdy HTTP nie. Jest to szczególnie ważne w publicznych sieciach Wi-Fi, gdzie podsłuch jest łatwy.

Uważaj na agresywne wyskakujące okienka i nieoczekiwane pobieranie plików. Scareware wykorzystuje fałszywe alerty wirusowe, aby promować „naprawę” złośliwego lub niechcianego oprogramowania. Wiarygodne firmy zajmujące się bezpieczeństwem nie zgłaszają infekcji za pośrednictwem wyskakujących okienek w przeglądarce.

Na koniec, należy zachować ostrożność w przypadku skracania adresów URL. Serwisy takie jak Bitly i TinyURL mogą ukrywać prawdziwy adres docelowy linku. To sprawia, że są ulubionym narzędziem oszustów, którzy chcą ukryć szkodliwą witrynę za niewinnie wyglądającym linkiem.

Jeśli otrzymasz skrócony link ze źródła, któremu nie do końca ufasz, skorzystaj ze strony oferującej rozszerzanie linków (na przykład unshorten.it), aby sprawdzić, dokąd prowadzi, zanim klikniesz.

4. Zadbaj o bezpieczeństwo swojego połączenia w domu i poza nim

Publiczne sieci Wi-Fi w kawiarniach, na lotniskach i w hotelach są ryzykowne. Sieci te są otwarte i często niezaszyfrowane, co czyni je łatwym celem ataków.

Jedną z powszechnych taktyk jest

ataki Mężczyzna pośrodku, gdzie przestępca w tej samej sieci przechwytuje ruch pomiędzy Twoim urządzeniem a Internetem.

Innym niebezpieczeństwem jest Atak Złych Bliźniaków, w którym haker tworzy fałszywy punkt dostępowy o nazwie wyglądającej na prawdziwą i przechwytuje Twój ruch.

Zawsze korzystaj z wirtualnej sieci prywatnej (VPN) w publicznych sieciach Wi-Fi. Tworzy ona szyfrowany tunel dla Twojego ruchu. Dzięki niezawodnej sieci VPN osoby w tej samej sieci nie mogą odczytać Twoich danych ani zobaczyć, dokąd trafiają.

Twoja sieć domowa również potrzebuje ochrony. Zacznij od zmiany domyślnych haseł Wi-Fi i ustawień administratora na routerze. Routery często mają domyślne dane logowania, takie jak „admin” i „password”. Pozostawienie ich bez zmian ułatwia włamanie do sieci.

3. Kontroluj swój cyfrowy ślad krok po kroku

Oszuści mogą wykorzystać każdą informację, którą udostępniasz w mediach społecznościowych. Imię i nazwisko Twojego zwierzaka oraz jego miasto rodzinne często stanowią odpowiedź na typowe pytania bezpieczeństwa.

Cyberprzestępcy są mistrzami socjotechniki. Wykorzystują te informacje, aby budować zaufanie, manipulować tobą i tworzyć… ataki phishingowe Przekonywający.

Publikowanie zdjęć z wakacji w czasie rzeczywistym sygnalizuje, że w domu nikogo nie ma. Powtarzające się oznaczenia lokalizacji w ulubionej kawiarni czy siłowni tworzą przewidywalną mapę codziennej rutyny.

Traktuj dane osobowe jak cenny zasób. Sprawdź ustawienia prywatności na wszystkich kontach w mediach społecznościowych i ustaw widoczność profilu na „Prywatny” lub „Tylko dla znajomych”.

Na koniec wyrób w sobie nawyk dzielenia się wspaniałymi zdjęciami z wakacji po bezpiecznym powrocie do domu.

2. Kopie zapasowe pomagają szybko odzyskać dane w przypadku wystąpienia katastrofy.

Traktuj kopie zapasowe danych jako ubezpieczenie. Kopie zapasowe to Twoja podstawowa obrona przed Oprogramowanie ransomware, który szyfruje Twoje pliki i żąda zapłaty.

Kopie zapasowe są również pomocne w przypadku awarii, utraty lub kradzieży urządzenia. W przypadku ataku ransomware, czysta, aktualna kopia zapasowa pozwala na szybkie odzyskanie danych. Wyczyść zainfekowane urządzenie i przywróć je z kopii zapasowej.

Zautomatyzuj kopie zapasowe. Chodzi o to, aby je skonfigurować i zapomnieć o nich. Korzystaj z wbudowanej kopii zapasowej w chmurze na swoich urządzeniach. Na iPhonie lub iPadzie włącz opcję Kopia zapasowa w iCloud w Ustawieniach.

W systemie Android upewnij się, że opcja tworzenia kopii zapasowej Google One lub Google Drive jest włączona.

Skorzystaj z usługi tworzenia kopii zapasowych w chmurze lub wbudowanych narzędzi, takich jak Time Machine (na komputerach Mac) lub Historia plików (w systemie Windows) na swoim urządzeniu z zewnętrznym dyskiem twardym.

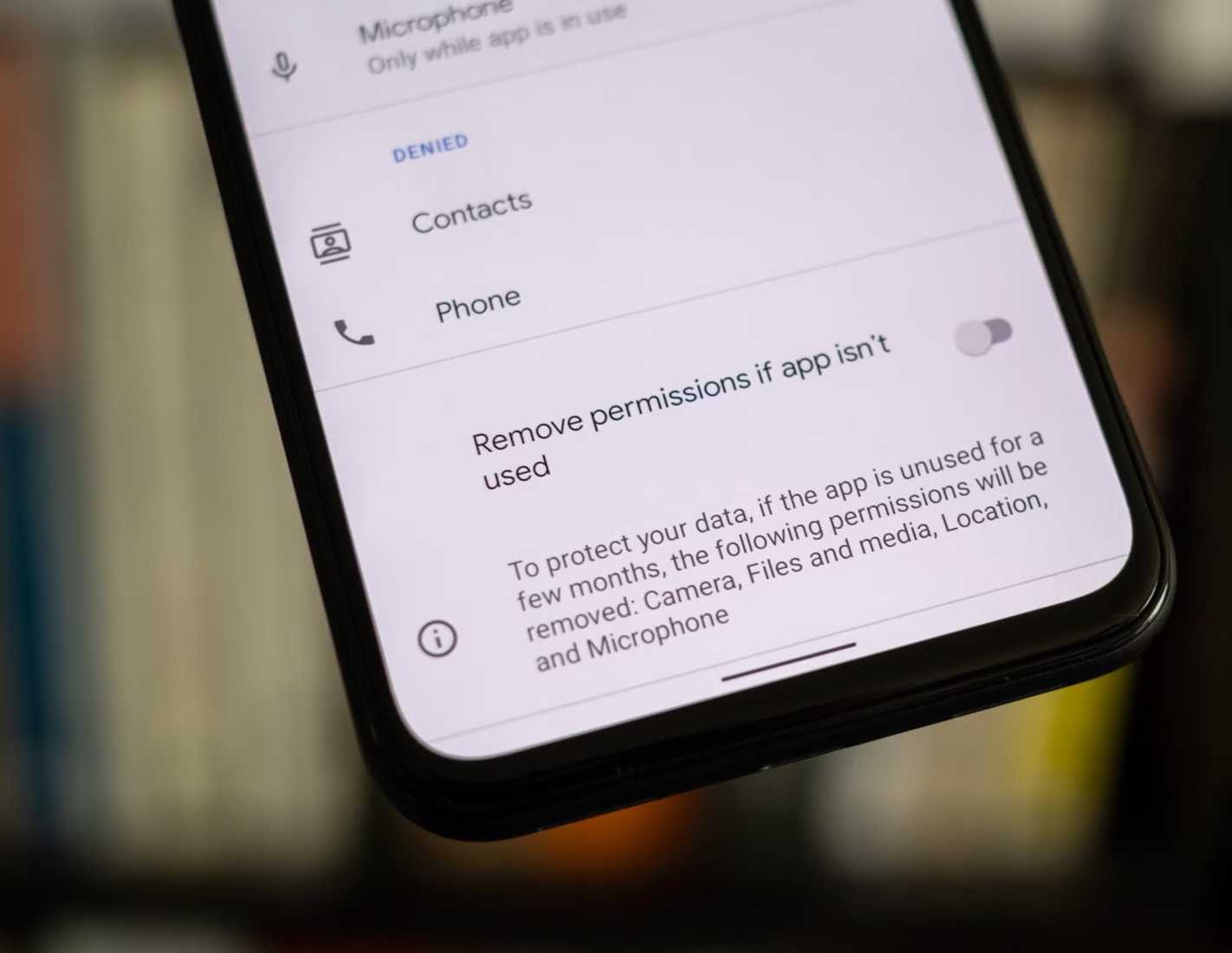

1. Stosuj zasadę „najmniejszych uprawnień” w przypadku aplikacji.

Każda instalowana aplikacja żąda dostępu do Twoich danych i komponentów urządzenia (kontaktów, lokalizacji, aparatu, mikrofonu).

Postępuj zgodnie z zasadą „najmniejszych uprawnień”. Przyznaj każdej aplikacji tylko niezbędny dostęp. Aplikacja Mapy potrzebuje informacji o Twojej lokalizacji tylko podczas korzystania z niej. aplikacja do edycji zdjęć Potrzebne są Twoje zdjęcia, a nie kontakty czy mikrofon.

Nadmierne uprawnienia stwarzają ryzyko naruszenia prywatności i bezpieczeństwa.

Niektóre aplikacje gromadzą dane w celach reklamowych. Jeśli aplikacja zostanie zhakowana i uzyska dostęp do Twojego mikrofonu, może podsłuchiwać Twoje rozmowy.

Izolować, badać, wzmacniać

Jeśli podejrzewasz, że Twoje konto zostało naruszone, działaj szybko, podejmując ukierunkowaną, trzyetapową odpowiedź.

Najpierw zlokalizuj naruszenie. Natychmiast zmień hasło do konta, którego dotyczy problem. Jeśli chodzi o konto finansowe, skontaktuj się z bankiem lub wystawcą karty, aby zgłosić podejrzenie oszustwa i poprosić o zamrożenie konta.

Następnie przeprowadź dochodzenie. Sprawdź inne ważne konta pod kątem nieautoryzowanej aktywności, zwłaszcza jeśli użyłeś tego samego skradzionego hasła. Przeprowadź pełne skanowanie komputera w poszukiwaniu złośliwego oprogramowania, w tym keyloggerów.

Na koniec wzmocnij swoją obronę. Skonfiguruj uwierzytelnianie dwuskładnikowe (MFA) Wykorzystaj ten incydent do przeanalizowania i wzmocnienia swoich nawyków związanych z bezpieczeństwem.

Możliwość dodawania komentarzy nie jest dostępna.