Jak wykryć rootkity w systemie Windows 10: kompleksowy przewodnik

Hakerzy używają rootkitów do ukrywania w urządzeniu uporczywego i pozornie niewykrywalnego złośliwego oprogramowania, które po cichu wykrada dane lub zasoby, czasami przez wiele lat. Mogą być również wykorzystywane w formie keyloggerów, gdzie naciśnięcia klawiszy i komunikacja są monitorowane, aby dostarczyć atakującemu poufne informacje.

Ta metoda hakowania zyskała na znaczeniu przed 2006 rokiem, zanim system Microsoft Vista wymagał od producentów cyfrowego podpisywania wszystkich sterowników komputerowych. Kernel Patch Protection (KPP) zmusił twórców złośliwego oprogramowania do zmiany metod ataków, a dopiero niedawno, w 2018 roku, Oszustwo reklamowe ZacinloProgramy typu rootkit znów znalazły się w centrum uwagi.

Rootkity sprzed 2006 roku były specyficzne dla konkretnych systemów operacyjnych. Zacinlo, rootkit z rodziny złośliwego oprogramowania Detrahere, wprowadził coś znacznie groźniejszego w postaci rootkita opartego na oprogramowaniu układowym. Mimo to rootkity stanowią zaledwie około jednego procenta wszystkich złośliwych programów generowanych rocznie.

Biorąc jednak pod uwagę zagrożenie, jakie mogą one stwarzać, dobrze byłoby zrozumieć, w jaki sposób działa wykrywanie rootkitów, aby zidentyfikować programy, które mogły już zinfiltrować Twój system.

Wykrywanie rootkitów w systemie Windows 10 (szczegóły)

Zacinlo działał już prawie sześć lat, zanim został wykryty, atakując system operacyjny Windows 10. Komponent rootkita był wysoce konfigurowalny i chronił się przed operacjami, które uznał za zagrażające jego funkcjonalności, a także był w stanie przechwytywać i odszyfrowywać komunikację SSL.

Szyfruje i przechowuje wszystkie dane konfiguracyjne w rejestrze systemu Windows, a podczas zamykania systemu Windows przepisuje się z pamięci na dysk, używając innej nazwy, i aktualizuje klucz rejestru. Pomaga to uniknąć wykrycia przez standardowe oprogramowanie antywirusowe.

Oznacza to, że standardowe programy antywirusowe i antymalware nie wystarczają do wykrycia rootkitów. Istnieje jednak kilka zaawansowanych programów antymalware, które ostrzegą Cię o podejrzeniu ataku rootkita.

Pięć podstawowych cech dobrego programu antywirusowego

Większość wiodących współczesnych programów antywirusowych wykorzystuje wszystkie pięć z tych popularnych metod wykrywania ukrytych rootkitów.

- Analiza oparta na sygnaturach Oprogramowanie antywirusowe porówna zarejestrowane pliki ze znanymi sygnaturami rootkitów. Analiza będzie również poszukiwać wzorców zachowań, które naśladują specyficzne działania operacyjne znanych rootkitów, takie jak intensywne wykorzystanie portów.

- Ujawnienie sprzeciwu System operacyjny Windows używa tablic wskaźników do wykonywania poleceń, o których wiadomo, że uruchamiają rootkity. Ponieważ rootkity próbują zastąpić lub zmodyfikować wszystko, co uznają za zagrożenie, system zostanie o tym powiadomiony.

- Porównywanie danych wieloźródłowych Ukryte korzenie, próbując pozostać ukryte, mogą zmieniać niektóre dane prezentowane w standardowym skanowaniu. Wyniki wywołań systemowych wysokiego i niskiego poziomu mogą ujawnić obecność ukrytego korzenia. Program może również porównać pamięć procesu załadowaną do pamięci RAM z zawartością pliku na dysku twardym.

- Kontrola bezpieczeństwa Każda biblioteka posiada system podpisu cyfrowego, który jest tworzony, gdy system zostanie uznany za „czysty”. Dobre oprogramowanie zabezpieczające może skanować biblioteki w poszukiwaniu zmian w kodzie używanym do tworzenia podpisu cyfrowego.

- Porównania rejestracji Większość programów antywirusowych przeprowadza te porównania według ustalonego harmonogramu. Czysty plik jest porównywany z plikiem klienta w czasie rzeczywistym, aby ustalić, czy plik klienta jest niechcianym plikiem wykonywalnym (.exe), czy też go zawiera.

Wykonywanie badań ukrytych korzeni

Skanowanie w poszukiwaniu rootkitów to najlepszy sposób na wykrycie infekcji. Często system operacyjny nie jest w stanie samodzielnie zidentyfikować rootkita, a wykrycie jego obecności może być trudne. Rootkity to zaawansowane programy szpiegujące, które ukrywają swoją aktywność niemal na każdym kroku i potrafią pozostać niewidoczne.

Jeśli podejrzewasz, że Twój komputer został zainfekowany wirusem rootkit, dobrą strategią wykrywania jest wyłączenie komputera i przeprowadzenie skanowania z poziomu znanego, czystego systemu. Pewnym sposobem na zlokalizowanie rootkita na komputerze jest analiza zrzutu pamięci. Rootkit nie może ukryć instrukcji, które przekazuje systemowi podczas ich wykonywania w pamięci komputera.

Wykorzystanie WinDbg do analizy złośliwego oprogramowania

System Microsoft Windows oferuje własne wielofunkcyjne narzędzie do debugowania, które może być używane do przeprowadzania kontroli debugowania aplikacji, sterowników lub samego systemu operacyjnego. Narzędzie to debuguje błędy w kodzie w trybie jądra i użytkownika, pomaga analizować zrzuty pamięci i analizować logi procesora.

Niektóre systemy Windows będą wyposażone w WinDbg Jest już dołączony. Osoby, które go nie mają, muszą go pobrać ze sklepu Microsoft Store. Podgląd WinDbg Jest to najnowsza wersja WinDbg, oferująca przyjemniejsze dla oka obrazy, szybsze okna, pełne skryptowanie oraz te same polecenia, rozszerzenia i przepływy pracy, co wersja oryginalna.

Za pomocą WinDbg możesz co najmniej analizować zrzuty pamięci lub awarie, w tym niebieski ekran śmierci (BSOD). Na podstawie wyników możesz szukać oznak ataku złośliwego oprogramowania. Jeśli podejrzewasz, że któryś z Twoich programów może być blokowany przez złośliwe oprogramowanie lub zużywać więcej pamięci niż to konieczne, możesz utworzyć plik zrzutu i użyć WinDbg do jego analizy.

Pełny zrzut pamięci może zająć dużo miejsca na dysku, dlatego lepszym rozwiązaniem może być wykonanie częściowego zrzutu. Tryb jądra Alternatywnie można użyć małego zrzutu pamięci. Zrzut w trybie jądra (Kernel-Mode) będzie zawierał wszystkie informacje o wykorzystaniu pamięci przez jądro w momencie awarii. Mały zrzut pamięci będzie zawierał podstawowe informacje o różnych systemach, takich jak sterowniki, jądro i Plus, ale będzie znacznie mniejszy.

Małe zrzuty pamięci są bardziej przydatne w analizie przyczyn BSOD-ów. Do wykrywania rootkitów bardziej przydatna byłaby pełna wersja lub wersja jądra.

Utwórz plik zrzutu trybu jądra

Plik zrzutu trybu jądra można utworzyć na trzy sposoby:

- Włącz plik zrzutu w Panelu sterowania, aby umożliwić samodzielną awarię systemu.

- Aby wymusić awarię systemu, włącz plik zrzutu w Panelu sterowania.

- Użyj narzędzia debugowania, aby utworzyć własny

Wybierzemy opcję numer trzy.

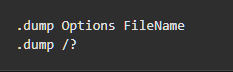

Aby utworzyć potrzebny plik zrzutu, wystarczy wpisać poniższe polecenie w oknie poleceń WinDbg.

wymienić FileName Z odpowiednią nazwą dla pliku transkryptu i znakiem „?” fUpewnij się, że litera „f” jest mała, w przeciwnym razie utworzysz inny typ pliku zrzutu.

Gdy debugger zakończy swoją pracę (pierwsze skanowanie potrwa kilka minut), zostanie utworzony plik zrzutu, dzięki czemu będziesz mógł przeanalizować uzyskane wyniki.

Zrozumienie, na co zwracać uwagę, na przykład na wykorzystanie pamięci ulotnej (RAM), aby wykryć rootkita, wymaga doświadczenia i testów. Możliwe jest, choć niezalecane dla początkujących, przetestowanie technik wykrywania złośliwego oprogramowania na działającym systemie. Wymaga to jednak doświadczenia i dogłębnej znajomości działania WinDbg, aby uniknąć przypadkowego rozprzestrzenienia się aktywnego wirusa w systemie.

Istnieją bezpieczniejsze i bardziej przyjazne dla początkujących sposoby na odkrycie naszego dobrze ukrytego wroga.

Dodatkowe metody skanowania

Ręczne wykrywanie i analiza behawioralna to również niezawodne metody wykrywania rootkitów. Próba zlokalizowania rootkita może być niezwykle bolesna, dlatego zamiast celować w samego rootkita, można szukać zachowań przypominających rootkity.

Możesz sprawdzić pobrane pakiety oprogramowania pod kątem rootkitów, korzystając z opcji instalacji zaawansowanej lub niestandardowej podczas instalacji. Zwróć uwagę na wszelkie nieznane pliki wymienione w szczegółach. Pliki te należy usunąć lub możesz szybko przeszukać internet pod kątem oznak złośliwego oprogramowania.

Zapory sieciowe i raporty z ich logów to niezwykle skuteczny sposób wykrywania rootkitów. Oprogramowanie powiadomi Cię, jeśli Twoja sieć jest audytowana i powinno poddać kwarantannie wszelkie nierozpoznawalne lub podejrzane pliki do pobrania przed instalacją.

Jeśli podejrzewasz, że na Twoim urządzeniu znajduje się już rootkit, możesz przejrzeć raporty z dziennika zapory sieciowej i sprawdzić, czy nie występują jakieś nietypowe zachowania.

Przejrzyj raporty dziennika zapory sieciowej

Będziesz musiał przejrzeć aktualne raporty rejestrowania zapory sieciowej, co sprawia, że aplikacja typu open source, taka jak Szpieg ruchu IP Dzięki możliwości filtrowania logów zapory sieciowej, jest to niezwykle przydatne narzędzie. Raporty pokażą Ci, co musisz zobaczyć w przypadku ataku.

Jeśli masz dużą sieć z osobną zaporą sieciową do filtrowania ruchu wychodzącego, nie będzie to Szpieg ruchu IP Niezbędne. Alternatywnie, powinieneś móc zobaczyć pakiety przychodzące i wychodzące do wszystkich urządzeń i stacji roboczych w sieci za pośrednictwem logów zapory sieciowej.

Niezależnie od tego, czy jesteś w domu, czy w małym środowisku pracy, możesz użyć modemu dostarczonego przez dostawcę usług internetowych (ISP) lub, jeśli posiadasz, osobistej zapory sieciowej lub routera, aby pobrać logi zapory. Będziesz mógł zidentyfikować ruch dla każdego urządzenia podłączonego do tej samej sieci.

Pomocne może być również włączenie plików dziennika Zapory systemu Windows. Domyślnie plik dziennika jest wyłączony, co oznacza, że nie są zapisywane żadne informacje ani dane.

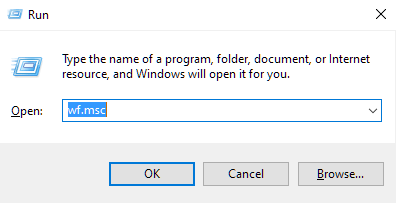

- Aby utworzyć plik dziennika, otwórz funkcję Uruchom, naciskając Klawisz Windows + R.

- Rodzaj wf.msc w pudełku i naciśnij Wchodzę.

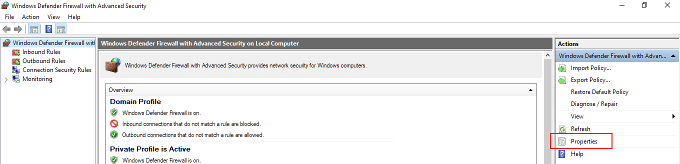

- W oknie Zapora systemu Windows z zabezpieczeniami zaawansowanymi wybierz z menu po lewej stronie opcję „Zapora systemu Windows Defender z zabezpieczeniami zaawansowanymi na komputerze lokalnym”. W menu po prawej stronie, w sekcji „Akcje”, kliknij Właściwości.

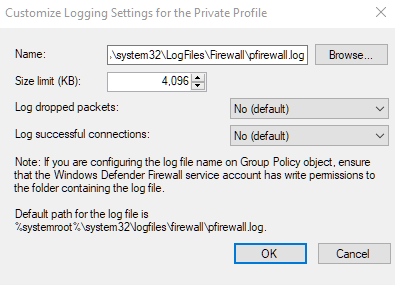

- W nowym oknie dialogowym przejdź do zakładki „Profil prywatny” i wybierz DostosujMożna je znaleźć w sekcji „Rejestrowanie”.

- Nowe okno umożliwi Ci określenie rozmiaru pliku dziennika, który ma zostać zapisany, miejsca, do którego chcesz wysłać plik, a także czy chcesz rejestrować tylko utracone pakiety, nawiązane połączenia, czy oba typy połączeń.

- Pominięte pakiety to pakiety, które Zapora systemu Windows zablokowała w Twoim imieniu.

- Domyślnie wpisy rejestru Zapory systemu Windows przechowują tylko ostatnie 4 MB danych i można je znaleźć w %SystemRoot%System32LogFilesFirewallPfirewall.log

- Należy pamiętać, że zwiększenie maksymalnego limitu wykorzystania danych dla dzienników może mieć wpływ na wydajność komputera.

- Kliknij OK Kiedy skończysz.

- Następnie powtórz te same kroki, które wykonałeś na karcie „Profil prywatny”, ale tym razem na karcie „Profil publiczny”.

- Rekordy będą teraz tworzone zarówno dla komunikacji publicznej, jak i prywatnej. Pliki można przeglądać w edytorze tekstu, takim jak Notatnik, lub importować je do arkusza kalkulacyjnego.

- Można teraz eksportować pliki dziennika do programu do analizy baz danych, np. IP Traffic Spy, aby filtrować i sortować ruch, ułatwiając jego identyfikację.

Zwróć uwagę na wszelkie nietypowe zdarzenia w plikach dziennika. Nawet najmniejszy błąd systemu może wskazywać na ukrytą infekcję rootkitem. Coś takiego jak nadmierne wykorzystanie procesora lub przepustowości, gdy nie używasz niczego wymagającego lub w ogóle nie używasz, może być kluczową wskazówką.

Możliwość dodawania komentarzy nie jest dostępna.