Ogromne naruszenie danych obejmujące 16 miliardów haseł dotyczy Apple, Google, Facebooka i innych – aktualizacje na żywo i metody ochrony

Niedawny raport ujawnił niebezpieczny incydent zagrażający powszechnemu bezpieczeństwu informacji – masowe naruszenie danych użytkowników, w wyniku którego skradziono prawie 16 miliardów haseł. To naruszenie naraża na ryzyko gigantów technologicznych, takich jak Apple, Google, Facebook i innych, co wymaga natychmiastowych działań w celu ochrony użytkowników.

Bieżące informacje o włamaniu:

Ofiary: Naruszenie bezpieczeństwa dotyczyło ogromnej bazy danych haseł powiązanych z kontami użytkowników na wielu platformach, w tym usługach Apple, Google i Facebooka.

Zakres obrażeń: Skutki tego zjawiska nie ograniczają się do jednostek, ale rozciągają się na firmy i instytucje, które w swojej codziennej działalności opierają swoją działalność na tych usługach.

Potencjalne ryzyko: Hakerzy mogą wykorzystywać wykradzione hasła, aby uzyskać dostęp do kont osobistych, poczty elektronicznej i informacji finansowych, narażając użytkowników na oszustwa i kradzież tożsamości.

Jak chronić się przed hakowaniem?

Aby chronić się przed tym narastającym zagrożeniem, należy natychmiast podjąć następujące wskazówki i środki zapobiegawcze:

1. Zmień swoje hasła: Natychmiast zmień swoje hasła, zwłaszcza te, których używasz do kont Apple, Google, Facebooka i innych poufnych usług.

2. Używaj silnych haseł: Wybieraj silne, złożone hasła, które zawierają kombinację wielkich i małych liter, cyfr i symboli. Unikaj haseł łatwych do odgadnięcia lub danych osobowych, takich jak data urodzenia czy imię zwierzaka.

3. Aktywuj uwierzytelnianie dwuskładnikowe: Aktywuj uwierzytelnianie dwuskładnikowe (2FA) na wszystkich kontach obsługujących tę funkcję. Uwierzytelnianie dwuskładnikowe dodaje dodatkową warstwę bezpieczeństwa, wymagając podania kodu wysłanego na telefon lub e-mail oprócz hasła.

4. Korzystaj z menedżera haseł: Korzystaj z menedżera haseł, aby bezpiecznie przechowywać hasła i tworzyć silne, unikalne hasła dla każdego konta.

5. Uważaj na wiadomości phishingowe: Uważaj na podejrzane e-maile i SMS-y, które proszą o podanie danych osobowych lub haseł. Zawsze sprawdzaj autentyczność nadawcy przed kliknięciem jakiegokolwiek linku lub podaniem jakichkolwiek informacji.

6. Regularnie monitoruj swoje konta: Regularnie monitoruj swoje konta bankowe i karty kredytowe pod kątem wszelkich podejrzanych działań.

Ostrzeżenie: Nigdy nie udostępniaj swojego hasła nikomu i nie używaj tego samego hasła do wielu kont.

Stosując się do tych wskazówek, możesz zmniejszyć ryzyko stania się ofiarą tego ogromnego wycieku danych i chronić swoje dane osobowe i finansowe. Obserwuj nas, aby być na bieżąco z aktualnościami na ten temat i dowiedzieć się, jak zachować bezpieczeństwo w sieci.

Najnowsze informacje na temat jednego z największych naruszeń bezpieczeństwa danych

يكشف. Raport Cybernews Skradziono rekordy z ponad 30 baz danych, z których każda zawierała nawet 3.5 miliarda haseł, w tym dane logowania do mediów społecznościowych, sieci VPN, platform korporacyjnych i platform deweloperskich. To naruszenie bezpieczeństwa stanowi poważne zagrożenie dla cyberbezpieczeństwa.

Najnowsze naruszenie danych obejmuje ogromną ilość informacji, które mogą wpłynąć na miliardy kont internetowych, a cyberprzestępcy mają teraz dostęp do znacznej liczby danych logowania. Ten ogromny wyciek naraża użytkowników na zwiększone ryzyko ataków phishingowych i kradzieży tożsamości.

Oto najnowsze informacje na temat tego naruszenia bezpieczeństwa, jak sprawdzić, czy padłeś ofiarą ataku, i jak zachować bezpieczeństwo w sieci. Przedstawimy również eksperckie rekomendacje dotyczące najlepszych praktyk ochrony kont i haseł.

Co ujawniono?

Obecnie atakiem tym dotknięte są niemal wszystkie główne platformy, w tym konta Apple (dawniej Apple ID), konta Gmail, Facebook i GitHub, a także komunikatory internetowe, takie jak Telegram, oraz portale komercyjne i rządowe. Wskazuje to na szeroki zakres zagrożeń, obejmujący różnorodne usługi online.

Wyciekłe dane prawdopodobnie zawierają adresy URL, nazwy użytkowników i hasła. Jednak biorąc pod uwagę ogrom ujawnionych danych, nie ma możliwości dokładnego określenia, ile kont jest obecnie zagrożonych. Ten brak przejrzystości utrudnia ocenę potencjalnego ryzyka i podjęcie odpowiednich działań.

Skradzione dane prawdopodobnie pochodzą od wielu osób kradnących dane. Chociaż zbiory danych są nowe, ogromna ilość informacji może również stanowić kombinację różnych zbiorów danych z poprzednich naruszeń, w tym bazy danych zawierającej 184 miliony rekordów. Odkryto w maju. W tym roku. Oznacza to, że dane mogą kumulować się z wielu źródeł, co utrudnia ich analizę i zapobieganie im. Konieczne jest, aby organizacje i osoby prywatne zachowały czujność i podjęły kroki w celu ochrony swoich kont i danych osobowych.

Jak zadbać o swoje bezpieczeństwo w Internecie?

W obliczu wycieku danych logowania do ponad 16 miliardów kont należy sprawdzić, czy Twoje konto nie zostało naruszone, i podjąć działania zapobiegawcze w celu zapewnienia sobie bezpieczeństwa w sieci.

Po pierwsze i najważniejsze, aby chronić swoje konta, włącz uwierzytelnianie dwuskładnikowe (2FA). Ta funkcja bezpieczeństwa uniemożliwia hakerom łatwy dostęp do Twoich kont online. Wymaga ona drugiej formy uwierzytelnienia, np. za pośrednictwem dedykowanej aplikacji, kodu wysłanego na telefon, hasła, a nawet fizycznego nośnika USB, który musisz zatwierdzić. Jeśli jeszcze tego nie zrobiłeś, dowiedz się, jak to zrobić. Jak teraz włączyć uwierzytelnianie dwuskładnikoweTo prosty krok, ale mający duże znaczenie dla ochrony Twoich danych osobowych.

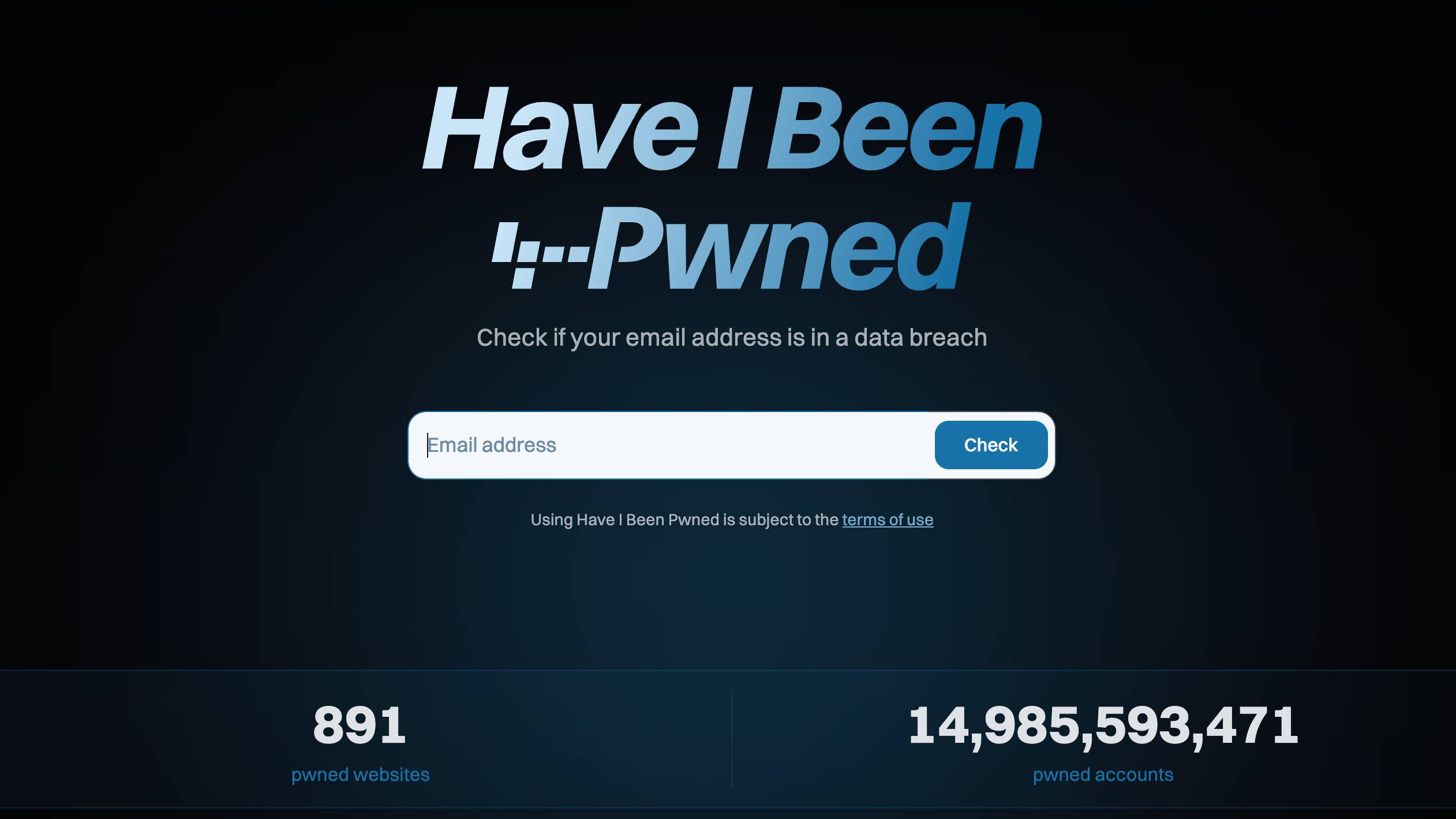

Po drugie, aby sprawdzić, czy Twoje dane logowania zostały naruszone, skorzystaj z witryny internetowej Zostałem Pwned Aby sprawdzić, czy Twój adres e-mail został zhakowany. Jeśli jesteś narażony na niebezpieczeństwo, skontaktuj się z nami natychmiast. Zmieniając hasło Zmień hasło na silne i unikalne, usuń nieużywane konta i rozważ użycie jednego Najlepsze oprogramowanie do zarządzania hasłami Aby zabezpieczyć Twoje konta online, te narzędzia pomogą Ci utworzyć silne hasła i bezpiecznie je przechowywać, znacznie zmniejszając ryzyko włamania. Pamiętaj, że w świecie cyberbezpieczeństwa lepiej zapobiegać niż leczyć.

Najnowsze aktualizacje: Wszystko nowe i ważne

Co zrobić, gdy Twoje dane zostaną naruszone

Świadomość, że Twoje dane osobowe wyciekły i zostały udostępnione hakerom, może być alarmująca. Możesz jednak podjąć praktyczne kroki, aby się chronić i ograniczyć potencjalne ryzyko.

Po pierwsze, jak wspomniano wcześniej, pamiętaj o natychmiastowej zmianie haseł do kont i używaj silnych, unikalnych haseł dla każdego konta. W miarę możliwości korzystaj z kluczy dostępu jako bezpieczniejszej alternatywy. Zawsze włączaj uwierzytelnianie dwuskładnikowe lub wieloskładnikowe, jeśli jest dostępne, aby zapewnić dodatkową ochronę swoim kontom.

Podobnie jak w przypadku wszystkich naruszeń danych, największym zagrożeniem pozostają ataki phishingowe i oszustwa internetowe. Unikaj klikania w linki i pobierania załączników od nieznanych nadawców, ponieważ hakerzy często tworzą fałszywe strony, aby wykraść Twoje dane uwierzytelniające, dane karty kredytowej i inne poufne informacje.

Nigdy nie klikaj w żadne linki, załączniki, pliki ani Kody QR Nieoczekiwane wiadomości od osób, których nie znasz. Uważaj też na osoby w mediach społecznościowych, które mogą kontaktować się z Tobą z ofertami lub prosić o pobranie lub kliknięcie plików czy załączników. Jeśli otrzymasz coś, co wydaje się pochodzić od kogoś, kogo znasz, zweryfikuj to samodzielnie, np. dzwoniąc do niego lub wysyłając SMS-a.

Jeśli nie jesteś subskrybentem żadnego z Najlepsze usługi ochrony przed kradzieżą tożsamościTo może być dobry moment, żeby się tym zająć. Możesz również rozważyć umieszczenie alertów o oszustwach w swoich dokumentach w trzech głównych agencjach informacji kredytowej: Equifax, Experian i TransUnion, a nawet zamrożenie kredytu (choć może to utrudnić uzyskanie pożyczki lub otwarcie nowego konta płatniczego).

Jeśli masz połączenie z Internetem, upewnij się, że jest ono zainstalowane. Najlepsze oprogramowanie antywirusowe Pamiętaj też o jego aktualizacji, ponieważ tego typu programy często zawierają sieć VPN, menedżera haseł, bezpieczną przeglądarkę i inne dodatkowe narzędzia bezpieczeństwa, które mają zapewnić Ci bezpieczeństwo w sieci.

Potwierdzono kolejne naruszenie danych

Według raportu, w listopadzie 2024 roku ponad 160 000 osób padło ofiarą cyberataku, w wyniku którego atakujący (rzekomo z gangu ransomware Play) ukradli dane osobowe. Amerykańska sieć restauracji wysłała powiadomienia do osób poszkodowanych.

Liczba naruszeń danych rośnie, a niedawny masowy wyciek danych logowania z wielu platform pokazuje, że czas zadbać o bezpieczeństwo w sieci. Upewnij się, że korzystasz z jednej z najlepszych sieci VPN i oprogramowania antywirusowego, aby zapewnić bezpieczeństwo swoim kontom. Aby dodatkowo chronić swoje dane i prywatność, zalecamy również regularną aktualizację haseł i używanie silnych, unikalnych haseł dla każdego konta.

NordPass: „Użytkownicy powinni zachować szczególną ostrożność”

Rosnące zagrożenia bezpieczeństwa: NordPass ostrzega użytkowników o konieczności zachowania szczególnej czujności w związku z rosnącą liczbą naruszeń i wycieków danych. Jednym z głównych zagrożeń wynikających z masowych naruszeń danych jest łatwość, z jaką cyberprzestępcy mogą uzyskać dostęp do wielu kont, zwłaszcza tych, którzy wielokrotnie używają tych samych haseł.

Z niedawnego badania przeprowadzonego przez NordPass wynika, że aż 62% Amerykanów, 60% Brytyjczyków i 50% Niemców przyznaje się do wielokrotnego używania tych samych haseł na różnych kontach internetowych, co znacznie zwiększa ryzyko ataku hakerów.

W tym kontekście Ignas Valancius, dyrektor ds. inżynierii w firmie NordPass zajmującej się cyberbezpieczeństwem, powiedział:

„Użytkownicy powinni zachować szczególną ostrożność, ponieważ informacje wyciekłe z zainfekowanych zestawów danych otwierają drzwi do dostępu do praktycznie każdej usługi online, od Facebooka i Google'a po GitHub i Telegram. Nawet niektóre platformy rządowe zostały zainfekowane”.

Valancius dodał: „Zalecam natychmiastową zmianę haseł, zanim hakerzy zaczną włamywać się na wasze konta. Musicie działać szybko, ponieważ platformy takie jak Google, Apple i Facebook to bramy do całego waszego cyfrowego życia, zwłaszcza jeśli przechowujecie hasła w przeglądarkach i nie korzystacie z uwierzytelniania wieloskładnikowego (MFA) ani kluczy dostępu”.

Podsumował: „Jeśli hakerzy potrafią zdobyć hasło do konta Google, Apple czy Facebook, kradzież pieniędzy i tożsamości może być łatwiejsza niż zabranie cukierka trzylatkowi”.

Ogromny wyciek danych: nie taki „nowy”, jak się wydaje

Z najnowszego raportu serwisu poświęconego cyberbezpieczeństwu wynika, że BleepingComputer Ostatni wyciek 16 miliardów haseł nie jest w rzeczywistości zupełnie nowym wyciekiem i prawdopodobne jest, że dane te krążą już od lat.

Dane te mogły zostać zebrane przez cyberprzestępców i badaczy bezpieczeństwa, a następnie ponownie połączone w ogromną bazę danych, która następnie pojawiła się w internecie. Osoby zajmujące się zbieraniem danych uwierzytelniających, takich jak nazwy użytkowników i hasła, prawdopodobnie gromadziły je przez długi czas, łącząc różne archiwa w ogromną bazę danych.

Chociaż serwis Cybernews stwierdził, że wyciekłe dane są nowe i „nie są po prostu powtórzeniem starych wycieków”, istnieje prawdopodobieństwo, że dane te w pewnym stopniu się pokrywają.

Jednak wyciek ten spowodował ujawnienie wielu danych uwierzytelniających, dlatego zaleca się zabezpieczenie kont, zmianę haseł i podjęcie wszelkich niezbędnych środków ostrożności, aby zapewnić sobie bezpieczeństwo w sieci.

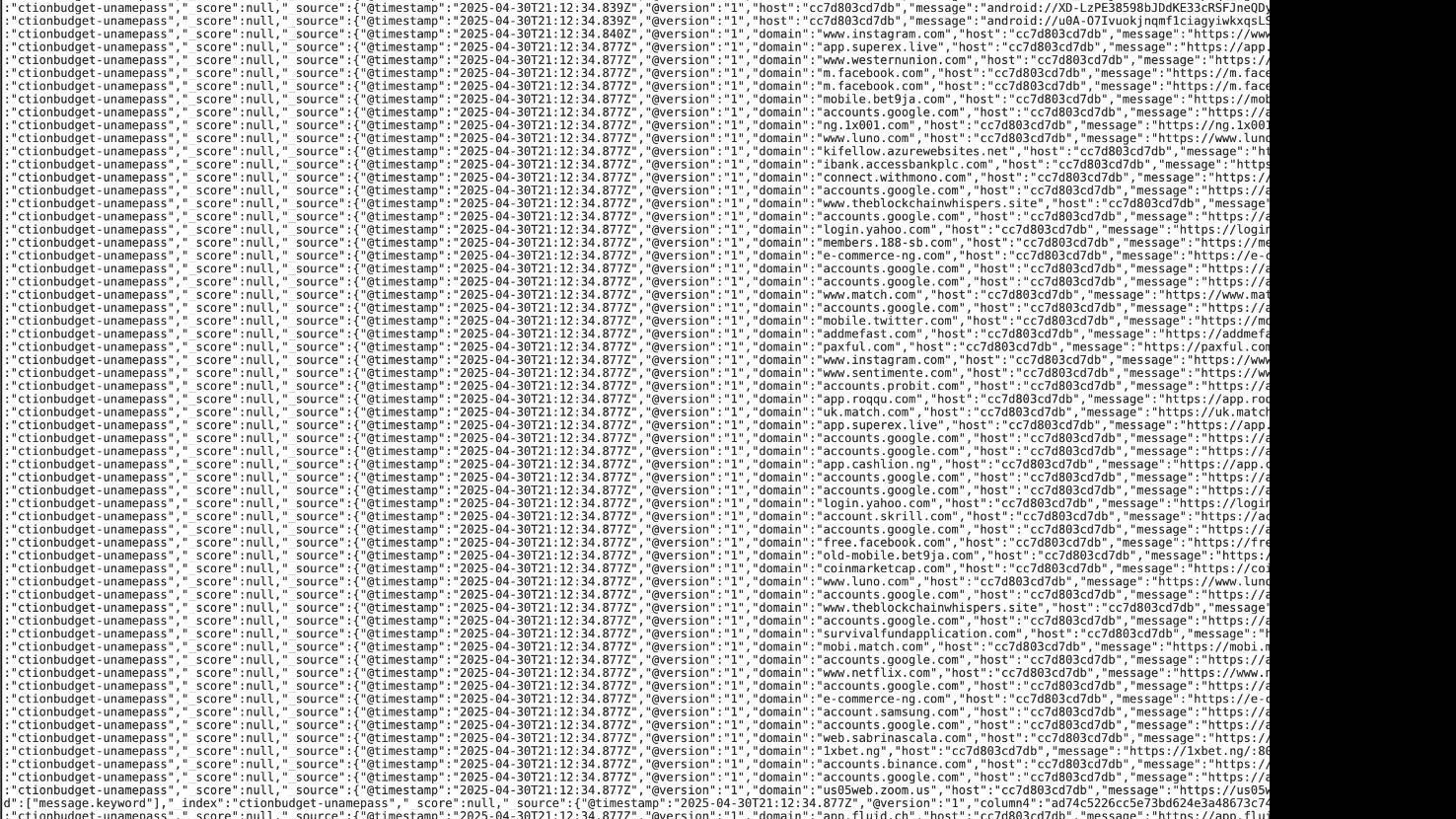

Aktualizacja: Cybernews udostępnia zestawy danych firmom Apple, Google, Facebook i Plus z adresów URL

Po ujawnieniu informacji o niedawnym wycieku danych trudno było ustalić, czy dane logowania obejmowały konta Apple, Google, Facebooka i innych. Jednak cybernewsy Udostępniłem zrzuty ekranu zestawów danych (oczywiście nie zawierają one danych osobowych).

Te zbiory danych ujawniają obecność adresów URL stron logowania Facebooka, Google'a, Github, Zooma, Twitcha i innych. Jednak biorąc pod uwagę ilość ujawnionych danych, liczba platform, których dotyczył atak, jest niepewna. Jak wspomniano wcześniej, istnieją powody, by sądzić, że naruszenie dotknęło wszystkie główne platformy.

Alternatywna opcja bezpieczeństwa: klucze dostępu

W obliczu rosnącego ryzyka phishingu i naruszeń bezpieczeństwa danych logowania, wiele wiodących firm, w tym Google, Apple i Microsoft, sięga po klucze dostępu jako bezpieczniejszą alternatywę. Klucze te zmniejszają konieczność korzystania z tradycyjnych haseł, które często są narażone na kradzież i wykorzystanie przez cyberprzestępców. W odważnym kroku w kierunku przyszłości bez haseł, Microsoft ogłosił niedawno, że logowanie bez hasła będzie domyślne dla nowych użytkowników.

W tym kontekście Niall McConachie, dyrektor regionalny firmy, stwierdził: Yubico (twórca YubiKey) w Wielkiej Brytanii i Irlandii, komentując ostatnie incydenty naruszenia bezpieczeństwa danych:

„Jak pokazuje ten ogromny wyciek danych, hasła nie wystarczają już do ochrony naszych najważniejszych danych osobowych i zabezpieczenia naszej obecności w sieci. Dalsze korzystanie z haseł doprowadzi do masowych wycieków danych, które będą się powtarzać – i będą się tylko nasilać”.

„Ponieważ coraz częściej korzystamy z Internetu w przypadku usług o kluczowym znaczeniu, użytkownicy powinni wybierać najbezpieczniejszą metodę uwierzytelniania, aby mieć pewność, że ich dane są w pełni chronione i nie są narażone na dostęp cyberprzestępców” – dodaje McConachie.

„Zamiast polegać na przestarzałych hasłach lub uwierzytelnianiu wieloskładnikowym (MFA) w celu zapewnienia bezpieczeństwa kont, należy zachęcać użytkowników do ochrony swoich kont za pomocą sprzętowych kluczy dostępu, takich jak fizyczne klucze bezpieczeństwa”. To dodatkowa warstwa ochrony, która znacznie utrudnia hakerom dostęp do kont, nawet w przypadku kradzieży danych uwierzytelniających.

Aby chronić się przed atakami hakerskimi, postępuj zgodnie z poniższymi krokami.

Wycieki danych nie są niczym nowym, a jeden z członków naszego zespołu padł ofiarą ataku hakerskiego. Stało się tak w wyniku włamania do firmy Adobe, które w 2013 roku ujawniło listę 153 milionów nazw użytkowników i haseł.

Jeśli martwi Cię wyciek 16 miliardów danych, sprawdź: Najlepsze kroki, jakie możesz podjąć, aby zapobiec hakowaniu I zwiększ swoje bezpieczeństwo w sieci.

Podstawowe wskazówki obejmują subskrypcję usługi. Zostałem PwnedUnikaj ponownego używania haseł, usuwaj nieużywane konta i upewnij się, że uwierzytelnianie dwuskładnikowe jest włączone.

Czy grozi nam rekordowy wyciek danych?

W przeszłości byliśmy świadkami poważnych naruszeń danych, w tym wycieku RockYou2024, w wyniku którego ujawniono prawie 10 miliardów haseł, obejmujących zarówno stare, jak i nowe dane, a także wcześniejszego wycieku RockYou2021, w wyniku którego ujawniono 8.4 miliarda haseł.

Niedawno w Chinach doszło do największego wycieku danych w historii, w wyniku którego ujawniono ponad 4 miliardy rekordów użytkowników. Wyciek obejmował dane finansowe, dane kont WeChat i Alipay, a także poufne dane osobowe, takie jak numery dowodów osobistych, daty urodzenia, numery telefonów i dane adresowe.

To naruszenie bezpieczeństwa danych obejmujące 16 miliardów haseł jest jednym z największych w historii, ale w zeszłym roku informowaliśmy o ogromnym naruszeniu bezpieczeństwa zwanym „Matką wszystkich naruszeń bezpieczeństwa (MOAB)”, w wyniku którego skradziono 26 miliardów rekordów lub 13 terabajtów danych z poprzednich wycieków, naruszeń bezpieczeństwa i skorumpowanych baz danych.

Jak chronić się przed złośliwym oprogramowaniem kradnącym informacje

Ponieważ złodzieje informacji są główną przyczyną naruszeń bezpieczeństwa danych na dużą skalę, ważne jest, aby wiedzieć, jak zabezpieczyć komputer przed tym złośliwym oprogramowaniem.

- Zaufane pliki do pobrania: Pobieraj oprogramowanie tylko z legalnych i zaufanych stron internetowych i źródeł. Unikaj pobierania z nieznanych lub podejrzanych źródeł.

- Unikaj podejrzanych wiadomości e-mail: Nigdy nie klikaj nieoczekiwanych linków ani załączników. Uważaj na oznaki wiadomości phishingowych. Zawsze sprawdzaj adres nadawcy i upewnij się, że wiadomość wydaje się autentyczna, zanim podejmiesz jakiekolwiek działania.

- aktualizacja systemu: Niezależnie od tego, czy korzystasz z iPhone'a, telefonu z Androidem, laptopa z systemem Windows czy MacBooka, aktualizuj system, instalując najnowsze poprawki zabezpieczeń, aby zachować bezpieczeństwo. Aktualizacje zabezpieczeń często zawierają poprawki luk w zabezpieczeniach, które może wykorzystać złośliwe oprogramowanie.

- Użyj VPN: Sieci VPN (wirtualne sieci prywatne) mogą maskować Twoją tożsamość online, utrudniając złośliwym podmiotom śledzenie Cię. Upewnij się, że korzystasz z jednej z najlepszych sieci VPN. Szukaj sieci VPN o dobrej reputacji i silnej polityce prywatności.

- Pobierz oprogramowanie antywirusowe: Ten środek może powstrzymać wiele form złośliwego oprogramowania, w tym znane programy wykradające informacje. Możesz sprawdzić, który program antywirusowy jest najlepszy dla Twojego systemu. Pamiętaj o regularnym aktualizowaniu programu antywirusowego, aby mieć najnowsze definicje wirusów.

- Włącz uwierzytelnianie dwuskładnikowe (2FA): Jeśli Twoje dane logowania zostaną przechwycone w wyniku wycieku danych, włączenie uwierzytelniania dwuskładnikowego utrudni cyberprzestępcom dostęp do Twoich kont online. Włącz uwierzytelnianie dwuskładnikowe (2FA) na wszystkich ważnych kontach, takich jak poczta e-mail, media społecznościowe i konta bankowe.

Czy Twoje hasła do kont Apple, Google i Facebook zostały ujawnione?

Zestawy danych zawierające ujawnione dane logowania obejmowały najnowsze i historyczne logi programów wykradających informacje. Jak zauważa Diachenko: „Dane uwierzytelniające, które znaleźliśmy w logach programów wykradających informacje, obejmowały adresy URL logowania do stron Apple, Facebooka i Google”. Oznacza to, że użytkownicy korzystający z tych usług mogą być narażeni na ataki.

Wiele zbiorów danych zawierało inne, specyficzne informacje. Na przykład, jeden zbiór danych nosił nazwę Telegram i zawierał 60 milionów rekordów, inny nosił nazwę Federacji Rosyjskiej i zawierał 455 milionów rekordów, a jeden z zbiorów danych o największej liczbie rekordów (3.5 miliarda) miał dotyczyć populacji portugalskojęzycznej, jak donosi Cybernews. W jej raporcieTe ogromne wycieki budzą poważne obawy o globalne cyberbezpieczeństwo.

Jednak wiele zbiorów danych jest oznaczonych po prostu jako „loginy” i „dane uwierzytelniające” i zawiera ogromne ilości informacji. Nie ma sposobu, aby dowiedzieć się, które usługi korzystają z tych danych, a biorąc pod uwagę miliardy wyciekłych danych uwierzytelniających, istnieją powody, by sądzić, że konta na każdej platformie internetowej są zagrożone. Użytkownicy powinni natychmiast podjąć kroki w celu ochrony swoich kont, w tym zmienić hasła i włączyć uwierzytelnianie dwuskładnikowe. Należy również zachować ostrożność w przypadku podejrzanych wiadomości e-mail i linków, aby nie paść ofiarą oszustw phishingowych.

Google ostrzega użytkowników: zmiana hasła jest niezbędna w celu ochrony kont.

Na początku tego miesiąca Google opublikowało badanie, które ujawniło rosnącą świadomość ryzyka oszustw w Stanach Zjednoczonych. Wskazywało ono, że ponad 60% użytkowników doświadczyło wzrostu liczby oszustw w ciągu ostatniego roku. Chociaż wielu padło ofiarą oszustw SMS-owych, 61% zgłosiło, że padło ofiarą e-maili.

Co więcej, badanie wskazuje, że jedna trzecia osób, które doświadczyły wzrostu liczby oszustw, „osobiście doświadczyła naruszenia bezpieczeństwa danych”. FBI odnotowało również, że liczba oszustw internetowych wzrosła o 33% w ciągu ostatniego roku, a łączna kwota skradzionych danych wyniosła 16.6 miliarda dolarów.

W związku z tym naruszeniem danych osobowych może nastąpić znaczny wzrost liczby oszustw phishingowych i przejęć kont. Z tego powodu Google ostrzega użytkowników, aby zmienili swoje hasła i skorzystali z innych form uwierzytelniania, w tym kluczy dostępu, jako bezpieczniejszego sposobu logowania.

Wyciek danych został ujawniony tylko „na krótko”.

Choć to naruszenie bezpieczeństwa jest określane jako największe w historii, według badaczy z Raport CybernewsJednak ten okres wystarczył hakerom na zdobycie informacji i przejęcie kontroli nad kontami. Eksperci ds. cyberbezpieczeństwa podkreślają, że nawet krótki okres ujawnienia danych może prowadzić do poważnych konsekwencji, takich jak kradzież tożsamości i oszustwa finansowe.

Cybernews zauważa, że „jedynym promykiem nadziei w tej sytuacji jest to, że wszystkie zbiory danych były dostępne tylko przez krótki okres: wystarczająco długi, aby badacze mogli je odkryć, ale niewystarczający, aby dowiedzieć się, kto kontroluje te ogromne ilości danych”. Oznacza to, że potencjalne szkody mogłyby być znacznie większe, gdyby dostęp do danych trwał znacznie dłużej.

Ponadto, większość z 30 odkrytych zestawów danych była tymczasowo dostępna za pośrednictwem Elasticsearch, darmowej i otwartej wyszukiwarki, czyli „instancji pamięci masowej obiektów”. Elasticsearch, choć jest potężnym narzędziem, może stać się podatny na ataki, jeśli zostanie nieprawidłowo skonfigurowany, umożliwiając nieautoryzowany dostęp do poufnych danych. Eksperci podkreślają wagę prawidłowego zabezpieczenia tych systemów, aby zapobiec powtarzaniu się takich incydentów.

Powodem włamania jest złośliwe oprogramowanie „Infostealer”

Według doniesień, głównym powodem ujawnienia danych logowania jest użycie złośliwego oprogramowania „Infostealer”. Te złośliwe programy są specjalnie zaprojektowane do kradzieży poufnych danych, takich jak hasła i logi czatów, i wysyłania ich hakerom.

Ekspert ds. cyberbezpieczeństwa Diachenko zauważa: „Źródłem tych wycieków są logi różnych programów Infostealer. Najprawdopodobniej infrastruktura zaplecza pozostała odsłonięta. Środowisko Elasticsearch to dobra platforma do wyszukiwania i analizowania tych logów”.

Ekspert ds. cyberbezpieczeństwa zabiera głos

Skontaktowaliśmy się z Wołodymyrem Diaczenko, badaczem bezpieczeństwa i właścicielem witryny SecurityDiscovery.com, aby dowiedzieć się więcej o niedawnym naruszeniu danych i wyjaśnili nam, że nie był to pojedynczy program szpiegujący, ale szereg złośliwych programów:

„Po pierwsze, nie było jednego źródła wycieku” – mówi Diaczenko. „Problemem nie jest tylko liczba (choć to przerażające!), ale skala i powszechność infekcji złośliwym oprogramowaniem kradnącym dane w dzisiejszych czasach”.

Dodaje: „Ta liczba odzwierciedla skalę różnych zbiorów danych oprogramowania kradnącego informacje, które zostały ujawnione publicznie dopiero od początku tego roku. Mój zespół i ja obserwowaliśmy je w niezabezpieczonych magazynach danych, które zostały nieumyślnie pozostawione”.

Wiadomo, że przyczyną tego naruszenia bezpieczeństwa danych było wiele programów mających na celu kradzież informacji, co podkreśla pilną potrzebę wzmocnienia środków cyberbezpieczeństwa w celu ochrony poufnych danych przed tymi ciągle zmieniającymi się zagrożeniami.

Natychmiast zmień hasła, aby chronić swoje konta.

Wraz z wyciekiem danych logowania do 16 miliardów kont, wzrasta prawdopodobieństwo, że Twoje konta zostaną naruszone. Jeśli nie zostaną podjęte żadne działania, cyberprzestępcy mogą uzyskać dostęp do Twoich kont, co może prowadzić do ataków phishingowych, kradzieży tożsamości, ataków ransomware i innych zagrożeń.

Aby temu zapobiec, należy natychmiast zmienić hasła, zwłaszcza jeśli używasz tego samego hasła do wielu kont. Zaleca się korzystanie z silne i złożone hasło Łączy liczby i symbole. Możesz użyć narzędzia Miernik siły hasła Od PasswordMonster, aby ocenić siłę wybranego hasła.

Aby ułatwić zarządzanie hasłami, zalecamy korzystanie z jednego z najlepszych menedżerów haseł. Narzędzia te pomagają przechowywać i zabezpieczać hasła, automatycznie uzupełniać pola i obsługiwać klucze dostępu na różnych kontach, zapewniając dodatkową warstwę bezpieczeństwa.

Jak sprawdzić, czy padłeś ofiarą ataku hakerskiego?

Najprostszym sposobem, aby dowiedzieć się, czy Twój adres e-mail i hasło zostały naruszone w wyniku tego ogromnego naruszenia bezpieczeństwa danych, jest skorzystanie ze strony internetowej. Zostałem PwnedTo bezpłatna usługa, która gromadzi dane pochodzące z włamań i może również wysyłać alerty w przypadku naruszenia bezpieczeństwa Twojego konta online. Ta strona to niezbędne narzędzie do wykrywania wycieków danych.

Strona powiadomi Cię, jeśli Twój adres e-mail został naruszony. Możesz również sprawdzić, czy Twoje hasło zostało naruszone. Pwned HasłaFunkcja ta jest szczególnie ważna, ponieważ pozwala ustalić, czy Twoje hasła zostały naruszone.

Możesz przeprowadzić ręczną kontrolę bezpośrednio na stronie, ale zalecamy również skorzystanie z usługi Powiadom mnie Aby mieć pewność, że Twoje konta nie ucierpią w przyszłości, usługa ta umożliwia otrzymywanie automatycznych powiadomień w przypadku naruszenia bezpieczeństwa Twoich danych. Zapewnia to dodatkową warstwę ochrony.

ما الذي يحدث الآن؟

Badacze bezpieczeństwa odkryli to, co określają mianem „jednego z największych naruszeń danych w historii”, obejmującego ponad 16 miliardów danych logowania, w tym dane uwierzytelniające Apple. Według raportu cybernewsyTa ogromna ilość informacji zawarta jest w kilku zbiorach danych, które ujawniono na początku roku.

Do tej pory badacze odkryli 30 zestawów danych, z których każdy zawiera do 3.5 miliarda rekordów. Obejmuje to wszystko, od logowań do mediów społecznościowych i VPN po platformy korporacyjne i deweloperskie.

„To nie jest zwykły wyciek – to masowy atak” – powiedzieli badacze w rozmowie z Cybernews. To ogromne naruszenie bezpieczeństwa stanowi poważne zagrożenie zarówno dla osób fizycznych, jak i organizacji, wymagając natychmiastowego podjęcia środków bezpieczeństwa w celu ochrony wrażliwych kont i danych. Konieczna jest zmiana haseł, włączenie uwierzytelniania dwuskładnikowego, tam gdzie to możliwe, oraz monitorowanie podejrzanej aktywności na różnych kontach.

Możliwość dodawania komentarzy nie jest dostępna.