Jak przetrwałem atak phishingowy i złośliwą aplikację w zeszłym tygodniu

Kiedy piszesz codziennie o najgorszym Oszustwa internetowe A jak tego uniknąć, jak ja to robię, można łatwo zaobserwować na wielu przykładach z życia wziętych.

Choć to zupełnie inna historia, jeśli chodzi o wskazanie, na co należy uważać, gdy złośliwe aplikacje rozprzestrzeniają się jak ogień lub po Masowe naruszenie danychTo co innego, gdy ci to pokażę. Dlatego zacząłem robić zrzuty ekranu potencjalnych prób włamań i cyberataków, na które natknąłem się w sieci.

Jako osoba pisząca o hakerach od ponad dekady, widziałem wszystkie ich różne sztuczki i metody, mające na celu nakłonienie Cię do kliknięcia. Złośliwe linki Albo dobrowolnie podać swoje dane osobowe. Tym razem, zamiast opowiadać o najnowszym cyberataku, opowiem o moich dwóch próbach włamania się do ich interfejsu w zeszłym tygodniu i wyjaśnię dokładnie, dlaczego niczego nie kliknąłem ani nie pobrałem.

Oto wszystko, co musisz wiedzieć, a także kilka ogólnych wskazówek i trików, które stosuję, aby dbać o bezpieczeństwo swoje i swojej rodziny w sieci.

Nie jest to zwykły e-mail, ale pułapka.

Jako osoba z publicznie dostępnym służbowym adresem e-mail, otrzymuję około 100 wiadomości dziennie. Chociaż wiele z nich pochodzi od zaufanych osób, z którymi współpracuję bezpośrednio lub pośrednio w ramach mojej pracy, od czasu do czasu niektórym podejrzanym e-mailom udaje się ominąć wbudowane zabezpieczenia mojej skrzynki odbiorczej.

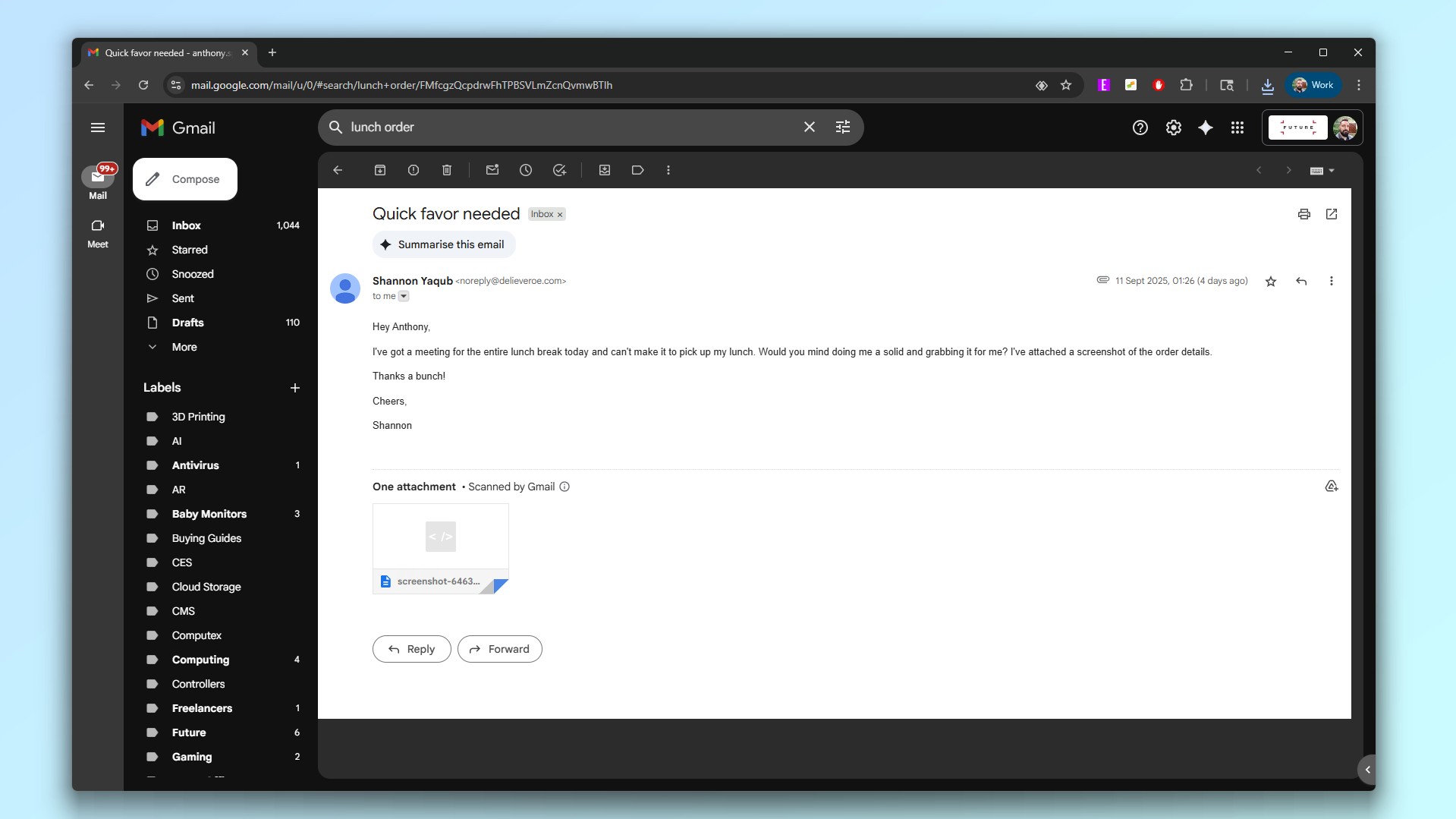

Dokładnie tak było z poniższym e-mailem. Jednak niemal natychmiast zauważyłem kilka sygnałów ostrzegawczych. Czy Ty też je dostrzegasz? Zajrzyj do środka, zanim przeczytasz moje wyjaśnienie, aby sprawdzić, czy zauważyłeś je wszystkie.

Chociaż nie rozpoznałem nazwy nadawcy, co już wzbudziło moje podejrzenia, kliknąłem strzałkę poniżej, aby dodatkowo zweryfikować jego adres e-mail. Zamiast linku do nazwy, powyższy e-mail zawiera nazwę popularnej firmy dostarczającej jedzenie, aby wydać się bardziej wiarygodny. Jest jednak jeden problem. Firma, pod którą oszust próbuje się podszyć, to najprawdopodobniej Deliveroo, ale nazwa w temacie wiadomości jest błędnie zapisana.

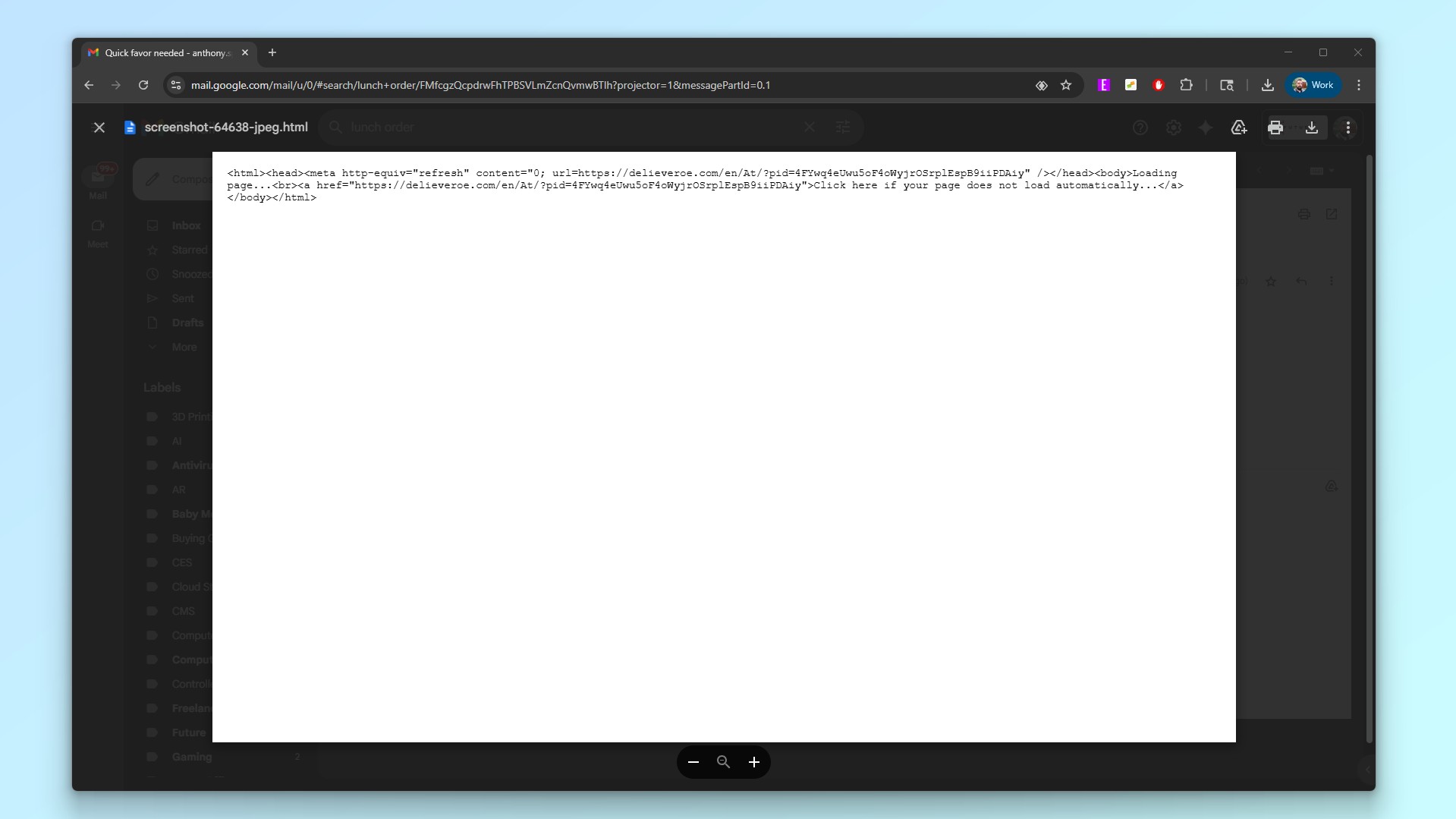

Aby ułatwić mi przetworzenie jego prośby, mój „współpracownik” dołączył do e-maila również zdjęcie swojej prośby. Jednak, chociaż w wiadomości napisano, że „załączył zrzut ekranu”, ten załącznik wcale nie jest obrazem. To plik HTML podszywający się pod obraz, ze słowem „screenshot” w nazwie, aby wyglądał na autentyczny.

Nie polecam Ci tego, co ja zrobiłem, ale w tym przypadku kliknąłem podgląd, aby lepiej zrozumieć kod w załączniku. Jak widać na powyższym zrzucie ekranu, wskazuje on Fałszywa strona Podszywa się pod Deliveroo, wyświetlając na stronie tekst informujący o jej ładowaniu i wyświetlający się po przejściu na nią. Ta fałszywa strona internetowa ma również przycisk z napisem: „Kliknij tutaj, jeśli strona nie załaduje się automatycznie”.

Chociaż nie pobrałem ani nie próbowałem otworzyć tego załącznika, kliknięcie tego przycisku na stronie, do której miał mnie przekierować, najprawdopodobniej przeniosłoby mnie do złośliwej witryny, której celem było zainfekowanie mojego komputera wirusem.

Ten e-mail ma wszystkie cechy oszustwa phishingowego – od poczucia pilności po załącznik, który nie jest tym, za co się podaje. Właściwie brakuje tylko… Błędy ortograficzne i gramatyczneNiezależnie od tego, jest to typowy przykład wiadomości phishingowej i jeśli zobaczysz coś takiego w swojej skrzynce odbiorczej, za wszelką cenę nie odpowiadaj na nią ani nie pobieraj załącznika.

Złośliwe oprogramowanie ukryte w moim kanale informacyjnym

Jeszcze zanim zacząłem pracować w cyberbezpieczeństwie, byłem zapalonym czytelnikiem wiadomości. Dlatego zawsze przeglądałem Google Discover na telefonie lub tablecie w poszukiwaniu ciekawych artykułów. Pewnego dnia, przeglądając je, natknąłem się na fałszywą historię, która miała mnie nakłonić do zainstalowania złośliwej aplikacji. Pozwólcie, że wyjaśnię.

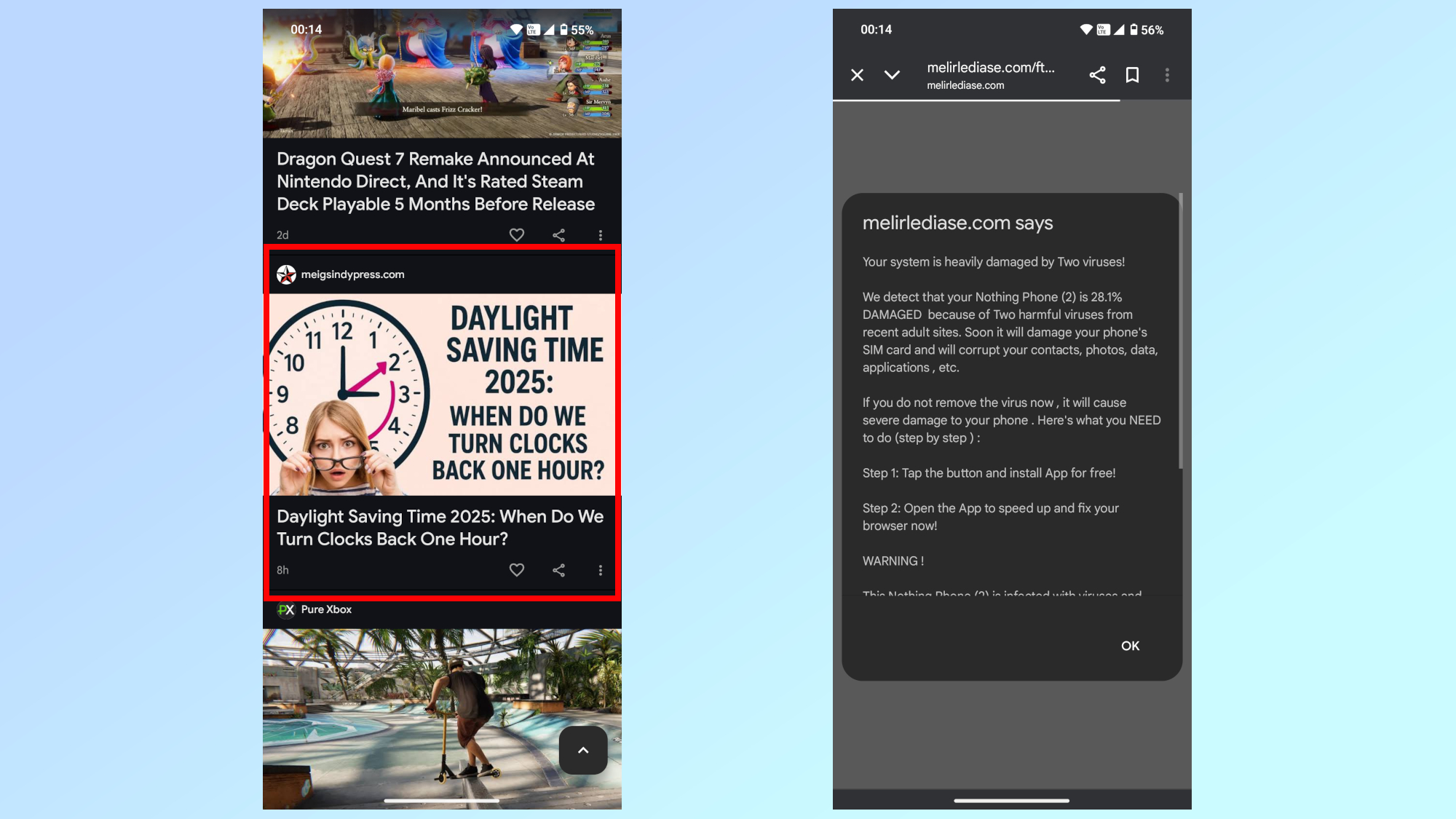

Chociaż powinienem wiedzieć, wciąż nie jestem do końca pewien, kiedy kończy się czas letni. Dlatego, gdy zobaczyłem artykuł o tym w aktualnościach, szybko go kliknąłem.

Na powyższym zrzucie ekranu widać po lewej stronie wiadomość, w którą kliknąłem, oraz po prawej stronie wyskakujące okienko, które pojawiło się zaraz potem. W wyniku ostatnich zmian algorytmu, Google Discover Plus oferuje osobiste blogi oraz wiadomości z zaufanych źródeł. To rozwiązanie jest korzystne dla mniejszych serwisów i twórców, ale jednocześnie daje cyberprzestępcom możliwość łatwiejszego atakowania zapalonych czytelników wiadomości, takich jak ja.

Zamiast dowiedzieć się, kiedy w tym roku kończy się czas letni, zobaczyłem wyskakujące okienko z informacją, że mój telefon Nothing Phone 2 został zainfekowany nie jednym, a dwoma „złośliwymi wirusami”. Cyberprzestępcy stojący za tym złośliwym okienkiem posunęli się o krok dalej, twierdząc, że te rzekome wirusy pochodzą ze „współczesnych witryn dla dorosłych”. Następnie, aby zmusić mnie do wykonania ich instrukcji, zagrozili kradzieżą mojej karty SIM. TAK Dane w moim telefonie, a także moje kontakty, zdjęcia, dane, aplikacje i abonament Plus zostaną uszkodzone, jeśli nie pobiorę odpowiedniej aplikacji.

Cóż, nie przewinąłem do końca i nie spróbowałem pobrać prawdopodobnie złośliwej aplikacji, ale oto, co prawdopodobnie by się stało, gdybym to zrobił. Zamiast przekierować mnie do Google Play Store lub innego oficjalnego sklepu z aplikacjami, link na dole tej wiadomości przekierowałby mnie do witryny innej firmy, z której mógłbym pobrać tę aplikację jako plik. APKNastępnie będę musiał ręcznie zainstalować aplikację na moim telefonie. Android moje (czegoś, czego się pozbędziesz) Google W następnej wersji Android). Aby uzyskać dostęp do wszystkich moich danych, aplikacja mogła zażądać kilku Niepotrzebne uprawnienia Albo do nadużywania usług dostępu w Android Albo pobrać fałszywą aktualizację, która w rzeczywistości jest niebezpiecznym złośliwym oprogramowaniem atakującym telefony z systemem Android.

Wielokrotnie widziałem tego typu ataki, ale to pierwszy raz, kiedy w moim kanale Google Discover pojawił się fałszywy artykuł, który próbował rozsyłać złośliwe oprogramowanie. To ważne ostrzeżenie, jak hakerzy mogą tworzyć blogi, a nawet kupować przestrzeń reklamową, aby przyciągnąć potencjalne ofiary.

Jak chronić się przed atakami cybernetycznymi?

Jeśli chodzi o ochronę siebie, moich przyjaciół i mojej rodziny przed cyberatakami, moją najważniejszą radą jest, aby nie dać się ponieść emocjom. Hakerzy wiedzą, jak wywołać reakcje emocjonalne, co jest kluczowe, aby niczego niepodejrzewający użytkownicy padli ofiarą wiadomości phishingowych i innych oszustw.

Z tego powodu zawsze sugeruję zachowanie spokoju podczas sprawdzania skrzynki odbiorczej lub wiadomości. Od e-maili ostrzegających o naruszeniach praw autorskich po te, które twierdzą, że jedno z Twoich kont zostało zawieszone lub wkrótce zostanie zamknięte, hakerzy chcą, abyś działał szybko i bez zastanowienia. W ten sposób zwiększasz prawdopodobieństwo popełnienia błędu. Zanim zalogujesz się na swoje konta online na fałszywym portalu logowania lub podasz poufne dane osobowe i zorientujesz się, że coś jest nie tak, będzie już za późno.

Z tego powodu, przeglądając skrzynkę odbiorczą lub wiadomości, należy zwracać uwagę na oznaki phishingu. Czy wiadomość próbuje wzbudzić poczucie pilności? Czy występują błędy ortograficzne i gramatyczne? Czy w wiadomości znajduje się podejrzany załącznik lub link? Wszystkie te pytania, na które odpowiedź twierdząca jest powodem do niepokoju.

Następnie używam jednego z Najlepsi menedżerowie haseł Nie tylko po to, by pomóc mi tworzyć Silne i unikalne hasła Do wszystkich moich kont, ale także do ich bezpiecznego przechowywania i automatycznego uzupełniania w razie potrzeby. Używam również Najlepsze oprogramowanie antywirusowe Na moim komputerze i jednym Najlepsze aplikacje antywirusowe na Androida Na moim telefonie. Chociaż Twój komputer ma wbudowane oprogramowanie zabezpieczające, czy to w postaci Windows Defender na PC, czy XProtect na Macach, oprócz Google Play Protect W telefonach z Androidem oferują one podstawową ochronę. Jednak korzystanie z płatnego programu antywirusowego często zapewnia dodatkowe korzyści, takie jak: VPN Aby chronić swoją prywatność w sieci, korzystaj z bezpiecznej przeglądarki, co przydaje się podczas przeprowadzania transakcji bankowych online lub przetwarzania innych poufnych danych.

Ostatecznie najważniejsze jest ciągłe poszerzanie wiedzy na temat najnowszych cyberataków i oszustw. Hakerzy dysponują szerokim arsenałem sztuczek i technik, które wykorzystują w swoich atakach, dlatego tak ważne jest, aby wiedzieć, jak rozpoznać oszustwo, fałszywy e-mail lub fałszywą stronę internetową.

To tylko dwie próby włamań, na jakie ostatnio natrafiłem. Jeśli jednak chcecie, abym podzielił się z wami większą liczbą z nich i wyjaśnił, jak działają, dajcie mi znać w komentarzach poniżej.

Możliwość dodawania komentarzy nie jest dostępna.