Ochrona urządzeń Apple przed atakami AirPlay: kompleksowy przewodnik i skuteczne wskazówki

Podejście Apple do tworzenia nowych funkcji zawsze koncentrowało się na bezpieczeństwie i bezproblemowej wygodzie. Weźmy na przykład AirPlay, bezprzewodowy standard stworzony przez firmę Umożliwia użytkownikom strumieniowe przesyłanie dźwięku i obrazu z jednego urządzenia na drugie.

AirPlay działa nie tylko na urządzeniach Apple, ale także na telewizorach i głośnikach, które firma zatwierdziła do bezprzewodowego przesyłania strumieniowego. To również czyni go łatwym celem ataków, a wygląda na to, że istnieją już luki w zabezpieczeniach sieci bezprzewodowej, które mogą umożliwić cyberprzestępcom wszczepienie złośliwego oprogramowania i zainfekowanie podłączonych do niej urządzeń Plus. Zabezpieczenie AirPlay jest kluczowym elementem ogólnej strategii cyberbezpieczeństwa Apple.

Zrozumienie zagrożeń związanych z AirPlay: luki w zabezpieczeniach zagrażają milionom urządzeń

Eksperci z firmy zajmującej się badaniami nad bezpieczeństwem ujawnili, że oligo Niedawno informowaliśmy o „Airborne”, zestawie luk w protokole AirPlay firmy Apple i pakiecie programistycznym AirPlay (SDK), które mogą umożliwić hakerom zdalne wykonywanie kodu. Luki te mogą pozwolić hakerom przejąć kontrolę nad urządzeniami i wykorzystać zainfekowane urządzenia do rozszerzenia zakresu szkód.

„Atakujący może przejąć kontrolę nad niektórymi urządzeniami z włączoną funkcją AirPlay i na przykład wdrożyć złośliwe oprogramowanie, które rozprzestrzenia się na urządzenia w dowolnej sieci lokalnej, z którą łączy się zainfekowane urządzenie” – wyjaśnił Oligo. Ryzyko jest znaczne, ponieważ istnieją miliardy urządzeń Apple obsługujących AirPlay i miliony urządzeń innych marek.

Jedna z luk może umożliwić hakerom włamanie się do urządzenia, a następnie wykorzystanie go do uzyskania dostępu do większej sieci, potencjalnie atakując również inne urządzenia. W zależności od celu, zagrożenia obejmują podsłuchiwanie rozmów, śledzenie lokalizacji pojazdu, dostęp do poufnych informacji, ataki ransomware i ataki typu „odmowa usługi”.

Firma Apple załatała luki w zabezpieczeniach w aktualizacjach systemów macOS Sequoia 15.4, tvOS 18.4, macOS Ventura 13.7.5, iPadOS 17.7.6, macOS Sonoma 14.7.5, iOS 18.4, iPadOS 18.4 i visionOS 2.4. Jednak tysiące starszych urządzeń mogą nigdy nie zostać załatane i nadal być podatne na ataki.

Jakie kroki sugerują eksperci, aby chronić urządzenia Apple przed lukami w zabezpieczeniach?

Oczywiście, pierwszą linią obrony na wszystkich podatnych urządzeniach jest pobranie aktualizacji wydanej przez Apple. Ale to nie wszystko. Trevor Horowitz, dyrektor ds. bezpieczeństwa informacji (CISO) i założyciel TrustNet, twierdzi, że poprawka zadziała tylko wtedy, gdy użytkownicy zainstalują ją po pobraniu pakietu na swoje urządzenia.

Dodaje: „Najprostszą i najskuteczniejszą rzeczą, jaką możesz zrobić, jest aktualizowanie urządzeń. Może się to wydawać oczywiste, ale często jest pomijane”. Na iPhonie lub iPadzie postępuj zgodnie z poniższą ścieżką, aby zainstalować aktualizację zabezpieczeń: Ustawienia > Ogólne > Aktualizacja oprogramowaniaW przypadku systemu macOS należy postępować zgodnie z poniższą ścieżką: Menu Apple > Preferencje systemowe > Ogólne > Aktualizacja oprogramowania.

Ponieważ wektory ataków, takie jak Airborne, wykorzystują sieci Wi-Fi do rozszerzania swojego zasięgu, warto o nich pamiętać. Oleh Kulchytskyi, starszy inżynier ds. analizy złośliwego oprogramowania w Moonlock w MacPaw, powiedział DigitalTrends, że zdalne wykonanie kodu (RCE) bez kliknięcia to najwyższy poziom naruszenia bezpieczeństwa.

Powinny zostać natychmiast naprawione przez odpowiednie firmy, ale jako użytkownik powinieneś zachować dodatkowe środki ostrożności w odniesieniu do sieci. Kulczycki dodaje: „Aby zachować bezpieczeństwo w domu, Upewnij się, że router ma silne hasło. I że nie ma żadnych podejrzanych połączeń z twoją siecią.”

Bezpieczny sposób korzystania z AirPlay: Zwiększanie bezpieczeństwa przesyłania strumieniowego treści

Matthias Frielingsdorf, doświadczony badacz iOS i współzałożyciel iVerify, podkreśla wagę przestrzegania podstawowych protokołów bezpieczeństwa cyfrowego. Obejmuje to instalowanie aktualizacji natychmiast po ich udostępnieniu, stosowanie silnych haseł sieciowych i, co najważniejsze, minimalizowanie powierzchni narażonej na ataki.

Ponieważ AirPlay stanowi wektor zagrożenia, użytkownicy powinni podjąć działania prewencyjne podczas korzystania z niego. Frilingsdorf mówi: „Wyłączenie tej funkcji na urządzeniach z systemem iOS/macOS/tvOS, które nie muszą być odbiornikami AirPlay, ograniczy niektóre ataki. W miejscach publicznych wyłączenie Wi-Fi na komputerach Mac i iPhone'ach również zapobiegnie tym atakom”.

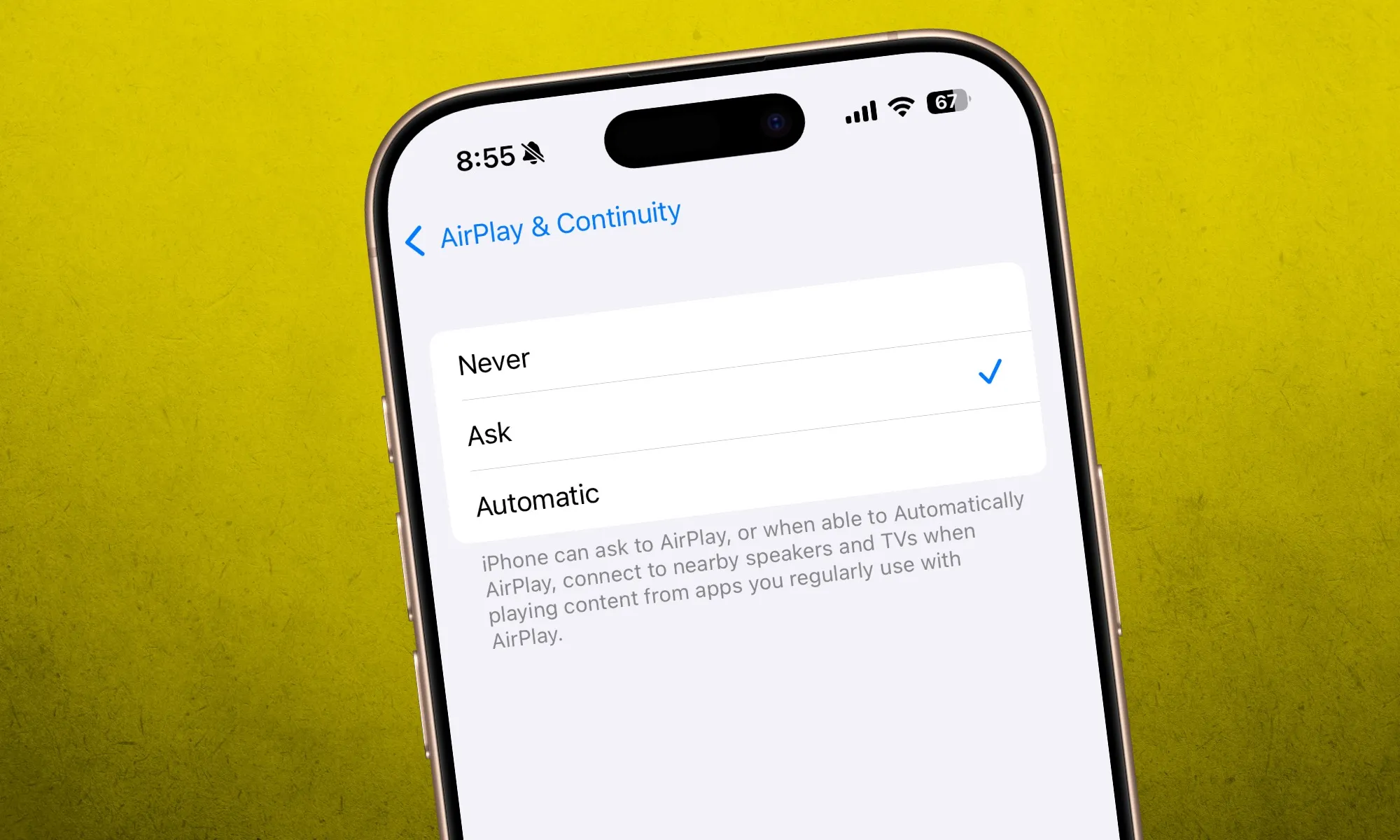

Funkcja AirPlay jest domyślnie włączona, więc musisz ją wyłączyć. Aby to zrobić, wykonaj następujące kroki na iPhonie lub iPadzie: Ustawienia > Ogólne > AirPlay i Cast > PytanieMożna również ustawić opcję . PoczątekJeśli nie korzystasz aktywnie z tej funkcji, dostępna jest również opcja ustawienia hasła, którą polecam włączyć.

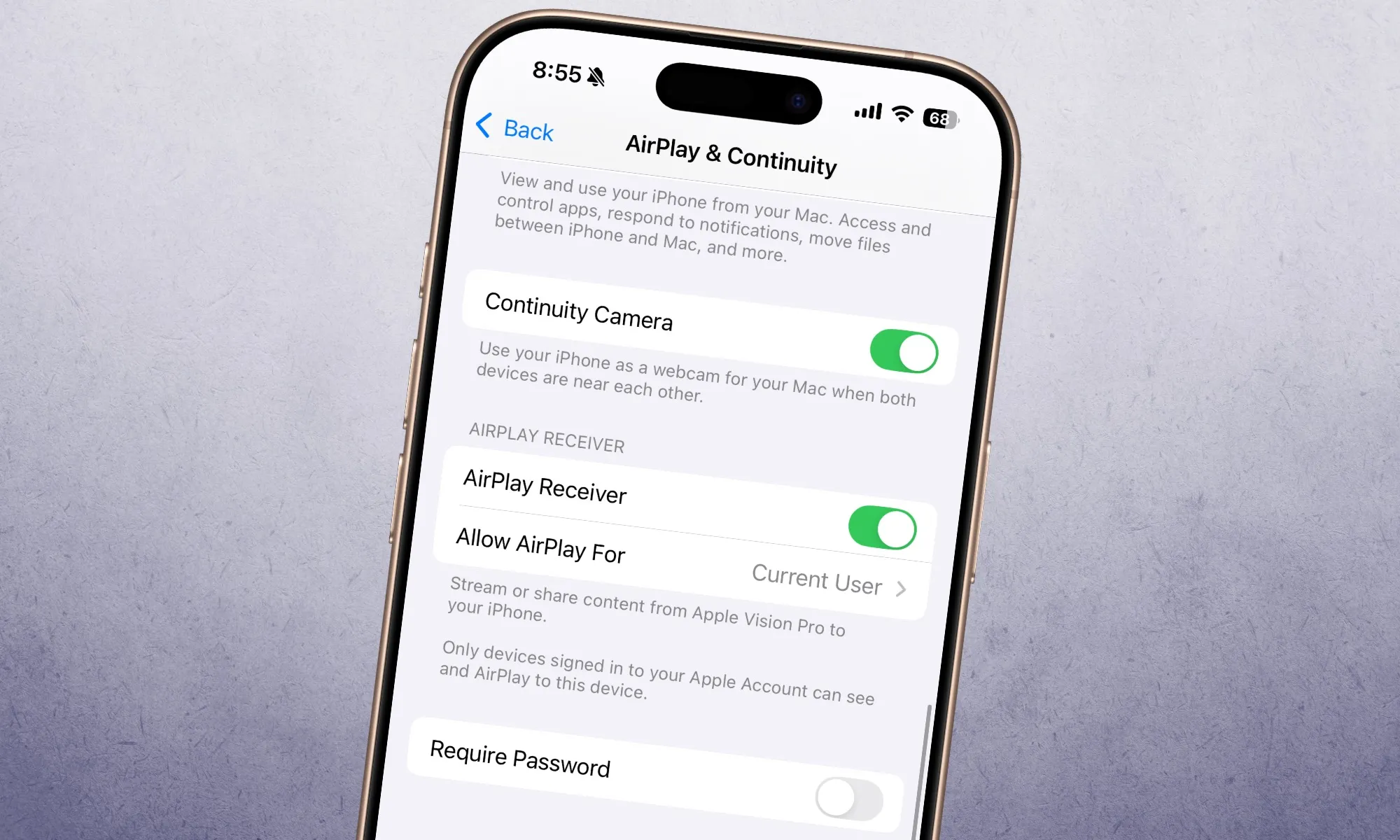

A co z samym AirPlay? Czy można go wyłączyć? Tak, można go całkowicie wyłączyć. Na iPhonie lub iPadzie przejdź do strony AirPlay i przełączanie i wyłącz przełącznik odbiornika AirPlay. Możesz też zezwolić na korzystanie z AirPlay tylko bieżącemu użytkownikowi, zamiast pozostawiać go otwartym dla wszystkich w zasięgu.

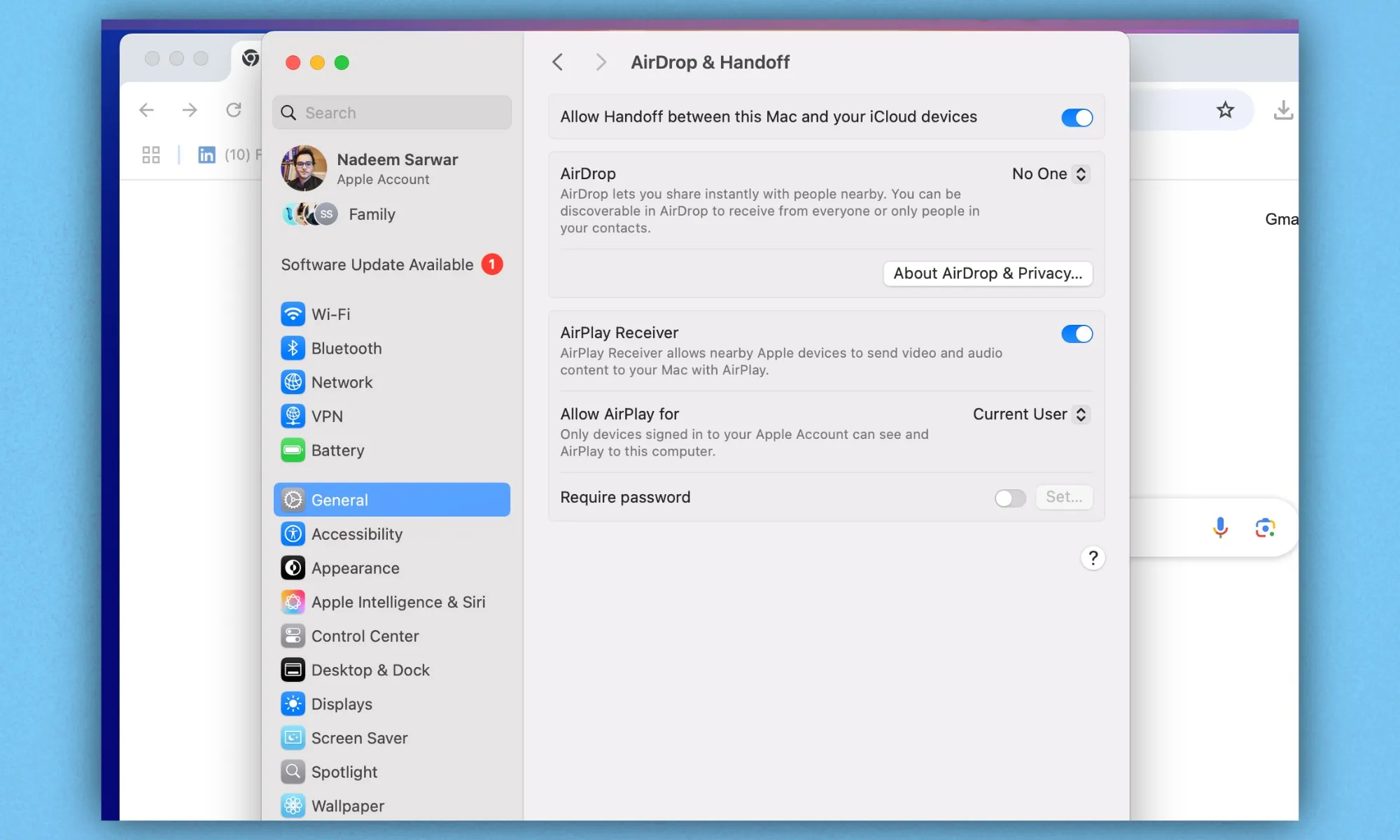

Użytkownicy komputerów Mac powinni postępować następująco: Menu Apple > Preferencje systemowe > Ogólne > AirDrop i przekazywanie > Odbiornik AirPlayNie zawsze da się naprawić przestarzałe lub wyłączone urządzenia, dlatego najlepiej upewnić się, że urządzenia, którymi dysponujesz, mają włączone odpowiednie protokoły, aby ograniczyć ryzyko.

Wniosek

W przeszłości eksperci ds. bezpieczeństwa wielokrotnie wskazywali na luki w systemach transmisji bezprzewodowej, takich jak Bluetooth. Jednak luka w zabezpieczeniach AirPlay, która umożliwia zdalne wykonanie kodu bez jednego kliknięcia, stanowi przestrogę. Przesłanie jest jasne.

Środki bezpieczeństwa stosowane przez Apple są silne, ale nie niezawodne.

„To, co czyni to niebezpiecznym, to integracja. AirPlay to nie tylko samodzielna aplikacja. To usługa systemowa wbudowana w iOS, macOS i tvOS. Zatem po naruszeniu tej warstwy atakujący może jednocześnie zaatakować wiele urządzeń” – powiedział Horwitz z TrustNet w wywiadzie dla DzTecnium – Tech.

Gdzie zatem plasuje się przeciętny użytkownik, który nie ma doświadczenia w zakresie środków bezpieczeństwa? Cóż, czas odłożyć na bok marketingowe koncepcje i percepcje. Chris Hill, główny strateg ds. bezpieczeństwa w BeyondTrust, twierdzi, że użytkownicy muszą zrozumieć krajobraz zagrożeń, zamiast żyć w przekonaniu, że dany ekosystem jest bezpieczniejszy od pozostałych.

Ostrzega: „Aktorzy zagrożeń działają oportunistycznie, szukają najłatwiejszej drogi z najmniejszym oporem i ją znajdą, co udało im się w tym przypadku z AirPlay i AirBorne”. Najważniejsze to aktualizować urządzenia, wyłączać funkcje, z których się nie korzysta, i zwracać uwagę na ustawienia sieciowe.

Możliwość dodawania komentarzy nie jest dostępna.