Jak rozpoznać, że Twój iPhone został zhakowany: wskaźniki, sygnały ostrzegawcze i metody ochrony

W naszym połączonym cyfrowym świecie żadne urządzenie nie jest całkowicie odporne na cyberataki, nawet iPhone'y, które cieszą się dobrą reputacją pod względem bezpieczeństwa. Jeśli Twoje urządzenie jest podłączone do internetu, stanowi potencjalny cel dla hakerów.

Chociaż iPhone'y są uważane za bezpieczniejsze niż większość urządzeń z Androidem ze względu na zaawansowaną architekturę zabezpieczeń i system operacyjny iOS, nie oznacza to, że są nie do złamania. Hakerzy nieustannie poszukują nowych luk w zabezpieczeniach, które mogą wykorzystać, czy to poprzez złośliwe oprogramowanie, phishing, czy inne metody.

Co jeszcze bardziej niepokojące, możesz nie zauważyć włamania od razu. Cyberataki często są dyskretne i rozwijają się powoli, a zanim zorientujesz się, że coś stało się z Twoim iPhonem, może minąć dużo czasu. Do tego czasu szkody mogą już być wyrządzone.

Jeśli masz wrażenie, że Twój iPhone ostatnio zachowuje się dziwnie, oto kilka znaków ostrzegawczych, które mogą wskazywać na to, że został zhakowany, a także kilka wskazówek, jak chronić urządzenie i dane:

Czy Twój iPhone został zhakowany?

To, że czujesz, że coś jest nie tak z Twoim iPhonem, niekoniecznie oznacza, że został zhakowany. Czasami może to być po prostu spowodowane starym urządzeniem lub zwykłym problemem technicznym. Jeśli jednak Twój iPhone wykazuje większość lub wszystkie z poniższych objawów, warto poważnie rozważyć możliwość włamania. Ważne jest, aby sprawdzić te oznaki, aby zabezpieczyć swoje dane osobowe i chronić swoją prywatność na iPhonie.

Czy masz problemy z wydajnością?

Z czasem wszystkie urządzenia będą miały problemy z wydajnością. Jeśli jednak zauważysz, że wydajność Twojego iPhone'a nagle spadła, może to oznaczać, że został zhakowany.

Czasami spowolnienie nie jest jedynym problemem. Jeśli Twój iPhone zaczyna się przegrzewać bez wyraźnego powodu, może to być również znak ostrzegawczy.

Przyczyną może być złośliwe oprogramowanie działające w tle, które obciąża iPhone'a zbyt wieloma procesami naraz, powodując spowolnienie działania lub przegrzewanie. To złośliwe oprogramowanie znacznie obciąża zasoby urządzenia.

Oczywiście, to, że Twój iPhone działa wolno, niekoniecznie oznacza, że został zhakowany. Najczęściej oznacza to po prostu, że masz otwartych zbyt wiele aplikacji, uruchomiona gra wymaga dużej ilości zasobów lub urządzenie jest po prostu przestarzałe. Czasami prawidłowe procesy działające w tle mogą wymknąć się spod kontroli i w takim przypadku ponowne uruchomienie iPhone'a może rozwiązać problem. Jeśli wydajność poprawi się po ponownym uruchomieniu, winowajcą prawdopodobnie nie jest złośliwe oprogramowanie. Zalecamy monitorowanie aplikacji zużywających dużo energii baterii i zamykanie aplikacji, których nie używasz regularnie, aby poprawić ogólną wydajność urządzenia.

Problemy z baterią iPhone'a?

Problemy z baterią, takie jak problemy z wydajnością, niekoniecznie oznaczają, że Twój iPhone został zhakowany. Najbardziej prawdopodobnym scenariuszem jest wadliwa aplikacja lub błąd oprogramowania iOS, który wyczerpuje baterię.

Jednak, podobnie jak w przypadku problemów z wydajnością, złośliwe oprogramowanie działające w tle może powodować szybkie rozładowywanie baterii iPhone'a ze względu na intensywną aktywność za kulisami. Aktywność ta obejmuje wysyłanie i odbieranie danych, próby uzyskania dostępu do poufnych informacji, a nawet wykorzystywanie zasobów urządzenia do wydobywania kryptowaluty.

Ponownie, ten problem nie stanowi ostatecznego dowodu na to, że padłeś ofiarą hakerów. Po pierwsze, jeśli masz starszego iPhone'a, przejdź do Ustawienia > Bateria > Kondycja bateriiTam możesz zobaczyć maksymalną pojemność baterii swojego iPhone'a. Bateria może po prostu się starzeć. Sekcja Bateria pokaże Ci również, które aplikacje zużywają baterię. Złośliwe oprogramowanie nie pojawi się tutaj w oczywisty sposób, ale jeśli rzadko używana aplikacja pojawi się na górze listy, może to oznaczać, że dana aplikacja jest zainfekowana złośliwym oprogramowaniem — lub że… هو To samo w sobie jest złośliwym oprogramowaniem. W takim przypadku należy sprawdzić uprawnienia przyznane tej aplikacji i rozważyć jej usunięcie.

Dziwne i nieznane aplikacje na Twoim urządzeniu

Aplikacje zainstalowane na naszych iPhone'ach znamy głównie z widzenia. Niezależnie od tego, czy jest to gra, którą pobraliśmy miesiące temu i już nie używamy, czy rzadko używana aplikacja, której potrzebujemy tylko raz w roku, zazwyczaj pamiętamy o aplikacjach, które sami zainstalowaliśmy.

Jeśli jednak nagle znajdziesz aplikację, której nie rozpoznajesz i potwierdzisz, że jej nie zainstalowałeś, Twoje urządzenie może być zainfekowane. Ta podejrzana aplikacja może być złośliwym oprogramowaniem, powodującym problemy, które ostatnio wystąpiły na Twoim iPhonie.

Czasami, gdy odwiedzasz podejrzane strony internetowe lub platformy wypełnione wyskakującymi reklamami, mogą one otworzyć nowe okno w przeglądarce, które przekieruje Cię do App Store. Cyberprzestępcy liczą, że pobierzesz stamtąd aplikację; jeśli to zrobisz, możesz stać się ofiarą potencjalnego cyberataku. Aplikacje te często mają na celu kradzież danych osobowych, instalację oprogramowania szpiegującego, a nawet zdalne przejęcie kontroli nad urządzeniem.

Jeśli znajdziesz aplikację, której w ogóle nie rozpoznajesz, najlepiej natychmiast ją usunąć. Nie wahaj się i usuń ją bez zastanowienia. Jeśli później okaże się, że potrzebujesz tej aplikacji, zawsze możesz ją pobrać ponownie z zaufanego źródła, takiego jak App Store. Pamiętaj, że lepiej zapobiegać niż leczyć, a bezpieczeństwo urządzenia i danych osobowych powinno być Twoim priorytetem.

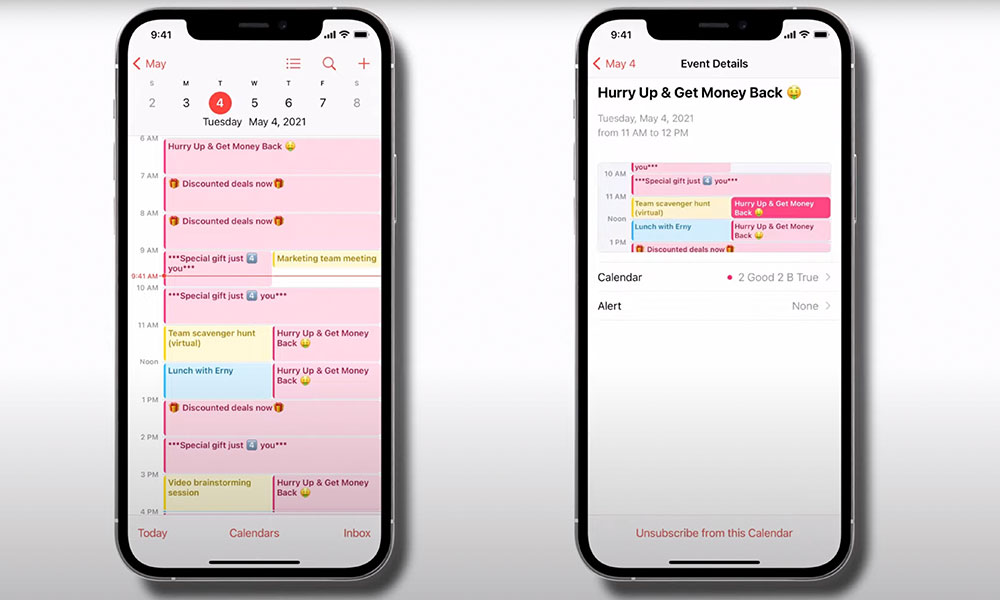

W Twoim kalendarzu pojawiają się losowe wydarzenia

Jedną z powszechnych metod oszustwa jest Pamiętaj, że aplikacja Kalendarz jest pełna losowych wydarzeń, których nie utworzyłeś.Dobra wiadomość jest taka, że w większości przypadków nie oznacza to automatycznie, że padłeś ofiarą hakerów; oznacza to po prostu, że przez pomyłkę zasubskrybowałeś fałszywy kalendarz. Ten problem jest powszechny i dotyczy szczególnie użytkowników urządzeń Apple, ponieważ oszuści wykorzystują funkcję subskrypcji kalendarza do wysyłania złośliwych reklam lub linków.

Jeśli jednak zauważysz te objawy w połączeniu z innymi sygnałami ostrzegawczymi wymienionymi na tej liście, może to oznaczać, że ktoś zdalnie ingeruje w Twój iPhone'a. W takim przypadku należy podjąć dodatkowe środki bezpieczeństwa w celu ochrony Twoich danych osobowych.

Aby pozbyć się tych losowych zdarzeń w kalendarzu, wystarczy przejść do aplikacji Kalendarz i dotknąć opcji Kalendarze Na dole ekranu. Następnie dotknij symbol „i” obok podejrzanego kalendarza, a następnie kliknij opcję Usuń kalendarz أو wypisz sięTe kroki usuną niechciane wydarzenia i wyczyszczą kalendarz. Ważne jest również, aby zaktualizować system iOS do najnowszej wersji, aby mieć pewność, że otrzymasz najnowsze poprawki zabezpieczeń.

Czy otrzymujesz (lub wysyłasz) dziwne wiadomości?

Jednym z najczęstszych objawów ataku hakerskiego na Twoje urządzenie jest zauważenie nietypowego zachowania w aplikacjach do przesyłania wiadomości. Wielu cyberprzestępców próbuje przejąć kontrolę nad Twoim urządzeniem i podszywać się pod Ciebie, aby oszukać Twoje kontakty, czy to znajomych, czy członków rodziny, i nakłonić ich do przekazania pieniędzy lub innych poufnych informacji.

Jeśli więc zauważysz podejrzane konwersacje lub wiadomości e-mail, takie jak dziwne lub nietypowe prośby od osób, które znasz, lub jeśli sam wysyłasz podobne prośby o pieniądze lub inne rzeczy, jest bardzo prawdopodobne, że ktoś uzyskał dostęp do Twojego konta i przejął nad nim kontrolę. Powinieneś natychmiast podjąć działania w celu zabezpieczenia swoich kont i ochrony danych osobowych.

Nie możesz uzyskać dostępu do swoich kont.

Jednym z szybkich sygnałów, że Twoje konta zostały zhakowane, jest utrata do nich dostępu. Jeśli nie możesz uzyskać dostępu do swojej poczty e-mail lub Twoje konto Apple (Apple ID) zostało niespodziewanie zablokowane, prawdopodobnie ktoś uzyskał do niego dostęp i zmienił hasło, a nawet powiązany z nim adres e-mail. W takim przypadku należy natychmiast podjąć kroki w celu odzyskania kontroli nad kontami i ochrony danych osobowych. Zacznij od sprawdzenia opcji odzyskiwania konta oferowanych przez daną usługę, takich jak pytania bezpieczeństwa lub wysłanie kodu weryfikacyjnego na zarejestrowany numer telefonu. Jeśli te metody nie pomogą, skontaktuj się z działem obsługi klienta danej usługi, aby uzyskać pomoc i jak najszybciej odzyskać dostęp do konta.

Zauważanie dziwnych zachowań na iPhonie

Tego typu zachowania mogą obejmować szeroki zakres nietypowych problemów. Jednym z najczęstszych objawów jest zauważenie, że wskaźniki mikrofonu lub aparatu iPhone'a migają losowo, nawet gdy nie są używane. Dodatkowo, iPhone może zacząć automatycznie otwierać nowe karty w Safari, co często przekierowuje do podejrzanych stron internetowych, a nawet do App Store bez Twojej zgody.

Te objawy mogą być początkowo trudne do wykrycia, ale jeśli zauważysz je w połączeniu z innymi sygnałami ostrzegawczymi z tej listy, prawdopodobnie będziesz w stanie stwierdzić, czy Twój iPhone został zhakowany. Ważne jest, aby zwracać uwagę na te szczegóły, ponieważ mogą one wskazywać na złośliwe oprogramowanie lub nieautoryzowany dostęp do urządzenia.

Myślę, że mój iPhone został zhakowany – co mam teraz zrobić?

Jeśli podejrzewasz, że ktoś manipulował Twoim iPhonem lub uzyskał dostęp do Twoich danych osobowych, musisz działać szybko i ostrożnie. Hakowanie iPhone'a, choć rzadkie w porównaniu z innymi systemami operacyjnymi, jest możliwe, zwłaszcza jeśli system operacyjny nie jest regularnie aktualizowany lub jeśli padłeś ofiarą wyrafinowanego oszustwa phishingowego. Oto kilka kluczowych kroków, które możesz podjąć, aby chronić swoje dane i odzyskać kontrolę nad urządzeniem:

Powiadomienie rodziny, znajomych i współpracowników: Niezbędny krok po ataku hakerskim

Wiele oszustw i prób włamań polega na podszywaniu się pod kogoś innego w celu wyłudzenia pieniędzy lub uzyskania poufnych informacji od kontaktów. Z tego powodu niezwykle ważne jest, aby natychmiast po ataku powiadomić rodzinę, znajomych i współpracowników oraz ostrzec ich, aby nie ignorowali wiadomości otrzymywanych z przejętego konta.

W ten sposób, jeśli otrzymają prośbę o pomoc finansową, w której twierdzisz, że znalazłeś się w nagłej sytuacji lub podobnej, natychmiast rozpoznają wiadomość jako fałszywą i stanowiącą próbę oszustwa. Pamiętaj, że lepiej zapobiegać niż leczyć, a poinformowanie bliskich to pierwsza linia obrony przed oszustami wykorzystującymi lukę w zabezpieczeniach.

Zresetuj swoje hasła

Jak wspomniano wcześniej, włamanie na Twoje konto naraża Twoje dane osobowe i finansowe na ryzyko i może skutkować utratą dostępu do nich.

Jeśli podejrzewasz, że Twój iPhone został zhakowany lub zauważysz jakąkolwiek nietypową aktywność, koniecznie natychmiast zmień hasła i zastąp je silnymi, trudnymi do odgadnięcia hasłami. Aby to osiągnąć, podczas tworzenia nowych haseł używaj złożonej kombinacji cyfr, liter i znaków specjalnych.

Dodatkowo zdecydowanie zalecamy włączenie uwierzytelniania dwuskładnikowego, gdy tylko jest to możliwe. Funkcja ta dodaje dodatkową warstwę zabezpieczeń, utrudniając włamanie się na Twoje konto i zalogowanie się bez Twojej wiedzy i zgody, nawet jeśli ktoś uzyska Twoje hasło. Uwierzytelnianie dwuskładnikowe jest dostępne w wielu usługach, takich jak Google, Facebook, Microsoft i innych.

Usuń wszystkie podejrzane aplikacje na swoim iPhonie.

Jeśli znajdziesz dziwne lub nieznane aplikacje, których nie pamiętasz, aby pobrać na iPhone'a, ważne jest, aby natychmiast je usunąć. Pozostawienie tych aplikacji może narazić Twoje urządzenie i dane osobowe na ryzyko, ponieważ mogą to być ukryte złośliwe oprogramowanie lub oprogramowanie szpiegujące, które próbuje wykraść Twoje dane lub uszkodzić system operacyjny iOS.

Aby chronić swoją prywatność i bezpieczeństwo urządzenia, regularnie przeglądaj listę zainstalowanych aplikacji i natychmiast je usuwaj, jeśli znajdziesz podejrzane lub nieznane aplikacje. Pamiętaj również o włączeniu wbudowanych funkcji bezpieczeństwa iPhone'a, takich jak weryfikacja dwuetapowa, i regularnym aktualizowaniu systemu iOS, aby mieć pewność, że masz najnowsze poprawki zabezpieczeń. Zachowaj ostrożność podczas pobierania aplikacji i upewnij się, że pochodzą one z zaufanych źródeł, takich jak oficjalny App Store, a przed zainstalowaniem sprawdź oceny i recenzje użytkowników.

Przywróć ustawienia fabryczne iPhone'a

Jeśli inne rozwiązania okażą się nieskuteczne lub chcesz mieć absolutną pewność, że nikt inny nie używa Twojego iPhone'a, najlepszym rozwiązaniem może być wymazanie jego danych i zresetowanie od nowa.

Jeśli masz kopię zapasową w iCloud, możesz przywrócić aplikacje, hasła i inne ważne dane na iPhone'a po jego zresetowaniu. Ten proces gwarantuje, że odzyskasz wszystko, czego potrzebujesz, szybko i łatwo.

Aby usunąć dane z iPhone'a, przejdź do Ustawienia > Rok > Przenieś lub zresetuj iPhone'a Następnie kliknij Skasuj całą zawartość i ustawieniaPostępuj zgodnie z instrukcjami na ekranie, a Twój iPhone będzie gotowy do użycia jak nowy. Podczas resetowania możesz również przywrócić starszą kopię zapasową w iCloud, jeśli podejrzewasz, że najnowsza kopia zapasowa mogła zostać naruszona lub jest niebezpieczna. Ten dodatkowy krok zapewnia dodatkową warstwę zabezpieczeń, chroniąc Twoje dane.

Chroń swojego iPhone'a

Jak wspomnieliśmy wcześniej, Twój iPhone może być bezpieczniejszy niż większość urządzeń z Androidem, ale nie oznacza to, że cyberprzestępcy nie mogą go wykorzystać.

Istnieje wiele sposobów na uzyskanie dostępu do czyjegoś iPhone'a. Czy to poprzez złośliwe oprogramowanie, socjotechnikę, czy nawet prosty błąd w systemie operacyjnym Apple, przestępcy nieustannie znajdują nowe sposoby na ominięcie zabezpieczeń i uzyskanie dostępu do danych.

Pamiętaj więc, aby zawsze dbać o bezpieczeństwo swojego iPhone'a i unikać wiadomości spam oraz podejrzanych stron internetowych. Przestrzeganie podstawowych zasad bezpieczeństwa, takich jak regularne aktualizowanie systemu operacyjnego i unikanie klikania podejrzanych linków, znacznie zmniejsza ryzyko ataku hakerów. Dodatkowo, używaj silnych, unikalnych haseł do każdego konta i włączaj uwierzytelnianie dwuskładnikowe, gdy tylko jest to możliwe, aby jeszcze lepiej chronić swoje poufne dane.

Możliwość dodawania komentarzy nie jest dostępna.