Wymagania dotyczące podpisu sterownika w systemie Windows 11: funkcja bezpieczeństwa ograniczająca swobodę użytkownika i szkodliwa dla jego doświadczenia

Nie ma wątpliwości, że Windows 11, najpopularniejszy na świecie system operacyjny dla komputerów stacjonarnych, ma swoje wady. Mimo to jest to najbardziej dopracowana wersja systemu operacyjnego firmy, pomimo niepożądanych dodatków, które skłoniły wielu użytkowników do… Zobowiąż się do korzystania z systemu Windows 10 tak długo, jak to możliwe lub nawet Zamiast tego przejdź do LinuksaIstnieje jednak jeden aspekt systemu Windows, który zawsze mnie niepokoił. Chodzi o długotrwałą politykę firmy Microsoft, która wymaga, aby sterowniki były podpisane cyfrowo przed ich załadowaniem przez system operacyjny.

Mówiąc najprościej, sterownik to kod niskiego poziomu (często działający w jądrze systemu operacyjnego), który umożliwia sprzętowi lub oprogramowaniu interakcję z systemem Windows. Podpisany sterownik zawiera podpis kryptograficzny pochodzący od zaufanego organu certyfikacji (takiego jak certyfikat Microsoftu lub, w przeszłości, zatwierdzony przez Microsoft urząd certyfikacji), który system Windows weryfikuje przed zezwoleniem na jego uruchomienie. Implementacja tego podpisu sterownika ewoluowała na przestrzeni dekad, stając się obowiązkowym strażnikiem, i ma dwoistą naturę.

Z jednej strony, niewątpliwie poprawia bezpieczeństwo, uniemożliwiając złośliwemu oprogramowaniu działanie na tak głębokim poziomie (w każdym razie bez odpowiedniego certyfikatu, który może zostać skradziony), ale z drugiej strony ogranicza kontrolę użytkownika i wymaga przestrzegania zasad Microsoftu. Jest to szkodliwe dla wolności użytkownika, ale ma też oczywiste zalety. Jest to jedna z najlepszych funkcji bezpieczeństwa w systemie Windows, ale samo jej istnienie jest z natury antykonsumenckie.

Czym są podpisy kierowców?

Podpisy sterowników to cyfrowe certyfikaty przyznawane sterownikom urządzeń przez firmę Microsoft lub inną zaufaną organizację. Podpisy te informują system Windows, że sterownik jest oryginalny i nie został zmodyfikowany ani zmodyfikowany po opublikowaniu przez producenta urządzenia. Można to traktować jako cyfrową pieczęć atestu, która gwarantuje integralność i niezawodność sterownika.

Innymi słowy, jest to sposób na weryfikację tożsamości wydawcy sterownika i upewnienie się, że oprogramowanie nie zostało zmodyfikowane. Jest to niezwykle ważne, ponieważ sterowniki działają głęboko w systemie operacyjnym i jeśli sterownik jest złośliwy lub niestabilny, może powodować poważne problemy, takie jak awarie systemu, a nawet luki w zabezpieczeniach.

Podczas instalacji podpisanego sterownika system Windows weryfikuje podpis przed zezwoleniem na instalację sterownika. Jeśli podpis jest prawidłowy, oznacza to, że sterownik został przetestowany i certyfikowany przez firmę Microsoft lub inną zaufaną firmę i można go bezpiecznie zainstalować. Jeśli podpis jest nieprawidłowy lub go brakuje, system Windows wyświetli ostrzeżenie, że sterownik może być niebezpieczny lub niezgodny z systemem.

Dlaczego podpisy kierowców są ważne?

- Bezpieczeństwo: Zapobiega instalacji złośliwych lub zmodyfikowanych sterowników, które mogą narazić system na ryzyko.

- stabilność: Zapewnia, że sterowniki są kompatybilne z systemem Windows i nie spowodują problemów systemowych.

- Niezawodność: Oznacza, że sterownik został przetestowany i certyfikowany przez firmę Microsoft lub inną zaufaną stronę.

Ogólnie rzecz biorąc, podpisy sterowników stanowią ważny mechanizm bezpieczeństwa, który pomaga chronić system przed złośliwym oprogramowaniem i zapewnia jego stabilność i niezawodność. Dlatego zawsze najlepiej instalować wyłącznie podpisane sterowniki.

Długa historia ochrony

Podpisywanie sterowników jest kluczową częścią funkcji bezpieczeństwa integralności kodu Microsoft, który został wprowadzony po raz pierwszy w epoce Windows Vista Stało się to obowiązkowe wraz z Windows 10Wersja 1607. Koncepcja jest prosta i przejrzysta: każdy kod uruchamiany w jądrze musi zawierać Windows (znany jako „Ring 0”) Ważny podpis cyfrowy od zaufanego organu. Zgodnie z dokumentacją Microsoft Oficjalnie integralność kodu „poprawia bezpieczeństwo systemu operacyjnego poprzez weryfikację integralności sterownika lub pliku systemowego za każdym razem, gdy jest on ładowany do pamięci” i w wersjach Windows 64-bitowe „sterowniki trybu jądra muszą być podpisane cyfrowo”. W praktyce oznacza to, że Windows Każdy sterownik, który nie zostanie podpisany uznanym certyfikatem, zostanie odrzucony.

Podobnie jak w innych systemach operacyjnych jądro (ntoskernel.exelub jądro Windows NT) to rdzeń systemu operacyjnego z najwyższymi uprawnieniami, dlatego zapobieganie uruchamianiu nieautoryzowanego kodu w tym obszarze jest kluczowe. Podpisy cyfrowe gwarantują, że sterownik został opublikowany przez konkretnego programistę i nie został zmodyfikowany od tamtej pory. Mówiąc prościej, niepodpisane lub złośliwie zmodyfikowane sterowniki nie zostaną zainstalowane zgodnie z domyślną polityką, a z punktu widzenia bezpieczeństwa jest to korzystne rozwiązanie, chroniące zarówno konsumentów, jak i firmy.

W praktyce oznacza to, że legalni dostawcy sprzętu i deweloperzy przechodzą przez proces podpisywania swoich sterowników, a w Windows Obecnie często wiąże się to z uzyskaniem rozszerzonego certyfikatu weryfikacji i wysłaniem kierowcy do Microsoft Aby to zatwierdzić. Jeśli kod spróbuje wykonać się w jądrze bez tego zatwierdzenia, pojawi się błąd podobny do „Nie można Windows Zweryfikuj podpis cyfrowy sterowników wymaganych dla tego urządzenia”. Zapobiega to całej klasie ataków, w których złośliwe oprogramowanie może zainstalować rootkita lub złośliwy sterownik, aby przejąć całkowitą kontrolę nad systemem. Windows W systemie 64-bitowym załadowanie sterownika urządzenia jest w zasadzie jedyną obsługiwaną metodą wykonywania dowolnego kodu w jądrze, a w przypadku niepodpisanych plików wykonywalnych ta opcja jest zupełnie niedostępna.

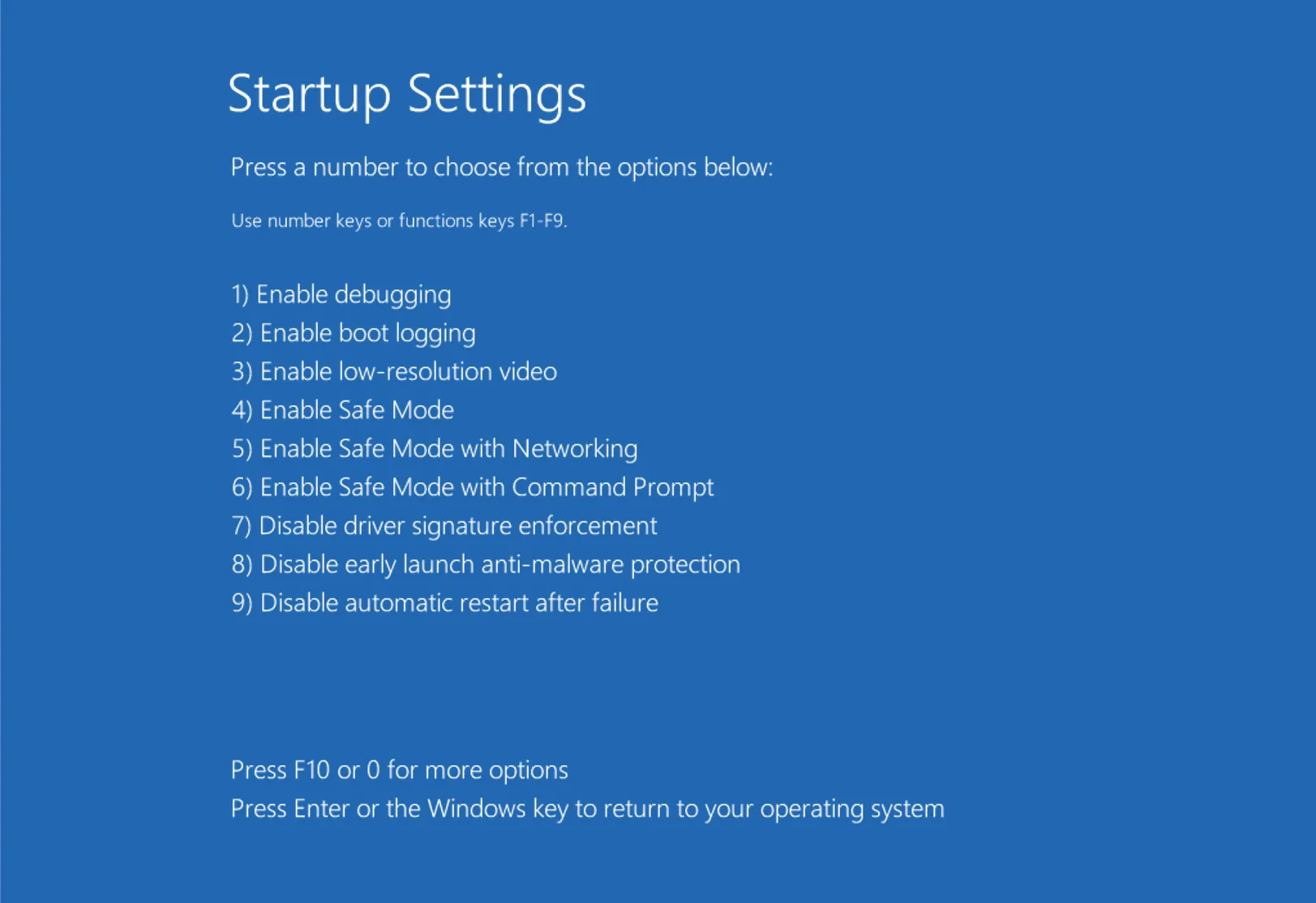

A co z administratorem? Cóż, nawet konta z takim poziomem uprawnień nie są zwolnione. Niezależnie od tożsamości, nie możesz ładować niepodpisanych sterowników. Windows 64-bit. Jedynym sposobem na wyłączenie tej opcji jest skorzystanie z opcji rozruchu „Wyłącz wymuszanie podpisu sterownika”, która zostanie zresetowana przy następnym uruchomieniu, lub użycie bcdedit Całkowicie wyłączyć weryfikację. To zabezpieczenie, które wprowadziłem. Microsoft Nawet właściciel komputera nie powinien go pomijać.

Na przestrzeni lat firma Microsoft zaostrzyła wymagania.

Z biegiem lat firma Microsoft stopniowo zaostrzała wymagania dotyczące systemu operacyjnego Windows, dążąc do zapewnienia płynniejszego i bezpieczniejszego działania. Te zmiany w wymaganiach odzwierciedlają ciągły postęp technologiczny, potrzebę poprawy wydajności i wzmocnienia ochrony przed rosnącymi zagrożeniami bezpieczeństwa. Z każdą nową wersją systemu Windows firma Microsoft podnosi minimalne wymagania techniczne niezbędne do wydajnego działania systemu, koncentrując się w szczególności na procesorze, pamięci RAM i przestrzeni dyskowej, a także na obsłudze najnowszych technologii, takich jak moduł TPM (Trusted Platform Module).

To zaostrzenie wymagań ma bezpośrednie konsekwencje dla użytkowników, ponieważ niektórzy mogą nie być w stanie uruchomić najnowszych wersji systemu Windows na starszych urządzeniach. Jednak ten krok pozwala firmie Microsoft na wprowadzenie nowych i ulepszonych funkcji, poprawę ogólnej wydajności systemu oraz zapewnienie wyższego poziomu bezpieczeństwa. Na przykład, niektóre zaawansowane funkcje systemu Windows 11 wymagają nowoczesnych procesorów obsługujących określone instrukcje, a także obecności modułu TPM 2.0 dla zwiększenia bezpieczeństwa i ochrony danych.

Ponadto zaostrzenie wymagań pozwala firmie Microsoft skupić się na obsłudze nowoczesnych urządzeń i poprawie kompatybilności z najnowszymi technologiami, co przekłada się na lepsze wrażenia użytkownika. Chociaż może to powodować pewne niedogodności dla użytkowników starszych urządzeń, gwarantuje to, że osoby, które zaktualizują swoje urządzenia lub kupią nowe, otrzymają najlepszą możliwą wydajność i bezpieczeństwo systemu operacyjnego Windows.

Wszystko zaczęło się od prostego narzędzia do sprawdzania sterowników urządzeń.

Microsoft rozpoczął działania mające na celu wprowadzenie wymogu podpisów cyfrowych dla sterowników urządzeń w połowie pierwszej dekady XXI wieku, w obliczu rosnących obaw dotyczących oprogramowania szpiegującego, rootkitów i stabilności systemu operacyjnego. Począwszy od systemu Windows 2000, Driver Verifier był programem wiersza poleceń, który mógł służyć do testowania sterowników urządzeń pod kątem nielegalnych funkcji i wykrywania błędów. Został on zaktualizowany o graficzny interfejs użytkownika, co zbiegło się z premierą systemu Windows XP. W tamtym czasie podpisywanie sterowników istniało, ale nie było bezwzględnie wymagane, chociaż opcja zasad grupy mogła być ustawiona tak, aby całkowicie uniemożliwić instalację, ostrzec użytkownika, ale zezwolić na instalację, lub po prostu przeprowadzić cichą instalację.

Zmieniło się to wraz z wersjami systemu Windows x64. Począwszy od systemu Windows Vista (i aż do Windows XP x64 Edition w wersji ograniczonej), Chociaż możesz samodzielnie podpisać certyfikat,), 64-bitowe systemy Windows wymagały podpisywania definicji trybu jądra w ramach szerszej inicjatywy bezpieczeństwa, która obejmowała również ochronę poprawek jądra, nieformalnie nazywaną PatchGuard. Wprowadzenie obowiązkowego podpisywania w systemie Vista x64 było wówczas kontrowersyjne, ale deklarowanym celem Microsoftu było wyeliminowanie… Całe klasy złośliwego oprogramowania, a według niektórych raportów z tamtego okresu, ochrona za pomocą zarządzania prawami cyfrowymi (DRM).

Nie jest tajemnicą, że wymóg podpisywania sterowników urządzeń jest zgodny z interesami wielu branż. Oznaczało to również, że w tamtym czasie Microsoft mógł w zasadzie zmusić firmy do płacenia za licencję na dystrybucję swoich sterowników. W przeciwnym razie sterowniki te po prostu nie byłyby instalowane na większości urządzeń. Od tego czasu wymagania stały się bardziej rygorystyczne i, jak wspomnieliśmy, system Windows 10 w wersji 1607 nałożył wymóg, aby sterowniki były… wszystko Definicje podpisane są certyfikatem Microsoft.

Windows 11, który wymaga UEFI Secure Boot Moduł TPM, domyślnie wbudowany w nowe systemy, podwaja gwarancję niezawodnego rozruchu i uwierzytelniania sterowników. Innymi słowy, nowoczesny system Windows ma centralny organ (Microsoft), który decyduje, jaki kod niskiego poziomu może zostać uruchomiony. W rezultacie atakujący mają znacznie trudniejszy cel do penetracji, a Microsoft (i kilku dostawców certyfikatów) wygodnie pozycjonuje się jako strażnicy platformy Windows.

Microsoft stara się chronić jądro za wszelką cenę.

Firma Microsoft nieustannie dąży do poprawy bezpieczeństwa systemu operacyjnego Windows, a ochrona jądra jest priorytetem. Jądro jest sercem systemu operacyjnego, a każde jego naruszenie oznacza całkowitą kontrolę nad urządzeniem. Z tego powodu Microsoft inwestuje znaczne środki w technologie i oprogramowanie, które mają zapobiegać nieautoryzowanemu dostępowi do jądra poprzez wielowarstwowe zabezpieczenia.

Działania te obejmują wykorzystanie technologii takich jak Kernel Patch Protection, która zapobiega nieautoryzowanym modyfikacjom jądra, oraz Virtualization-Based Security, która izoluje wrażliwe procesy w bezpiecznym środowisku wirtualnym. Microsoft opracowuje również zaawansowane narzędzia analityczne, które wykrywają próby naruszenia bezpieczeństwa jądra w czasie rzeczywistym.

Bezpieczeństwo jądra stanowi stałe wyzwanie, zwłaszcza w obliczu ewolucji metod cyberataków. Dlatego Microsoft dokłada wszelkich starań, aby stale aktualizować i rozwijać swoje mechanizmy bezpieczeństwa, aby zapewnić bezpieczeństwo i niezawodność systemu Windows. To zobowiązanie odzwierciedla świadomość firmy Microsoft, jak ważne jest jądro systemu w zachowaniu integralności danych i urządzeń użytkowników.

Nawet jeśli oznacza to, że zwykli programiści również nie będą mogli z niego korzystać.

Aby było jasne, istnieje silny argument, że wymuszanie podpisywania sterowników znacząco poprawiło bezpieczeństwo systemu operacyjnego Windows. Blokując niepodpisane sterowniki, udaremnia się wszelkiego rodzaju ataki cyfrowe, takie jak rootkity i złośliwe oprogramowanie na poziomie jądra, które mogłyby ukryć się przed oprogramowaniem antywirusowym. W przeszłości wiele z najbardziej zaawansowanych złośliwych oprogramowań próbowało podszywać się pod sterowniki, aby uzyskać dostęp do pamięci lub głęboko ingerować w system. Obecnie, o ile złośliwe oprogramowanie nie ma skradzionego lub ujawnionego certyfikatu cyfrowego, po prostu nie może załadować sterownika w w pełni zaktualizowanym 64-bitowym systemie Windows – co stanowi znacznie większą barierę niż w czasach systemu Windows XP. Jeśli podczas rozruchu zostanie wykryty niepodpisany sterownik, system po prostu się nie uruchomi.

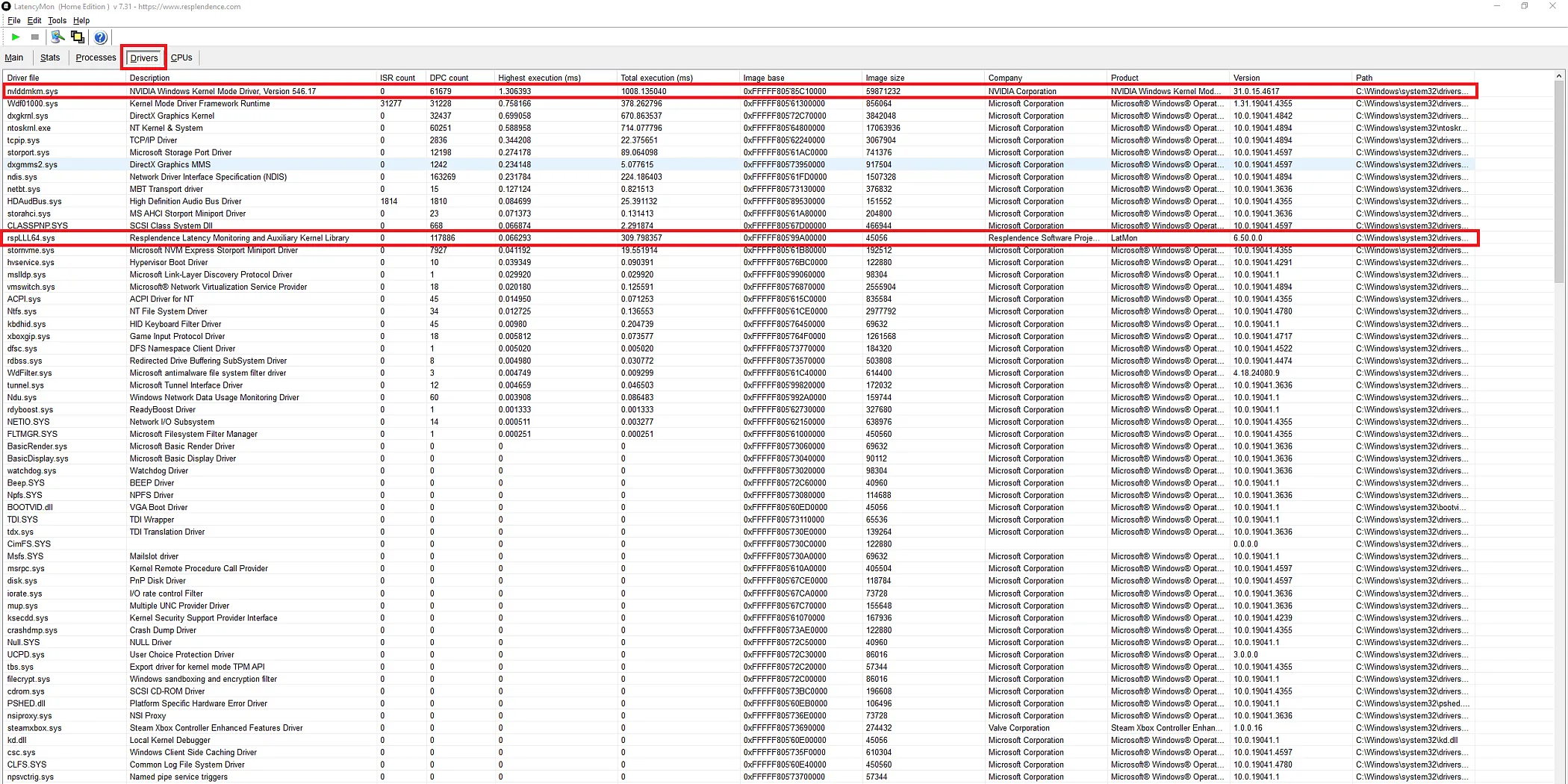

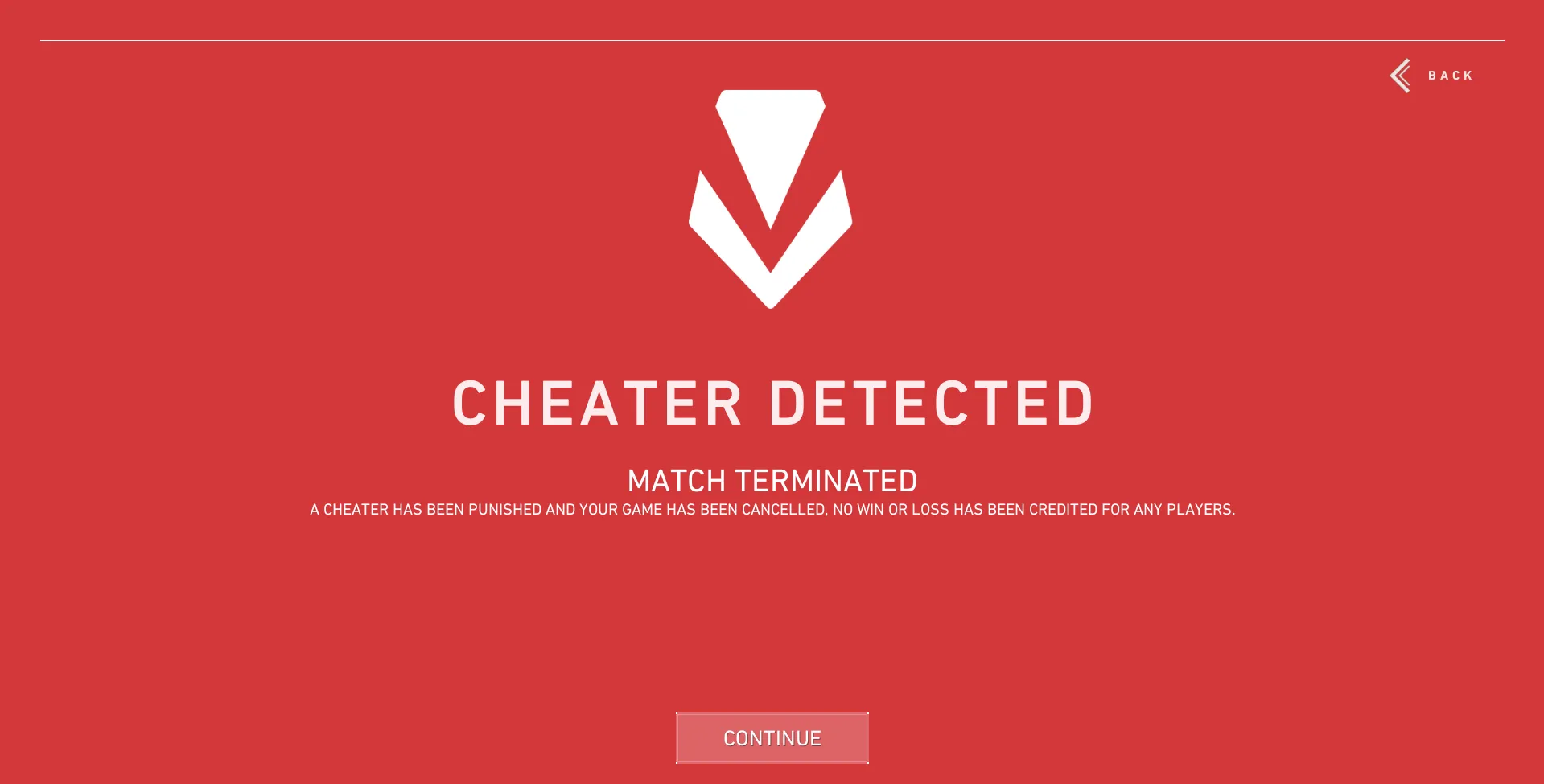

Nowoczesne systemy anty-cheat do gier online również w dużym stopniu skorzystały na wymogach dotyczących podpisów sterowników w systemie Windows. W wielu grach konkurencyjnych, wielu najbardziej zaawansowanych twórców programów do oszukiwania próbuje uruchamiać swoje programy w trybie jądra, aby uniknąć wykrycia przez narzędzia anty-cheat w trybie użytkownika. Właśnie dlatego Easy-AntiCheat, Faceit i Straż Przednia Zamieszek Wiele innych rozwiązań anty-cheat instaluje własne sterowniki jądra w ramach swojego pakietu anty-cheat. Te programy anty-cheat działają na poziomie uprawnień wyższym nawet niż administrator (pamiętacie, że nawet administrator nie może zainstalować niepodpisanego sterownika?), aby monitorować system pod kątem oszustw, blokować dostęp do pamięci gry i upewnić się, że kod gry nie został zmodyfikowany. Podpisywanie sterowników jest kluczowym elementem tej ochrony, którą programiści budują wokół swoich gier. Ponieważ system Windows odrzuci każdy nieprawidłowo podpisany sterownik, twórcy programów anty-cheat nie mogą po prostu utworzyć niestandardowego sterownika jądra i ładować go losowo, aby ominąć ochronę anty-cheat, ponieważ system operacyjny na to nie pozwoli.

W odpowiedzi dostawcy oprogramowania do oszukiwania i twórcy złośliwego oprogramowania poszukiwali luk w zabezpieczeniach, które demonstrują skuteczność ataku brute force na sterowniki. Jedną z powszechnych technik jest BYOVD, czyli Bring Your Own Vulnerable Driver (Przynieś Swój Własny Podatny Sterownik), gdzie atakujący znajdują podpisany sterownik ze znanymi lukami. Prawidłowy sterownik jest ładowany, akceptowany przez system Windows, a następnie luki są wykorzystywane do wykonania kodu w jądrze. Jednym z takich przykładów jest Nadużycie sterownika Lenovo Mapper, wdraża niepodpisany sterownik oszukujący i wyłącza sprawdzanie TPM firmy Riot.

Dotyczy to również ataków z bezpośrednim dostępem do pamięci (DMA) i oszustw. DMA umożliwia urządzeniom sprzętowym bezpośredni dostęp do pamięci systemowej, z pominięciem procesora i potencjalnie umożliwiając komputerowi pomocniczemu odczyt lub zapis do pamięci gry. System Windows posiada jednak ochronę jądra DMA, która wykorzystuje IOMMU do zapobiegania dostępowi nieautoryzowanych urządzeń PCIe do pamięci. Tylko urządzenia z Sterowniki zgodne z funkcją DMA Remapping Jest to możliwe, a ta funkcja sterownika jest chroniona w ramach egzekwowania podpisów firmy Microsoft. W połączeniu z funkcją Secure Boot, która zapobiega wstrzykiwaniu się złośliwego oprogramowania lub programów ładujących podczas rozruchu przed uruchomieniem systemu Windows, oraz weryfikacją rozruchu opartą na module TPM, otrzymujemy wysoce bezpieczne środowisko, biorąc pod uwagę, że jest to komputer kontrolowany przez użytkownika.

Ta technika nie jest unikalna dla oszustw w grach. Istnieje wiele przykładów ransomware, które nadużywały sterowników, aby wyłączyć funkcje bezpieczeństwa systemu i załadować złośliwy kod do jądra, zasadniczo przenosząc powierzchnię ataku z systemu operacyjnego na kod niskiego poziomu, który Microsoft zweryfikował i podpisał. Twórcy złośliwego oprogramowania muszą wykorzystać istniejący sterownik już zainstalowany na urządzeniu użytkownika, co oznacza albo znalezienie luki w zabezpieczeniach w bardzo popularnym sterowniku, albo nakłonienie użytkownika do zainstalowania oprogramowania z tą luką.

Egzekwowanie podpisu sterownika to tylko jeden z elementów kompleksowej architektury bezpieczeństwa i samo w sobie nie wystarczy, aby powstrzymać wszystko. Jednak w połączeniu z tymi innymi technikami, które również stosuje Microsoft, niewątpliwie znacząco podnosi poprzeczkę. Skradziony certyfikat będzie działał przez pożyczony czas, zanim zostanie wykryty i unieważniony, a obejścia sprzętowe często okazują się nieskuteczne.

Dlaczego podpisywanie dokumentów przez kierowców jest uważane za działanie na szkodę konsumentów?

Egzekwowanie podpisu sterowników to środek bezpieczeństwa stosowany w systemach operacyjnych, takich jak Windows, w celu zapewnienia, że zainstalowane w systemie sterowniki są godne zaufania i nie zostały zmodyfikowane.

Dlaczego jednak niektórzy uważają ten ruch za „antykonsumencki”?

Odpowiedź leży w kilku punktach:

- Ograniczanie wolności wyboru: Wymuszanie podpisu może uniemożliwić użytkownikom instalację niektórych sterowników, nawet jeśli im ufają, ponieważ nie zostały one podpisane cyfrowo przez firmę Microsoft lub inną uznaną firmę. Ogranicza to swobodę użytkowników w wyborze sprzętu i oprogramowania, z którego chcą korzystać.

- Trudności z obsługą starszych urządzeń: Producenci często przestają aktualizować sterowniki do starszych urządzeń. Jeśli sterownik do starszego urządzenia nie jest podpisany, użytkownicy mogą nie być w stanie korzystać z niego w nowszych systemach operacyjnych, które wymuszają podpisywanie sterowników. Zmusza to użytkowników do zakupu nowego sprzętu, nawet jeśli ich starsze urządzenia nadal działają prawidłowo.

- Koszt uzyskania podpisu: Uzyskanie podpisu cyfrowego może być kosztowne, szczególnie dla niezależnych programistów i małych firm. Może to zniechęcać do innowacji i uniemożliwiać tworzenie nowych sterowników dla specjalistycznych lub rzadkich urządzeń.

- Problemy ze zgodnością: Czasami podpisane sterowniki mogą powodować problemy ze zgodnością z innym sprzętem lub oprogramowaniem. Identyfikacja i rozwiązanie tych problemów może być trudne dla użytkowników, zwłaszcza jeśli nie są ekspertami IT.

- Monopol dużych firm: Uważa się, że wymóg podpisywania sterowników daje dużym firmom nieuczciwą przewagę nad małymi firmami i niezależnymi programistami. Duże firmy dysponują zasobami umożliwiającymi łatwe uzyskanie podpisów cyfrowych, podczas gdy niezależni programiści mogą mieć z tym trudności.

Krótko mówiąc, chociaż egzekwowanie podpisywania sterowników ma na celu poprawę bezpieczeństwa, może mieć negatywne skutki dla konsumentów, ponieważ ogranicza swobodę wyboru, utrudnia obsługę starszych urządzeń, zwiększa koszty, powoduje problemy ze zgodnością i wzmacnia monopol dużych firm.

Dlatego korzyści dla bezpieczeństwa wynikające z wymogu podpisywania sterowników muszą być zrównoważone z negatywnym wpływem na konsumentów i innowacyjność.

Chodzi o to, co możesz, a czego nie możesz uruchomić na swoim konkretnym urządzeniu.

Skoro podpisywanie sterowników jest tak korzystne dla bezpieczeństwa, to dlaczego jest szkodliwe dla użytkowników? Krytyka wynika z faktu, że ten mechanizm bezpieczeństwa znacznie ogranicza swobodę użytkownika i kontrolę nad własnym systemem. Istnieje ukryty kompromis między bezpieczeństwem a otwartością, a Microsoft w dużej mierze opiera się na tym pierwszym, a nie na drugim. Firma wybrała model, w którym system operacyjny ufa jedynie kodowi niskiego poziomu, który został zweryfikowany przez Microsoft, co w istocie centralizuje władzę w sposób, który jest zgodny z interesami branży i generuje przychody z certyfikacji.

Wracając do wyłączania weryfikacji podpisów sterowników, tworzenie własnego, niestandardowego sterownika do użytku osobistego, zarówno dla własnego sprzętu, jak i urządzenia, jest uciążliwe. Konieczne będzie uruchomienie systemu z opcją startową „Wyłącz wymuszanie podpisów sterowników”, całkowicie wyłączając sprawdzanie integralności, lub włączenie trybu weryfikacji podpisów w systemie Windows – żadna z tych opcji nie jest szczególnie wygodna. Nie musisz posiadać Twój komputer, podobnie jak „własność” zazwyczaj oznacza własność; na poziomie jądra kontrolę zachowuje Microsoft.

Co więcej, tylko duże firmy lub deweloperzy dysponujący odpowiednimi zasobami mogą bez problemu spełnić wymagania dotyczące podpisywania sterowników. Aby uzyskać prawidłowo podpisany sterownik dla najnowszej wersji systemu Windows, deweloper musi uzyskać certyfikat podpisywania kodu EV, który wymaga rygorystycznej weryfikacji tożsamości i kodu sprzętowego, a także kosztuje kilkaset dolarów rocznie. Popularnym przykładem jest Notepad++. Dotyczy to problemu z podpisywaniem kodu, który powoduje, że oprogramowanie na poziomie użytkownika jest zagrożone, ponieważ odmawia uiszczenia rocznej opłaty certyfikacyjnej firmie Microsoft. Ta sama koncepcja dotyczy również sterowników.

Jednak ten wymóg może również uniemożliwić zwykłym użytkownikom korzystanie ze starszych urządzeń, które nigdy nie otrzymały podpisanej aktualizacji sterownika. Załóżmy, że masz stare urządzenie peryferyjne, które chcesz podłączyć do komputera z systemem Windows 11; jeśli jego sterownik pochodzi z ery Windows XP i nigdy nie miał podpisu cyfrowego, zostanie on całkowicie zablokowany. Możesz wyłączyć wymuszanie podpisu (ze wszystkimi związanymi z tym problemami) lub zrezygnować z urządzenia. Chociaż w przeszłości można było modyfikować sterownik, rozwiązania typu „zrób to sam” są obecnie rzadkością, biorąc pod uwagę związane z nimi koszty i złożoność.

W rzeczywistości, nawet gdy członkowie społeczności biorą sprawy we własne ręce, może to szybko przynieść odwrotny skutek. Istnieją dwa dobrze znane sterowniki, których deweloperzy mogą używać do sterowania wentylatorami systemowymi we własnych aplikacjach: InpOut32 i WinRing0. Pierwszy z nich koliduje z Vanguard firmy Riot, dlatego wielu wybrało drugi, który stanowił podstawę narzędzi takich jak Fan Control. Problem ten został jednak odkryty w 2020 roku. WinRing0 miał poważną lukę w zabezpieczeniach. Kilka lat później program Windows Defender zgłosił problem i zablokował go, przez co aplikacje, które go wymagały, przestały działać.

Problem ten pogłębiają koszty związane z opracowaniem i utrzymaniem prawidłowego sterownika akceptowanego przez Microsoft. Oto fragment artykułu w… Poboczy Co ilustruje problem:

Timothy Sun, założyciel SignalRGB, wyjaśnia, że zagrożenia bezpieczeństwa są bardziej złożone. „Ponieważ WinRing0 jest zainstalowany w całym systemie, zdaliśmy sobie sprawę, że jesteśmy zależni od pierwszej wersji zainstalowanej w systemie użytkownika. To niezwykle utrudniało weryfikację, czy inne aplikacje zainstalowały potencjalnie podatne wersje, narażając naszych użytkowników na ryzyko, pomimo naszych wysiłków” – mówi.

Dlatego jego firma zainwestowała we własny interfejs RGB, ostatecznie porzucając WinRing0 w 2023 roku na rzecz zastrzeżonego sterownika SMBus. Jednak programiści, z którymi rozmawiałem, w tym Sun, zgadzają się, że to kosztowne rozwiązanie.

„Nie będę owijał w bawełnę – proces rozwoju był trudny i wymagał znacznych nakładów inżynieryjnych” – mówi Sun. „Małe projekty open source nie mają możliwości finansowych, aby pójść tą drogą, ani specjalistycznej wiedzy w zakresie rozwoju jądra Microsoftu, aby to zrobić” – mówi Adam Honsey z OpenRGB.

Twórca WingRing0, OpenLibSys, wydaje się obecnie nieaktywny i jest mało prawdopodobne, aby ten sam sterownik, po aktualizacji, został zatwierdzony przez Microsoft do podpisania zgodnie z bardziej rygorystycznymi wytycznymi firmy. Microsoft wiedział również, ile aplikacji z niego korzysta (Razer Synapse, SteelSeries Engine i wiele innych), dając mu jeszcze kilka lat życia przed zakończeniem jego produkcji w 2025 roku.

A co z Linuksem?

Chociaż Linux nie jest tak popularny jak Windows i macOS, pozostaje wydajnym i niezawodnym wyborem, szczególnie dla programistów i specjalistów IT. Linux jest niezwykle elastyczny i konfigurowalny, co czyni go idealnym rozwiązaniem dla użytkowników poszukujących pełnej kontroli nad systemem operacyjnym. Ponadto Linux jest uważany za bezpieczny i stabilny system operacyjny, często mniej podatny na złośliwe oprogramowanie i wirusy niż inne systemy operacyjne.

Jeśli rozważasz korzystanie z Linuksa, ważne jest, aby zdawać sobie sprawę z istnienia wielu różnych dystrybucji, takich jak Ubuntu, Fedora i Debian. Każda dystrybucja ma swój własny, unikalny zestaw funkcji i narzędzi, dlatego ważne jest, aby wybrać tę, która najlepiej odpowiada Twoim potrzebom i wymaganiom. Na przykład Ubuntu jest popularnym wyborem dla początkujących ze względu na łatwość obsługi i powszechną dostępność, podczas gdy Fedora to dobry wybór dla użytkowników, którzy chcą poznać najnowsze technologie.

Ogólnie rzecz biorąc, Linux to doskonały system operacyjny, który oferuje wiele zalet w porównaniu z innymi systemami operacyjnymi. Jednak nauka jego obsługi może być początkowo nieco trudna, zwłaszcza jeśli jesteś przyzwyczajony do systemu Windows lub macOS. Jeśli jednak włożysz trochę wysiłku, przekonasz się, że Linux to wydajny i niezawodny system operacyjny, który spełni Twoje potrzeby.

Zupełnie inny duch

W przeciwieństwie do systemu Windows, Linux jest systemem operacyjnym typu open source: nie ma jednego centralnego organu decyzyjnego, co może być uruchamiane w jądrze. Dystrybucje Linuksa mają możliwość wymuszenia podpisywania modułów (zwłaszcza jeśli włączona jest funkcja Secure Boot; niektóre dystrybucje wymagają, aby moduły jądra były podpisane kluczem), ale ostatecznie użytkownik może przekompilować jądro lub wyłączyć te kontrole. To jeden z wielu powodów, dla których oprogramowania anty-cheat nie można wdrożyć w systemie Linux w taki sam sposób, jak w systemie Windows.

W Linuksie oszust z dostępem na poziomie root jest uważany za wszechmocnego. Może on przekompilować jądro, aby usunąć haki anty-cheat, lub załadować własny moduł jądra bez centralnego podmiotu podpisującego, który mógłby go powstrzymać. Biorąc pod uwagę, że wielu oszustów po prostu uruchamia swoje programy jako root w katalogu /root, aby uniknąć wykrycia, można zrozumieć, dlaczego twórcy gier nie są tak chętni do przenoszenia swojego oprogramowania anty-cheat na Linuksa. Nawet jeśli gra wymaga dostępu na poziomie root (co byłoby gorsze niż zwykły odpowiednik anty-cheat w systemie Windows), można ją uruchomić w środowisku „fakeroot”, aby gra myślała, że ma dostęp na poziomie root, podczas gdy tak nie jest.

Wszystko to oznacza, że otwarta natura Linuksa sprawia, że każdy środek obronny można odeprzeć równie uprzywilejowanym atakiem, co znajduje odzwierciedlenie w obecnym stanie gier na Linuksie. Chociaż wiele popularnych tytułów działa na Linuksie (często nawet lepiej niż na Windowsie), wiele gier konkurencyjnych w ogóle nie działa na Linuksie. Te same zasady dotyczą również złośliwego oprogramowania, choć sytuacja w Linuksie w tym zakresie jest zupełnie inna.

Wymuszanie podpisywania sterowników przez Microsoft jest atrakcyjne dla firm. Blokując jądro, system Windows oferuje poziom bezpieczeństwa i kontroli (w zakresie ochrony przed oszustwami, złośliwym oprogramowaniem i nie tylko), który po prostu nie byłby możliwy w bardziej otwartym systemie bez tych ograniczeń. Dla wielu graczy i firm ten kompromis często się opłaca, nawet jeśli frustruje część użytkowników. Użytkownicy Linuksa cieszą się niezrównaną kontrolą, ale ta swoboda oznacza, że jakikolwiek mechanizm antyoszustwa po stronie klienta jest zazwyczaj bezużyteczny. Aby uzyskać korzyści z bezpieczeństwa, jakie oferuje system Windows w tym obszarze, na komputerze z systemem Linux konieczne byłoby odtworzenie tych samych ograniczeń, które skłoniły Cię do porzucenia systemu Windows.

Odpowiedź na pytanie, dlaczego użytkownicy Linuksa pozostają bezpieczni pomimo braku centralnego urzędu certyfikacji, leży w niezliczonej liczbie powodów. Zaawansowany system uprawnień użytkowników Linuksa, społeczność open source, która szybko łata luki w zabezpieczeniach, gdy się pojawią (nawet gdy wyciekają poważne exploity, takie jak xz-utils), niski udział w rynku, który czyni go mniej atrakcyjnym celem, oraz pakiety oprogramowania instalowane głównie za pośrednictwem sprawdzonych repozytoriów, sprawiają, że Linuks nie jest tak atrakcyjny, jak atakowanie użytkowników systemu Windows.

Wolność i bezpieczeństwo: równanie, które zawsze trudno osiągnąć

Często zadawane pytanie brzmi: Czy można osiągnąć równowagę między wolnością a bezpieczeństwem? Odpowiedź nie jest prosta. Rzeczywistość zmusza nas do uznania, że osiągnięcie maksymalnej wolności może czasami kolidować z zapewnieniem maksymalnego bezpieczeństwa i odwrotnie.

Pojęcie wolności obejmuje wiele aspektów, w tym wolność słowa, swobodę przemieszczania się i wolność wyznania. Jednakże, wolności te, jeśli nie są kontrolowane, mogą być wykorzystywane przez jednostki lub grupy do zagrażania bezpieczeństwu i stabilności społeczeństwa. Na przykład, wolność słowa, choć jest prawem podstawowym, może stać się narzędziem szerzenia nienawiści i przemocy lub promowania dezinformacji podważającej zaufanie do instytucji.

Z drugiej strony, zaostrzone środki bezpieczeństwa, takie jak szeroko zakrojony nadzór, ograniczenia w przemieszczaniu się jednostek oraz ograniczenia w dostępie do informacji, mogą podważać wolności osobiste i podważać fundamenty demokratycznego społeczeństwa. Nadmierny nacisk na bezpieczeństwo może tworzyć atmosferę strachu i autocenzury, w której jednostki niechętnie wyrażają swoje opinie lub korzystają ze swoich praw z obawy przed prześladowaniami.

Jak zatem znaleźć optymalną równowagę między wolnością a bezpieczeństwem? Rozwiązaniem jest ustanowienie jasnych mechanizmów kontroli i standardów, które określą zakres wolności i zagwarantują, że nie będą one nadużywane w celu zagrożenia bezpieczeństwa. Mechanizmy te muszą być proporcjonalne do skali zagrożenia i podlegać okresowym przeglądom, aby upewnić się, że nie wykraczają poza to, co konieczne.

Ponadto wdrażanie środków bezpieczeństwa musi odbywać się w sposób przejrzysty i odpowiedzialny. Obywatele muszą być świadomi swoich praw i mieć prawo do kwestionowania wszelkich środków, które ich zdaniem naruszają ich wolności. Muszą również istnieć niezależne mechanizmy nadzoru, aby zapewnić, że władza nie będzie nadużywana w imię bezpieczeństwa.

Krótko mówiąc, relacja między wolnością a bezpieczeństwem jest złożona i dynamiczna. Żadnego z nich nie da się w pełni osiągnąć kosztem drugiego. Osiągnięcie równowagi między nimi wymaga stałego dialogu i społecznego konsensusu co do wartości i zasad, którymi się kierujemy. Musimy zawsze pamiętać, że wolność i bezpieczeństwo nie są sprzecznymi celami, lecz niezbędnymi elementami dobrobytu i stabilności społeczeństwa.

Podstawowe różnice między Linuksem a Windowsem

Nie ma wątpliwości, że polityka podpisu sterowników firmy Microsoft jest niezwykle skuteczna z punktu widzenia bezpieczeństwa. Wymagając podpisu i weryfikacji wszystkich sterowników jądra, Microsoft stworzył jeden z najodporniejszych konsumenckich systemów operacyjnych na złośliwe oprogramowanie niskiego poziomu i narzędzia typu „łobuz”. Jako platforma, Windows ma wyjątkową zdolność do utrzymywania niezawodności systemu operacyjnego, któremu użytkownicy i programy mogą zaufać. Właśnie dlatego jest to jedna z najlepszych funkcji bezpieczeństwa, ponieważ działa. naprawdę dobrze To miało ogromne znaczenie dla ochrony systemów.

Jednak to bezpieczeństwo ma swoją cenę dla konsumentów. Odbiera kontrolę centralnemu organowi, a brak możliwości pełnej kontroli nad działaniem systemu operacyjnego jest nieatrakcyjny dla wielu osób ceniących otwarte przetwarzanie danych. W pewnym sensie system Windows 11 traktuje użytkownika jako podmiot niegodny zaufania, jeśli chodzi o kod jądra, zakładając, że każdy (w tym użytkownik) może zrobić coś złośliwego, jeśli nie zostanie sprawdzony.

Z punktu widzenia bezpieczeństwa ta konkretna funkcja jest doskonałym przykładem ograniczania ryzyka. Znacznie blokuje jedną z najniebezpieczniejszych dróg ataku, ale z perspektywy praw konsumentów może się wydawać, że po prostu… Zatrudniamy pracowników do korzystania z naszego własnego sprzętu.Ponieważ podlegamy temu, na co Microsoft pozwala, a na co nie. Co by było, gdyby tę koncepcję rozszerzyć o „ochronę” systemu operacyjnego? Co by było, gdyby narzędzia i programy do usuwania nadmiaru oprogramowania wprowadzały modyfikacje, których Microsoft by nie zaakceptował, ponieważ zmieniają system?

Dla przeciętnego użytkownika wymuszanie podpisów sterowników to świetny krok. Nie ma co do tego wątpliwości. Jednak wykluczenie programistów open source z platformy ze względu na koszty związane z tworzeniem własnego oprogramowania i udostępnianiem go innym nie jest korzystne, a poczucie braku dostępu do platformy jest nieprzyjemne. Oh naprawdę Moje urządzenia, pod warunkiem, że wchodzę z nimi w interakcję głównie za pośrednictwem systemu Windows.

Możliwość dodawania komentarzy nie jest dostępna.