Przewodnik po protokole drzewa rozgałęzionego (STP): koncepcja i działanie

W infrastrukturze sieciowej pętla występuje, gdy pakiety sieciowe są stale przesyłane między dwoma lub więcej urządzeniami sieciowymi, nie docierając do zamierzonego celu. Sytuacja ta powstaje z powodu obecności redundantnych lub wielokrotnych ścieżek między urządzeniami sieciowymi, co powoduje, że pakiety wędrują w pętli w nieskończoność.

Pętle sieciowe mogą poważnie zakłócić wydajność sieci, prowadząc do jej spowolnienia lub braku reakcji, zwiększonego obciążenia, a nawet awarii. Zapobieganie powstawaniu pętli sieciowych ma kluczowe znaczenie dla utrzymania stabilności i wydajności sieci.

Pętle sieciowe mogą wystąpić z różnych powodów. Oto kilka przykładów:

- Częsty kontakt: Powtarzająca się komunikacja między urządzeniami sieciowymi, takimi jak przełączniki lub routery, może powodować powstawanie pętli sieciowych, ponieważ pakiety muszą przechodzić przez wiele ścieżek, co prowadzi do przeciążenia i powstawania pętli.

- Nieprawidłowo skonfigurowane urządzenia sieciowe: Nieprawidłowo skonfigurowane urządzenia sieciowe mogą powodować pętle sieciowe. Na przykład, jeśli dwa porty przełącznika są nieprawidłowo skonfigurowane do pracy w tej samej sieci VLAN, pakiety mogą być przekierowywane między nimi, tworząc pętlę.

- Problemy projektowania sieci: Niewłaściwie zaprojektowana sieć może przyczyniać się do powstawania pętli sieciowych. Dodanie redundantnych łączy do sieci, która nie została odpowiednio zaprojektowana pod kątem redundancji, może prowadzić do powstawania pętli sieciowych.

- Błąd ludzki: Błędy ludzkie mogą również powodować powstawanie pętli sieciowych, poprzez popełnianie błędów podczas konfiguracji lub modyfikacji urządzeń sieciowych lub kabli.

Przyjrzyjmy się, jak zapobiegać powstawaniu pętli sieciowych i rozwiązywać związane z nimi problemy sieciowe.

Protokół drzewa odstępowego (STP)

Protokół Spacing Tree Protocol (STP) to powszechnie stosowana i skuteczna metoda zapobiegania powstawaniu pętli sieciowych. Pomaga on zapobiegać powstawaniu pętli poprzez aktywne monitorowanie topologii sieci i selektywne blokowanie duplikatów łączy. Gwarantuje to, że istnieje tylko jedna aktywna ścieżka między dwoma urządzeniami sieciowymi. W ten sposób STP pomaga zapobiegać burzom rozgłoszeniowym i przeciążeniom sieci, które mogą wynikać z pętli. Chociaż istnieją inne metody zapobiegania powstawaniu pętli sieciowych, STP jest solidnym i niezawodnym rozwiązaniem. Jest obsługiwany przez większość urządzeń sieciowych i szeroko stosowany w sieciach korporacyjnych.

Jak działa STP?

Protokół STP określa, które interfejsy powinny zezwalać na ruch, a wszystkie pozostałe są przełączane w stan blokowania. Protokół STP wykorzystuje trzy kryteria, aby określić, czy interfejs powinien przejść w stan pass-through:

- Wybór radykalnego mostu

- Wybór portu głównego

- Wybór portu przypisanego i portu nieprzypisanego

1. Wybór mostu głównego.

W sieci z wieloma przełącznikami, jeden z nich jest wybierany jako most główny, który staje się centralnym punktem sieci. Most główny jest wybierany w procesie elekcyjnym na podstawie identyfikatorów mostów przełączników w sieci. Identyfikator mostu to unikalny identyfikator przypisywany każdemu przełącznikowi, obliczany na podstawie wartości priorytetu i adresu. PROCHOWIEC Do konwertera.

Po pierwszym włączeniu protokołu STP (Branching Tree Protocol) na przełączniku, przyjmuje on, że jest on mostem głównym i rozpoczyna rozgłaszanie komunikatów BPDU (Bridge Protocol Data Module) do innych przełączników. Każdy przełącznik odbierający komunikat BPDU porównuje identyfikator mostu nadawcy z własnym identyfikatorem mostu. Przełącznik z najniższym identyfikatorem mostu zostaje wybrany jako most główny, a wszystkie pozostałe przełączniki odpowiednio dostosowują swoje konfiguracje STP.

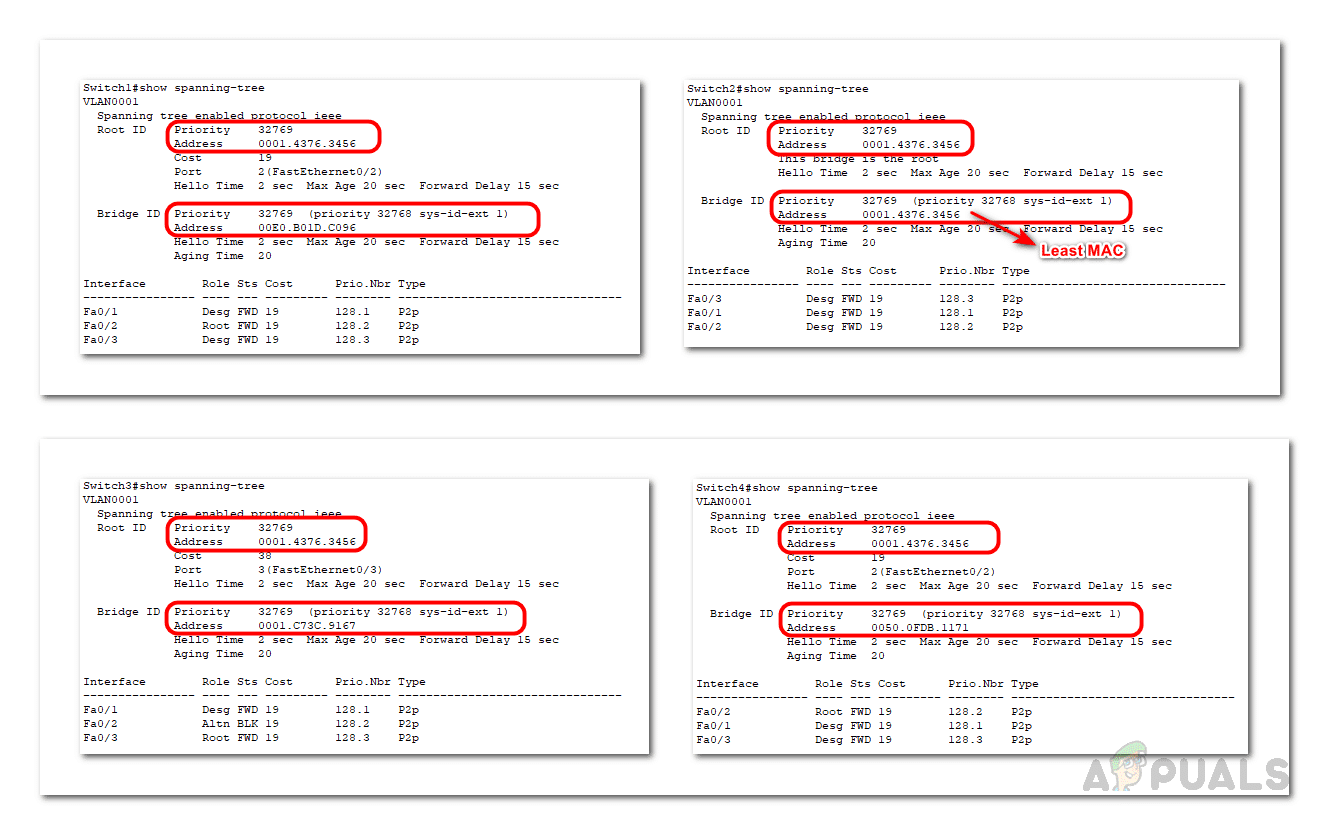

Jeśli dwa przełączniki mają ten sam priorytet, jako most główny wybierany jest przełącznik z niższym adresem MAC. W przypadku remisu, most główny jest wybierany na podstawie priorytetu portu i identyfikatora portu. Po wybraniu mostu głównego obliczana jest topologia sieci, a protokół STP określa najlepszą ścieżkę do przesyłania danych w sieci.

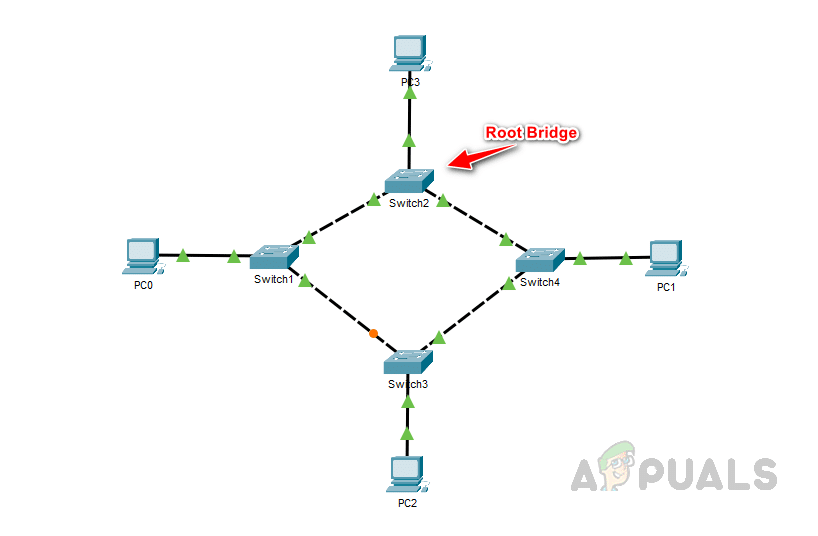

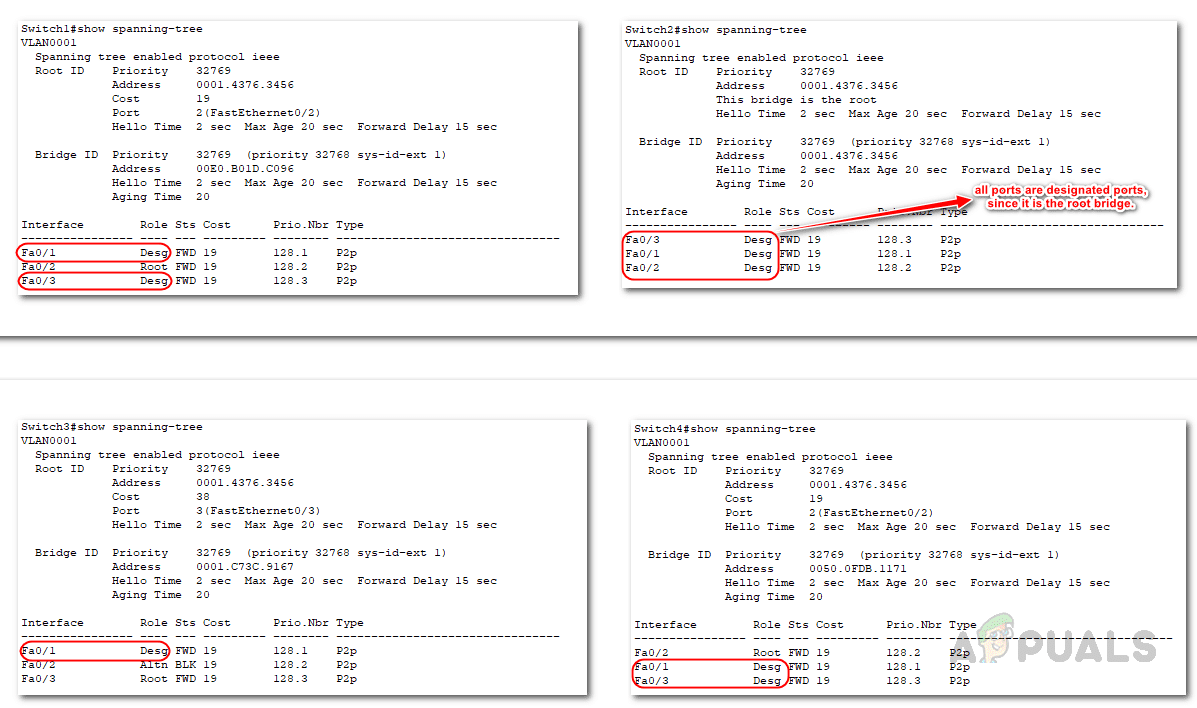

W poniższym przykładzie przełącznik 1 został wybrany jako most główny na podstawie wartości jego identyfikatora mostu. Chociaż wszystkie przełączniki mają tę samą wartość priorytetu, przełącznik 1 ma najniższy adres MAC po połączeniu identyfikatora MAC z wartością priorytetu; w związku z tym staje się mostem głównym.

Domyślnie protokół STP (Branching Tree Protocol) jest włączony na przełącznikach. Użyj poniższego polecenia, aby sprawdzić szczegóły mostu głównego, portu głównego i przypisanego portu.

pokaż drzewo opinające

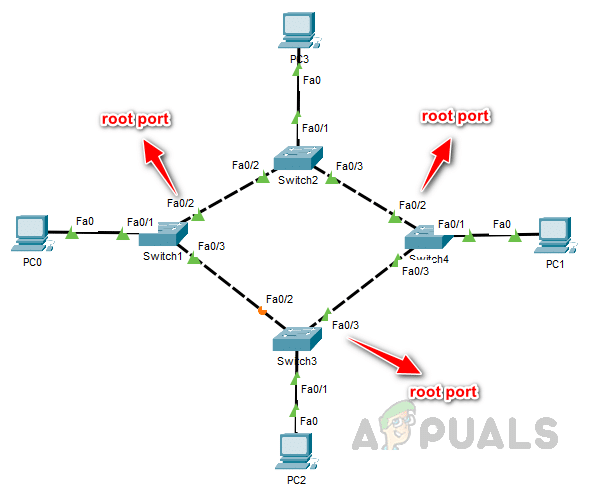

2. Wybierz port główny.

Każdy most inny niż główny określa najefektywniejszą ścieżkę do niego. Port zapewniający najkrótszą ścieżkę staje się wyznaczonym portem głównym dla tego mostu innego niż główny. Każdy most inny niż główny ma tylko jeden port główny, który zapewnia najszybszą ścieżkę do niego.

Port główny jest wybierany poprzez porównanie kosztu dostępu do mostu głównego na każdym z portów przełącznika innego niż główny. Port o najniższym koszcie jest wybierany jako port główny. Koszt portu jest określany na podstawie prędkości łącza między przełącznikiem a mostem głównym. Protokół STP wykorzystuje metrykę zwaną kosztem ścieżki do obliczenia kosztu portu. Koszt ścieżki zależy od prędkości łącza, przy czym wyższe prędkości oznaczają niższe koszty ścieżki.

Podczas procesu wyboru portu głównego może wystąpić remis, gdy dwa lub więcej portów na moście innym niż główny mają taki sam koszt dostępu do mostu głównego. W takich przypadkach stosuje się następujące mechanizmy rozstrzygania remisów.

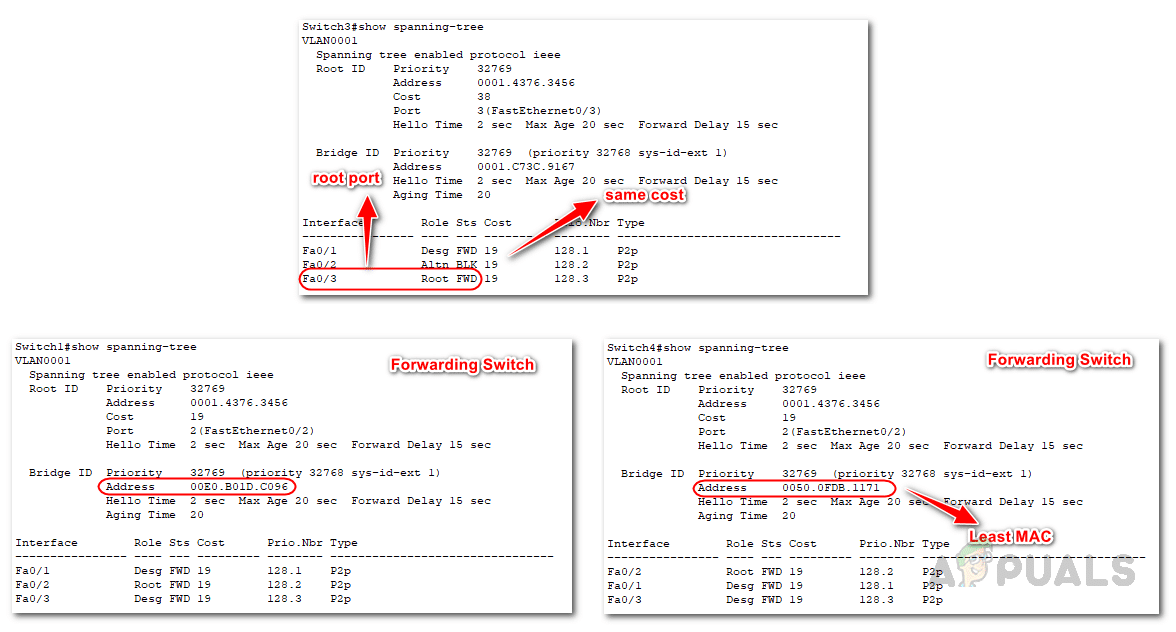

- Porównywany jest identyfikator mostu przełącznika nadawczego, a przełącznik o niższym identyfikatorze mostu staje się mostem głównym. Odpowiedni port jest następnie wybierany jako port główny. W tym przykładzie przełącznik 3 może uzyskać dostęp do mostu głównego za pośrednictwem przełącznika 1 lub przełącznika 4.

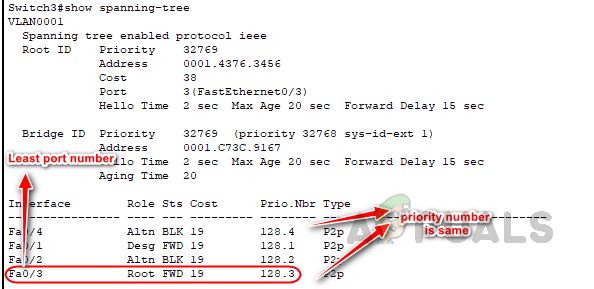

- Jeśli po porównaniu identyfikatorów mostów nadal występuje remis (co może się zdarzyć, gdy do tego samego przełącznika podłączonych jest wiele łączy), używana jest najniższa wartość priorytetu portu sąsiedniego. Domyślnie priorytet portu wynosi 128. Jeśli remis nadal występuje, przełącznik wysyłający wybiera port o najniższym priorytecie jako port główny. W tym przykładzie przełącznik 3 ma wiele łączy do mostu głównego, co powoduje remis w identyfikatorach mostów przełącznika wysyłającego.

Aby rozstrzygnąć remis, jako czynnik rozstrzygający stosuje się priorytet portu. Ponieważ te porty mają ten sam priorytet, decydującym czynnikiem jest najniższy numer portu, co skutkuje wyborem portu Fa0/3 jako portu głównego.

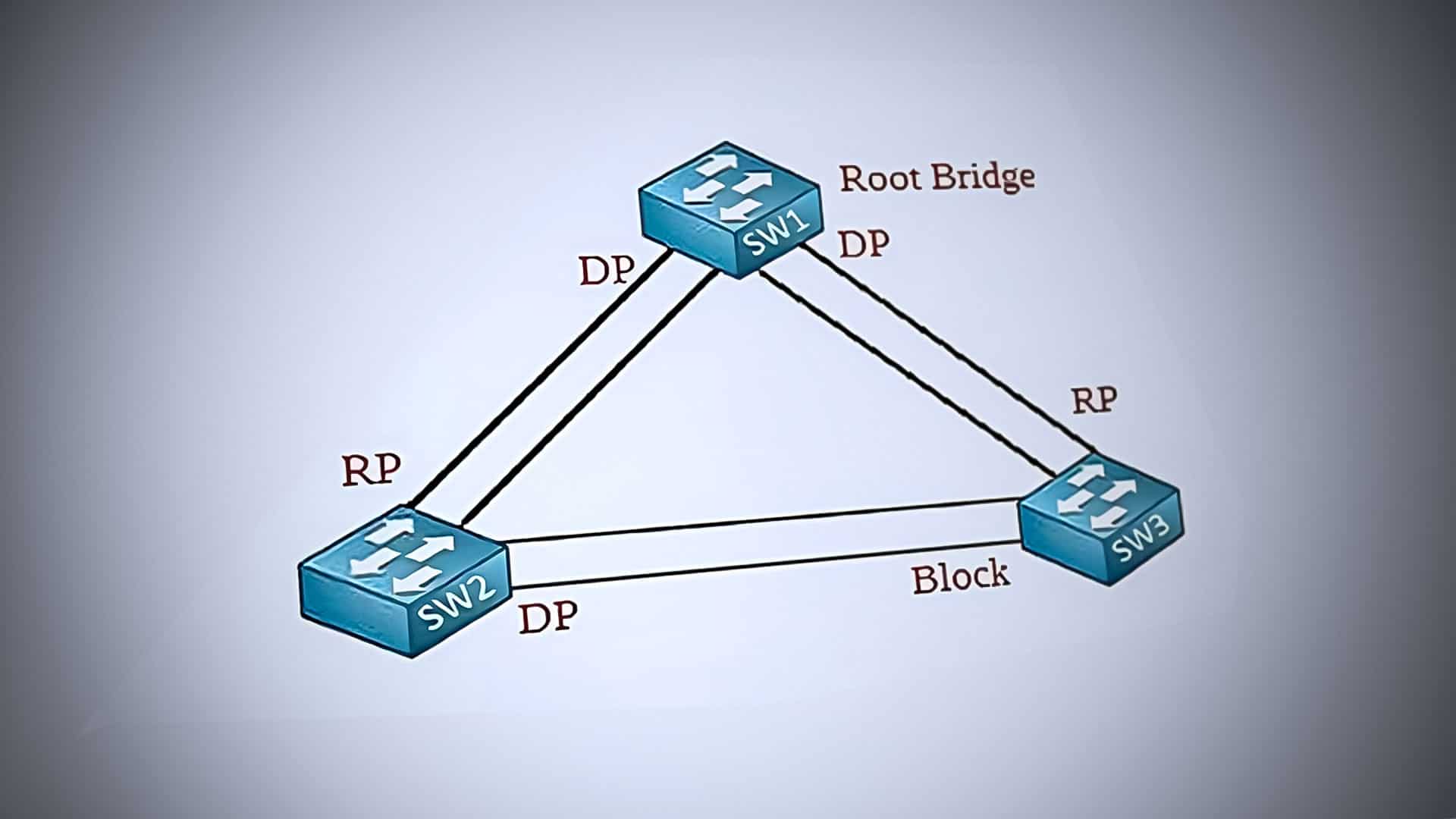

3. Wybór portów wyznaczonych i niewyznaczonych

Wyznaczone porty odpowiadają za przekierowywanie ruchu sieciowego, natomiast niewyznaczone porty są blokowane, aby zapobiec powstawaniu pętli. Podobnie jak w przypadku wyboru portu głównego, port wyznaczony jest wybierany na podstawie najniższego kosztu ścieżki do mostu głównego. Należy pamiętać, że wszystkie porty na moście głównym są portami wyznaczonymi.

Jeśli koszt ścieżki jest remisowy, porównuje się identyfikator przełącznika w celu określenia przypisanego portu. Jeśli identyfikator przełącznika pozostaje remisowy, do jego rozwiązania używany jest numer portu lokalnego, a jako port zostaje przypisany przełącznik o niższym numerze.

Po wybraniu konkretnego portu wszystkie pozostałe porty na przełączniku, które nie są portami wyznaczonymi, są blokowane. Zapobiega to powstawaniu pętli w sieci i zapewnia przepływ ruchu we właściwym kierunku.

Podsumowując, zrozumienie procesu, w którym protokół STP (Spanning Tree Protocol) wybiera most główny, port główny oraz porty przypisane i nieprzypisane, jest kluczowe dla zapobiegania pętlom sieciowym, które mogą poważnie zakłócić wydajność sieci. Pętle sieciowe mogą prowadzić do spowolnienia lub braku reakcji sieci, zwiększonego przeciążenia, a nawet awarii sieci. Dlatego wdrożenie protokołu STP – jako powszechnie stosowanej i skutecznej metody zapobiegania pętlom sieciowym – ma kluczowe znaczenie dla utrzymania stabilności i wydajności sieci.

Możliwość dodawania komentarzy nie jest dostępna.